· Jonathan Izquierdo · Peritaje Judicial ·

ISO 27037 explicada para abogados: prueba digital admisible en 2026

Guía para abogados sobre la norma ISO/IEC 27037: qué es, cómo funciona, cuándo exigirla al perito informático contrario y qué errores de aplicación anulan la prueba digital en juicios españoles.

Calcula tu peritaje

Presupuesto orientativo en 2 minutos. Sin compromiso, datos confidenciales.

Estimar coste del peritaje →Si llevas un caso con prueba digital y el perito contrario no cita (o peor: cita y no aplica) la ISO/IEC 27037, tienes un argumento técnico-procesal fuerte para impugnar. Esta guía traduce la norma a lenguaje útil para un abogado: qué exige, cómo detectar incumplimientos en un peritaje recibido, y cómo convertirlo en argumentos procesales ante un juzgado español.

No hace falta que seas técnico. Lo que necesitas es saber qué preguntas hacer cuando un informe pericial llega a tu despacho. Este artículo te da esas preguntas y la base normativa para defenderlas en sala.

TL;DR: resumen rápido

| Concepto | Detalle |

|---|---|

| Qué es ISO 27037 | Norma internacional de ISO/IEC (2012) que regula identificación, recogida, adquisición y preservación de evidencia digital con vocación forense. |

| Cuándo se aplica | Cada vez que alguien (policía, perito, empresa, auditor) obtiene evidencia digital que pueda llegar a un tribunal o auditoría. |

| Por qué importa en juicio | No es ley española, pero los tribunales la consideran estándar de diligencia debida. Un peritaje que la ignora o aplica mal tiene debilidad argumentativa importante. |

| 3 preguntas clave al informe contrario | 1) ¿Hay hashes SHA-256 al momento de adquisición? 2) ¿Hay cadena de custodia documentada? 3) ¿El procedimiento descrito es reproducible por un tercero? |

¿Te llegó un informe pericial dudoso?

Consulta gratuita de viabilidad de contrainforme: analizamos el peritaje contrario en 24-48h y te decimos si hay argumentos técnicos sólidos.

Solicitar evaluación de informe contrario1. Qué es exactamente la ISO/IEC 27037

ISO/IEC 27037:2012 es una norma internacional publicada por la Organización Internacional de Normalización. Su título oficial es “Guidelines for identification, collection, acquisition and preservation of digital evidence” (Directrices para la identificación, recogida, adquisición y preservación de evidencia digital).

Lo que NO es:

- No es una ley española. Ni europea. No tiene fuerza de obligar por sí misma.

- No es una certificación del perito. Un perito no “tiene ISO 27037” — aplica o no aplica la metodología.

- No es exhaustiva sobre análisis. Solo cubre las primeras fases (hasta preservación). El análisis posterior se regula con ISO 27041, 27042 y 27043.

Lo que sí es:

- El estándar internacional de facto para el manejo inicial de evidencia digital.

- Referencia común en guías de CGPJ, CCN-CERT, INCIBE, Guardia Civil y Policía Nacional.

- Criterio de diligencia profesional que los tribunales consideran al valorar la calidad de una pericial.

¿Por qué un tribunal español la valora si no es ley?

Porque la prueba pericial se rige por los artículos 335-348 de la Ley de Enjuiciamiento Civil, que exigen criterios de objetividad, profesionalidad y fundamentación técnica. El perito debe emplear “las técnicas propias de su oficio”. En 2026, las técnicas propias del oficio de perito informático incluyen la ISO 27037 como mínimo común denominador.

Además, el art. 348 LEC da libre apreciación al tribunal: si dos periciales se contradicen, el juez valora cuál sigue mejor los estándares científicos. Un peritaje con ISO 27037 bien aplicada gana frente a uno que no la cita.

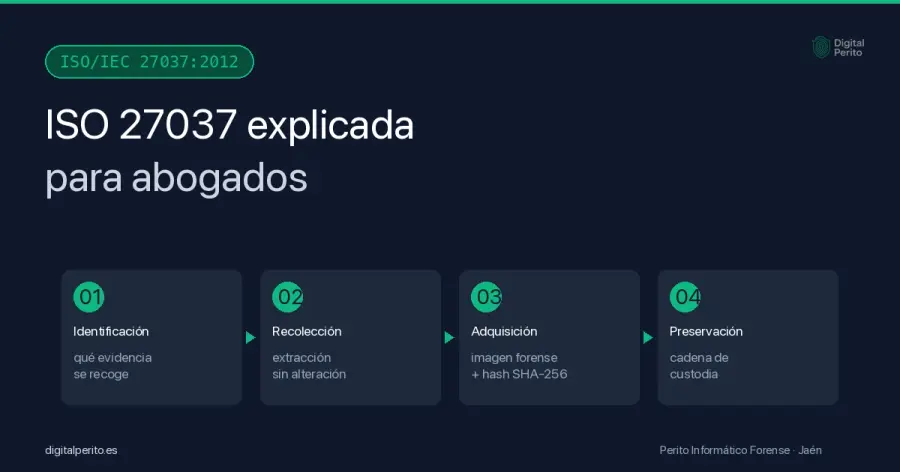

2. Las 4 fases de la ISO 27037

La norma divide el manejo inicial de la evidencia digital en 4 fases secuenciales. Un peritaje forense serio recorre las 4 (aunque sea brevemente) y las documenta:

Fase 1: Identificación

Qué hace el perito: localiza físicamente los dispositivos, soportes y datos potencialmente relevantes en un caso. Fotografía el estado original. Documenta el entorno (encendido/apagado, cables, red, etc.).

Preguntas clave para el abogado:

- ¿El informe describe el estado físico del dispositivo antes de tocarlo?

- ¿Hay fotografías del entorno original (sello, ubicación, cables)?

- ¿Se identifican TODOS los dispositivos o solo los convenientes a la parte?

Fase 2: Recogida

Qué hace el perito: recoge físicamente los dispositivos preservando su estado. Usa bolsas antiestáticas, identificadores únicos, sellos de integridad. Documenta cada paso en acta de recogida.

Preguntas clave:

- ¿Se usó write-blocker durante la recogida o el análisis inicial?

- ¿Existe acta de recogida con fecha, firmas y cadena de testigos?

- ¿El dispositivo se arrancó antes de hacer imagen forense? Si sí, posible ruptura.

Fase 3: Adquisición

Qué hace el perito: crea una imagen forense (copia bit a bit) de los medios relevantes. Calcula hashes SHA-256 (mínimo) de la imagen inmediatamente después de la adquisición. Verifica que la imagen coincide con el original.

Preguntas clave — las más importantes:

- ¿Hay hash SHA-256 de la imagen forense al momento de adquisición?

- ¿Se verificó el hash contra el dispositivo original?

- ¿Qué herramienta se usó (FTK Imager, dd, Cellebrite, Autopsy)?

Error crítico #1: sin hash al momento de adquisición

Si el informe no aporta el SHA-256 calculado en el momento de adquirir la imagen, no hay forma de demostrar que lo analizado después es lo mismo que se extrajo. El §5.4.1 de la norma exige este paso. Un peritaje sin hash de adquisición es impugnable con argumentos técnicos muy sólidos.

Tu cliente puede verificar hashes con nuestra calculadora de hash forense gratuita si tiene acceso al archivo original — es client-side, no se sube nada.

Fase 4: Preservación

Qué hace el perito: almacena la imagen forense y la evidencia original en condiciones controladas. Documenta cada acceso posterior en la cadena de custodia. Garantiza que nada altera la evidencia.

Preguntas clave:

- ¿Existe documento formal de cadena de custodia?

- ¿La evidencia se conservó en qué soporte y durante cuánto tiempo?

- ¿Quién más tuvo acceso físico a la imagen forense?

Para profundizar: Guía ISO 27037 sobre cadena de custodia digital.

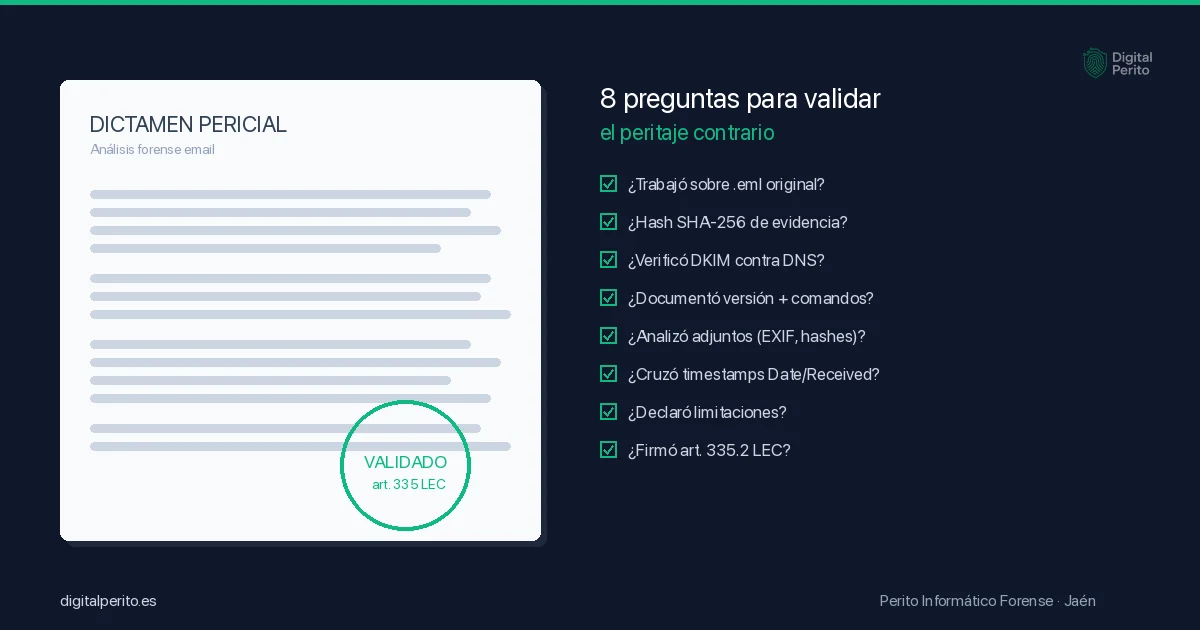

3. Cómo auditar un peritaje contrario contra la ISO 27037 (checklist)

Copia este checklist y revisa el informe pericial de la parte contraria. Marca ✓ si el informe lo cumple, ✗ si no.

Checklist de 10 puntos

- Identificación: ¿Hay fotografías o descripción del estado original del dispositivo?

- Recogida: ¿Se usó write-blocker o alguna medida de no-alteración?

- Cadena de testigos: ¿Hay acta de recogida con firmas y fecha?

- Adquisición — hash inicial: ¿Aporta SHA-256 de la imagen al momento de adquisición?

- Adquisición — verificación: ¿Se verificó el hash contra el dispositivo origen?

- Adquisición — herramienta: ¿Especifica nombre + versión exacta del software forense?

- Preservación — custodia formal: ¿Hay documento de cadena de custodia registrando cada acceso?

- Preservación — almacenamiento: ¿Describe dónde y cómo se conserva la imagen forense?

- Metodología citada: ¿Cita ISO 27037 (u otra norma equivalente como UNE 71506)?

- Metodología aplicada: ¿El procedimiento real descrito SIGUE la norma citada?

Si 3 o más puntos están sin cumplir (✗), hay argumentos sólidos para impugnar la pericial con un contrainforme técnico.

4. Errores comunes que un abogado puede detectar sin ser técnico

Incluso sin formación técnica, hay patrones de incumplimiento obvios en informes que puedes detectar leyendo la pericial:

Patrón 1: “Capturas de pantalla” como única prueba

Si el informe basa sus conclusiones en capturas de pantalla de WhatsApp, email, Excel o un panel web — y no en extracción forense con hash — tienes un argumento inmediato. La STS 300/2015 estableció que las capturas solas no son prueba suficiente.

Patrón 2: ISO 27037 “citada al principio” pero no aplicada

El informe menciona ISO 27037 en la primera página pero el cuerpo del dictamen NO describe las 4 fases. No hay hash de adquisición, no hay cadena de custodia formal, no hay imagen forense. Invocar la norma sin aplicarla es peor que no citarla: demuestra que el perito sabe que debería cumplirla pero no lo hace.

Patrón 3: “El dispositivo se arrancó para comprobar…”

Si el informe dice que el perito arrancó el dispositivo (móvil, ordenador, disco) para “ver qué había” o “hacer pruebas” antes de la imagen forense, la prueba está contaminada. El arranque modifica metadatos del sistema de archivos (últimas fechas de acceso, swap, logs) inevitablemente.

Patrón 4: Firma sin número de colegio + sin cualificación específica

El perito debe identificarse con rigor: nombre, titulación concreta (grado/máster/certificación forense), número de colegio profesional si está colegiado, experiencia relevante al tipo de prueba (forense móvil, cloud, etc.). Una firma genérica “perito informático” sin detalles es una debilidad argumentativa.

Patrón 5: Fechas que no cuadran

Compara la fecha de adquisición de la evidencia, la fecha de firma del informe y las fechas de los archivos analizados. ¿Hay huecos inexplicables? ¿Hay marcas temporales que precederían al hecho supuestamente probado? Muchas veces los timestamps delatan manipulación o descuido.

5. Preguntas para el perito contrario en la ratificación oral

Cuando el perito contrario comparezca en juicio (art. 346-347 LEC), tu abogado puede formularle estas preguntas técnicas (muchas basadas directamente en la ISO 27037):

- “¿Aplicó usted la norma ISO/IEC 27037 en el manejo inicial de la evidencia? ¿Puede indicarnos cómo se cumplió el §5.4.1 referente a verificación de integridad?”

- “¿Qué hash criptográfico calculó de la imagen forense en el momento de la adquisición? ¿Con qué herramienta?”

- “¿Puede usted, aquí y ahora, verificar que el hash que consta en el informe coincide con el del archivo analizado?” (Si dudan, el informe es impugnable.)

- “¿Aportó acta de recogida firmada por testigo? ¿Puede decirnos el nombre del testigo?”

- “¿El procedimiento descrito en su informe es reproducible por otro perito con los mismos datos? ¿Qué versiones exactas de software empleó?”

- “¿Conoce la sentencia del Tribunal Supremo 300/2015 sobre validez de capturas de pantalla como prueba? ¿Qué implicaciones tiene para su informe?”

Un perito que no pueda responder con seguridad a estas preguntas básicas difícilmente defenderá la pericial frente a un tribunal que esté atento.

6. Cuándo exigir a tu propio perito que aplique ISO 27037

Si vas a contratar un peritaje ofensivo (pericial propia), exige desde el presupuesto que el perito:

- Cite explícitamente la ISO 27037 (y la UNE 71506 si es en España) como metodología.

- Use herramientas forenses reconocidas (Cellebrite, Magnet AXIOM, FTK, Autopsy) con versión documentada.

- Aporte hashes SHA-256 de TODAS las fases (adquisición, análisis, anexos).

- Documente cadena de custodia formalmente, con acta firmada.

- Esté preparado para ratificar oralmente y responder a preguntas técnicas.

Un peritaje que cumple ISO 27037 cuesta más que uno que no la cumple (trabajo más riguroso = más horas). Pero es la diferencia entre una prueba admisible y una prueba impugnable por la parte contraria.

7. Marco legal español: dónde encaja la ISO 27037

Aunque la norma no es ley, se integra con el ordenamiento jurídico español por varios caminos:

- Artículos 335-348 LEC: prueba pericial, exigencia de metodología profesional.

- Artículos 299, 384 LEC: prueba documental electrónica, requisitos de autenticidad.

- Reglamento eIDAS (UE 910/2014): firma electrónica y sellado de tiempo cualificado.

- UNE 71506:2013: adaptación española de los principios de la ISO 27037.

- Guías del CGPJ: el Consejo General del Poder Judicial ha publicado documentación que recomienda metodologías forenses alineadas con ISO 27037.

- CCN-STIC series 800: normativa de seguridad para el sector público, coherente con ISO 27037.

En conjunto, un peritaje con ISO 27037 bien aplicada está alineado con el estándar profesional español de 2026. Uno que la ignora queda en desventaja argumentativa.

8. Otras normas complementarias que debe conocer un abogado

La ISO 27037 no vive sola. Cuando leas un informe pericial, estas referencias normativas suelen aparecer juntas:

| Norma | Qué cubre |

|---|---|

| ISO/IEC 27037:2012 | Identificación, recogida, adquisición, preservación de evidencia digital |

| ISO/IEC 27041:2015 | Aseguramiento de idoneidad y adecuación de métodos de investigación |

| ISO/IEC 27042:2015 | Análisis e interpretación de evidencia digital |

| ISO/IEC 27043:2015 | Principios y procesos de investigación de incidentes |

| UNE 71506:2013 | Adaptación española (AENOR) de los principios ISO |

| RFC 3227 | Guidelines for Evidence Collection and Archiving (IETF) |

| NIST SP 800-86 | Guide to Integrating Forensic Techniques into Incident Response |

Si un informe cita al menos 2-3 de estas sin aplicar sus principios, tienes argumentos de base normativa para un contrainforme.

Preguntas frecuentes

¿Es ISO 27037 obligatoria en juicios españoles?

No. No hay ninguna ley que la imponga. Pero es el estándar profesional internacional que los tribunales consideran al valorar la diligencia del perito. Un peritaje que la ignore tiene mayor riesgo de ser impugnado con éxito.

¿Puede mi cliente hacer peritaje sin cumplir ISO 27037 y aún así ganar el caso?

Puede, si la contraparte no impugna o si no hay peritaje contrario que exponga las deficiencias. Pero estás jugando con riesgo: un abogado contrario atento puede invalidar la prueba.

¿Cuánto cuesta más un peritaje que cumple ISO 27037 vs. uno que no?

Suele ser entre un 20-40% más. Un peritaje “barato” que se salta fases puede costar 500€, mientras que uno con ISO 27037 bien aplicado oscila entre 1.500€ y 3.500€ según complejidad. La diferencia es la calidad de la prueba en sala.

¿Puedo auditar yo mismo un peritaje sin ser técnico?

Los patrones obvios (capturas de pantalla, falta de hash, dispositivo arrancado) los detectas con este artículo. Pero para un análisis profundo necesitas un perito informático que haga un contrainforme. La lectura del informe contrario te da indicios; la auditoría técnica los documenta para el tribunal.

¿Hay alguna certificación que demuestre que un perito sigue ISO 27037?

No existe una certificación específica de “perito con ISO 27037”. Existen certificaciones profesionales amplias (CCE, EnCE, GCFA, GCFE, GCIH, CFCE) que incluyen el dominio de estándares forenses internacionales. Consulta el CV del perito y pídele detalles.

¿ISO 27037 se aplica también a evidencia en la nube (cloud)?

Sí, aunque su aplicación es más compleja. Para entornos cloud existe la ISO/IEC 27050 (e-discovery) que complementa el tratamiento de evidencia distribuida. Un peritaje cloud serio las usa ambas.

¿Mi cliente puede calcular hashes él mismo para conservar una evidencia antes del peritaje?

Sí, y es buena práctica. Con nuestra calculadora de hash gratuita puede calcular SHA-256 de archivos antes de entregarlos al perito. Eso crea un pre-registro temporal útil. No sustituye al peritaje formal, pero ayuda a detectar si el archivo se altera entre momentos.

¿Qué hago si recibo un informe pericial que no cita ni aplica ISO 27037?

- Documenta los puntos concretos del checklist que no cumple.

- Contrata un perito independiente para contraperitaje.

- Prepara preguntas técnicas para la ratificación oral del perito contrario.

- Incorpora las deficiencias en tu escrito de conclusiones como argumentos de impugnación.

Recursos relacionados

- Cómo impugnar un informe pericial informático — guía práctica

- Contrainforme pericial paso a paso (2026) — 10 errores frecuentes con ejemplos reales

- Cadena de custodia digital — guía ISO 27037 — profundización en la Fase 4 (preservación)

- Cómo verificar la integridad de un archivo con hash — herramienta práctica para abogados

- Calculadora de hash forense gratuita — SHA-256 client-side

- Servicio de contraperitaje informático — consulta gratuita

Referencias y fuentes

- ISO/IEC 27037:2012 — Information technology — Security techniques — Guidelines for identification, collection, acquisition and preservation of digital evidence. iso.org

- UNE 71506:2013 — Metodología para el análisis forense de las evidencias electrónicas. une.org

- ISO/IEC 27041, 27042, 27043 — Complementary standards on incident investigation methodology.

- Ley 1/2000, de 7 de enero, de Enjuiciamiento Civil, arts. 335-348 y 299, 384. boe.es

- STS 300/2015, de 19 de mayo — Doctrina sobre capturas de pantalla. poderjudicial.es

- RFC 3227 — Guidelines for Evidence Collection and Archiving (IETF). rfc-editor.org

- NIST SP 800-86 — Guide to Integrating Forensic Techniques into Incident Response. nvlpubs.nist.gov

- Reglamento (UE) 910/2014 eIDAS — Identificación electrónica y servicios de confianza. eur-lex.europa.eu

- CCN-CERT — Esquema Nacional de Seguridad y guías forenses. ccn-cert.cni.es

- CGPJ — Guía de buenas prácticas sobre prueba digital. poderjudicial.es

Última revisión: 17 de abril de 2026 · Escrito por Jonathan Izquierdo, perito informático forense especializado en peritaje judicial para abogados y despachos en España.