· Jonathan Izquierdo · Peritaje Judicial ·

Cómo impugnar una prueba de WhatsApp en juicio (guía abogados 2026)

8 errores típicos en presentación de WhatsApp como prueba + 8 argumentos técnico-procesales para impugnar el dictamen pericial contrario. Guía práctica para abogados.

Calcula tu peritaje WhatsApp

Presupuesto orientativo en 2 minutos. Sin compromiso, datos confidenciales.

Calculadora peritaje WhatsApp →La mayoría de las pruebas de WhatsApp aportadas a juicios españoles se aportan mal — y por eso son fácilmente impugnables. Capturas de pantalla, exportaciones del propio cliente, conversaciones reenviadas como PDF… ninguna de esas modalidades supera un contraperitaje serio. Esta guía explica los 8 errores típicos en presentación de WhatsApp como prueba y los 8 argumentos técnico-procesales para impugnar el peritaje contrario.

TL;DR para abogado con prisa

- Una captura de pantalla NO es prueba — solo demuestra que existió “una imagen que se parecía a un chat”.

- WhatsApp permite editar y borrar mensajes — sin extracción forense del dispositivo origen, no hay garantía de integridad.

- El backup

msgstore.db.crypt15SÍ es válido si se extrae con cadena de custodia ISO/IEC 27037. - El art. 326 LEC permite impugnar la autenticidad de documento electrónico — la carga de prueba pasa al aportante.

- STS 300/2015 (Sala 2ª): la Sala Segunda del Supremo ha advertido sobre los riesgos de aportar como prueba mensajería instantánea sin acreditar autenticidad e integridad.

- Servicio asociado: hub completo de peritaje WhatsApp (qué peritamos, plazos, marco legal).

Tabla de contenidos

- Por qué tantas pruebas de WhatsApp se impugnan con éxito

- 8 errores típicos en presentación de WhatsApp como prueba

- 8 argumentos técnico-procesales para impugnar

- Cuándo merece la pena impugnar y cuándo no

- Caso real anonimizado: capturas de pantalla vs extracción forense

- Preguntas frecuentes

1. Por qué tantas pruebas de WhatsApp se impugnan con éxito

WhatsApp no fue diseñada como sistema de evidencia judicial. Es una app de mensajería con tres características que complican su uso forense:

- Permite editar y borrar mensajes (“editar” desde 2022 en una ventana de 15 minutos; “borrar para todos” sin límite). Cualquier captura puede haber sido tomada antes o después de una edición/borrado.

- El cifrado end-to-end impide obtener mensajes desde los servidores de Meta — la única fuente fiable es el dispositivo origen.

- Las exportaciones desde la propia app (“Exportar chat” de WhatsApp) generan archivos

.txteditables manualmente con cualquier procesador de texto. No tienen firma criptográfica que pruebe integridad.

A esto se suma que la mayoría de los abogados aportan WhatsApp como capturas de pantalla del cliente o exportaciones que el propio cliente envía. Esto es atacable bajo el art. 326.2 LEC: el aportante debe acreditar autenticidad e integridad cuando la otra parte la impugna. Sin extracción forense del dispositivo origen, esa acreditación es prácticamente imposible.

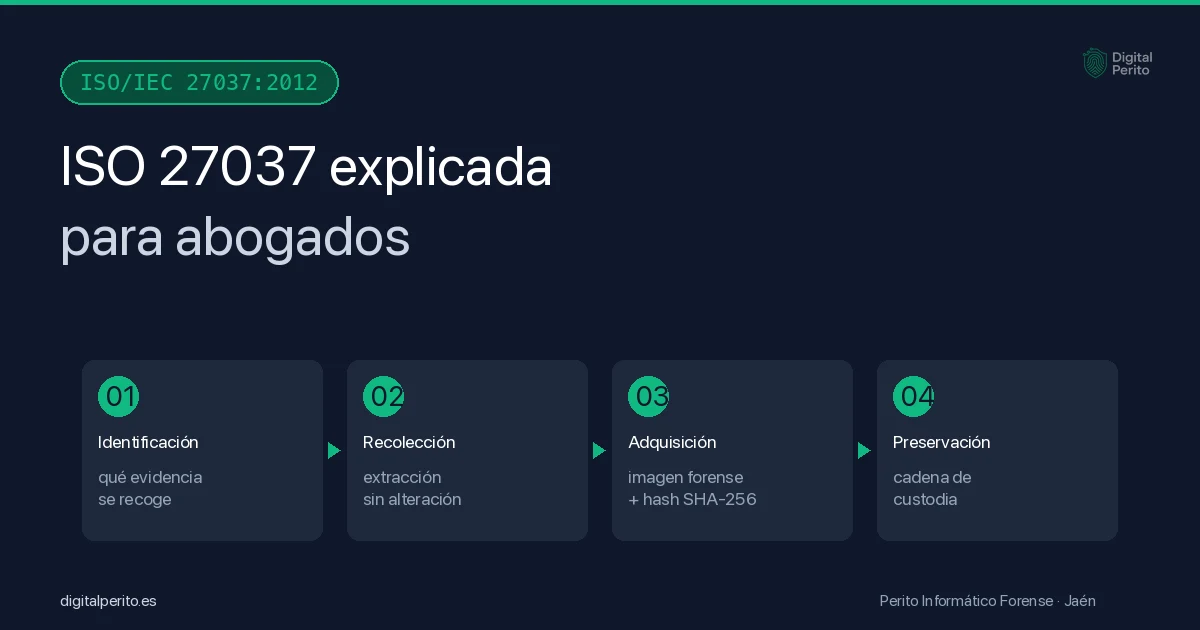

Para el abogado que defiende el WhatsApp aportado: necesita peritaje forense con extracción del dispositivo origen, hash SHA-256 de la base de datos msgstore.db.crypt15, cadena de custodia ISO/IEC 27037 y dictamen UNE 197001. Para el abogado que impugna: basta con detectar la ausencia de cualquiera de esos elementos.

Detalles técnicos del proceso forense de WhatsApp en el hub de peritaje WhatsApp y en la guía completa de cómo certificar WhatsApp para juicio.

2. 8 errores típicos en presentación de WhatsApp como prueba

Antes de impugnar, identifica cuál (o cuáles) de estos errores comete el aportante. Cada error es un argumento separado.

Aportar capturas de pantalla del propio móvil del cliente

Sin extracción forense, las capturas son imágenes manipulables. Cualquier editor de imágenes permite alterar texto, timestamps, nombres del remitente. El art. 326.2 LEC permite impugnar la autenticidad y, sin peritaje, el aportante no puede acreditarla.

Aportar el archivo

.txtde “Exportar chat” sin peritajeEl

.txtque genera la opción “Exportar chat” de WhatsApp es texto plano editable. Cualquiera puede abrirlo en TextEdit/Notepad y modificar líneas. No tiene firma criptográfica ni hash de integridad.Aportar PDF “imprimido” del chat

El PDF preserva la apariencia visual pero no la estructura técnica del mensaje (sin metadatos WhatsApp, sin timestamps de la base de datos, sin hash). Es la versión “estética” del problema 1.

Aportar reenvío del chat al abogado o al perito

Reenviar un chat por WhatsApp modifica la conversación — los mensajes pasan a ser “reenviados” con metadatos distintos al original. La fecha y origen quedan alterados.

No haber preservado el dispositivo origen

Si el cliente sigue usando el móvil con normalidad después del incidente que da lugar al juicio, los mensajes posteriores se entremezclan, los borrados se purgan automáticamente (después de 7 días en la papelera) y la base de datos cambia. La evidencia se degrada.

No tener el SHA-256 de la base de datos

msgstore.db.crypt15La base de datos cifrada de WhatsApp es la única fuente forense fiable. Sin hash SHA-256 calculado en el momento de la extracción, no hay cadena de custodia ISO/IEC 27037 — la evidencia podría haberse modificado entre la extracción y el dictamen.

No documentar el método de extracción

“El cliente me mandó las capturas” no es metodología forense. La metodología defensible incluye: dispositivo intervenido (marca, modelo, IMEI), método de extracción (Cellebrite UFED, Magnet Axiom, ADB backup, extracción manual con consentimiento), versión de la herramienta, comandos exactos.

Conclusiones del peritaje contrario que van más allá de lo que la metodología acredita

Un peritaje sobre capturas puede acreditar la existencia de las imágenes — no su autenticidad ni su origen. Si el dictamen contrario afirma cosas como “se acredita que el remitente envió este mensaje en esta fecha” basándose solo en capturas, hay sobre-afirmación impugnable.

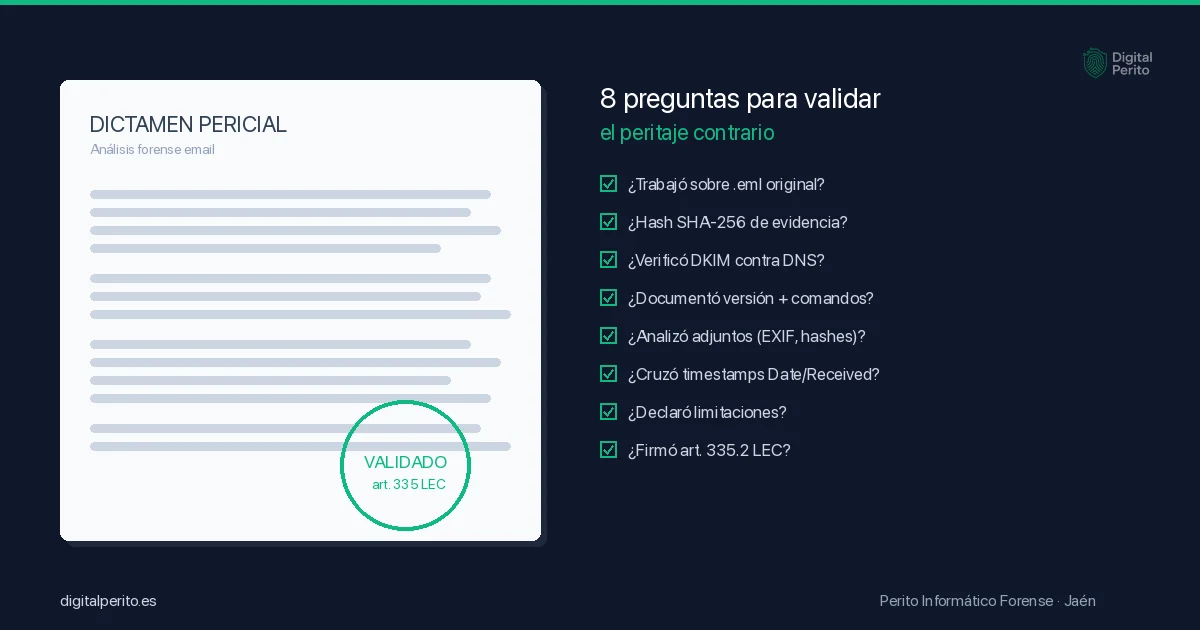

3. 8 argumentos técnico-procesales para impugnar

Una vez identificado qué errores comete el aportante, estos son los 8 argumentos concretos que usar en la impugnación. Cada uno se basa en un error o vacío del peritaje contrario.

| # | Argumento | Base legal/técnica |

|---|---|---|

| 1 | ”El aportante no ha extraído la base de datos msgstore.db.crypt15 del dispositivo origen — la conversación es impugnable bajo art. 326.2 LEC” | Art. 326.2 LEC + ISO/IEC 27037 |

| 2 | ”Las capturas de pantalla son imágenes manipulables sin firma criptográfica — no acreditan integridad” | Art. 326.2 LEC + UNE 197001 |

| 3 | ”El .txt de ‘Exportar chat’ es texto plano editable — el aportante no puede acreditar que no se modificó” | Art. 326.2 LEC |

| 4 | ”Sin SHA-256 de la evidencia origen no hay cadena de custodia válida (ISO/IEC 27037:2012)“ | ISO/IEC 27037:2012 |

| 5 | ”El peritaje contrario no documenta versión exacta de las herramientas usadas — la reproducibilidad byte a byte es imposible (ISO/IEC 27042:2015)“ | ISO/IEC 27042:2015 |

| 6 | ”El perito contrario no firma la declaración del art. 335.2 LEC — el documento aportado no es dictamen pericial admisible” | Art. 335.2 LEC |

| 7 | ”El dictamen contrario no incluye sección de limitaciones — pretende exhaustividad sin acreditarla” | UNE 197001:2019 |

| 8 | ”Las conclusiones del peritaje contrario van más allá de lo que su metodología puede acreditar” | UNE 197001:2019 + jurisprudencia |

Cómo articular procesalmente la impugnación

- Impugnación bajo art. 326.2 LEC en el momento procesal oportuno (escrito de contestación o de aclaraciones). Identificar específicamente qué se impugna (autenticidad, integridad, origen).

- Solicitud de prueba pericial propia (art. 339 LEC) con perito designado por la parte impugnante o, si la economía procesal lo aconseja, perito designado por insaculación judicial.

- Solicitud de exhibición del dispositivo origen si la otra parte alega tener un móvil del que extrajo la conversación. La exhibición permite contraperitaje técnico real.

- Ratificación pericial en juicio (art. 347 LEC) — preguntas dirigidas al perito contrario sobre los 8 errores típicos identificados.

Para el caso específico de impugnación de informes periciales informáticos en general (no solo WhatsApp), revisa la guía completa sobre cómo impugnar un informe pericial informático y, para email forense, la guía sobre cómo un abogado valida el peritaje de email — el patrón es paralelo.

4. Cuándo merece la pena impugnar y cuándo no

Impugnar tiene coste procesal (tiempo, posible contraperito propio, dilación del procedimiento). No siempre compensa.

Casos donde la impugnación SÍ merece la pena

- WhatsApp es el pilar probatorio del caso contrario (sin esa conversación se cae el relato). Impugnar exitosamente puede colapsar la posición contraria.

- El peritaje contrario falla en algo estructural: no extrajo

msgstore.db.crypt15, no calcula SHA-256, trabaja sobre capturas. La impugnación es casi automática. - Hay riesgo de cosa juzgada en otros procedimientos (laboral + civil + penal sobre los mismos hechos). Impugnar bien aquí evita que la conversación quede acreditada para futuros litigios.

- El cliente puede aportar alternativa fuerte: peritaje propio sobre el dispositivo origen real (cuando lo tienes) o pruebas distintas (testifical, documental, otra mensajería).

- El importe / pena en juego justifica el coste del contraperito. Para casos con poca repercusión económica, el coste puede superar el beneficio.

Casos donde NO conviene impugnar

- WhatsApp es prueba accesoria del caso contrario, no el pilar. La impugnación gasta munición procesal sin cambiar el resultado.

- El aportante hizo bien las cosas: extracción forense documentada, SHA-256, cadena de custodia, dictamen UNE 197001. Impugnar un peritaje técnicamente sólido es perder dinero y tiempo.

- Tu cliente también tiene cosas comprometedoras en sus propios chats que aparecerían si se exhibe el dispositivo en contraperitaje. La impugnación abre puerta a contraprueba que puede dañarte.

- El juez ya ha admitido la prueba y el momento procesal de impugnación pasó. Plantear la impugnación tarde puede ser inadmisible.

Estrategia recomendada

- Antes de impugnar, leer el dictamen contrario completo y aplicar el checklist de los 8 errores típicos del bloque 2.

- Si encuentras 2+ errores estructurales, consultar con un perito informático antes del escrito de impugnación — el perito te dice si los argumentos son técnicamente sólidos.

- Articular la impugnación con base legal específica (art. 326.2 LEC + ISO/IEC 27037 + UNE 197001), no genéricamente.

- Solicitar contraperitaje propio (art. 339 LEC) si quieres dejar acreditados los errores del peritaje contrario en sede pericial.

- Preparar preguntas para la ratificación (art. 347 LEC) — el momento más eficaz para evidenciar errores ante el juez es el interrogatorio del perito contrario.

5. Caso real anonimizado: capturas de pantalla vs extracción forense

Caso real (anonimizado)

Contexto procesal: procedimiento laboral en el que la empresa demandada aportó 17 capturas de pantalla de una conversación de WhatsApp para acreditar que el trabajador había aceptado por mensajería un acuerdo verbal. El trabajador (representado por nuestro cliente abogado) negaba haber enviado esos mensajes. Se nos pidió peritaje técnico-procesal para impugnar.

Lo que hizo mal la empresa aportante

- Solo aportó capturas de pantalla, sin extracción forense del dispositivo origen.

- El peritaje aportado por la empresa (un técnico no perito) afirmaba “se acredita la autenticidad de las conversaciones” basándose en las capturas.

- No hubo SHA-256 de las imágenes, ni cadena de custodia, ni declaración del 335.2 LEC.

- El “perito” de la empresa no firmó la sección de limitaciones del informe.

Lo que hicimos en el contraperitaje

Análisis de las capturas aportadas: aplicamos

exiftooly análisis de marcadores JPEG. Tres capturas mostraban metadatos de edición previos a la fecha de juicio (software de edición de imagen detectado en EXIF,Software: Adobe Photoshop).Solicitud de exhibición del dispositivo origen (móvil del cliente que aportó las capturas) bajo art. 328 LEC. La empresa no pudo aportarlo (alegaron que el móvil “se había roto” entre tanto).

Dictamen pericial de impugnación UNE 197001:2019 con declaración 335.2 LEC, identificando los 8 errores típicos del peritaje contrario.

Sin contraperitaje técnico real posible (al no exhibirse el dispositivo origen), el dictamen se centró en acreditar lo que NO se podía acreditar desde las capturas: integridad, autenticidad, origen.

Lo que decidió el juzgado

El juzgado no admitió las capturas como prueba de las afirmaciones que la empresa pretendía acreditar. La argumentación judicial se basó en (a) la imposibilidad de verificar autenticidad sin extracción forense del dispositivo origen, (b) los metadatos de edición detectados en algunas capturas, (c) la falta de exhibición del dispositivo cuando se solicitó.

Lo que el caso enseña

- Las capturas de pantalla mal aportadas se impugnan con éxito — el aportante pierde la presunción de veracidad si no acredita autenticidad/integridad bajo art. 326.2 LEC.

- Solicitar exhibición del dispositivo origen es una herramienta procesal poderosa: si el aportante no lo exhibe (porque no lo tiene, lo perdió o no quiere), su prueba se debilita radicalmente.

- El contraperitaje no necesita “demostrar que es falso” — basta con acreditar que el aportante no demostró autenticidad. La carga es del aportante.

- Documentar todo en metodología forense reproducible (versiones de exiftool, comandos exactos, hashes) es lo que da fuerza al dictamen impugnador.

Detalles del proceso completo de peritaje WhatsApp en el hub de servicio y para la otra cara (qué presentar bien para que NO se impugne) en la guía completa de cómo certificar WhatsApp para juicio.

¿Necesitas impugnar (o defender) una prueba de WhatsApp?

Contraperitaje técnico-procesal con extracción forense msgstore.db.crypt15, cadena de custodia ISO/IEC 27037 y dictamen UNE 197001 firmado bajo art. 335.2 LEC. Cobertura nacional España.

Solicitar valoración del casoSi llevas un caso con WhatsApp y aún no has decidido si impugnar o defender, revisa primero el hub completo de peritaje WhatsApp (qué peritamos, plazos, marco legal, casuística por jurisdicción). Para casos específicos de divorcio el peritaje WhatsApp en divorcio, para despido el peritaje WhatsApp despido laboral, y para acoso/amenazas el peritaje WhatsApp en acoso.

6. Preguntas frecuentes

¿Se puede impugnar siempre una prueba de WhatsApp?

No siempre. Si el aportante presentó extracción forense del dispositivo origen (msgstore.db.crypt15 con SHA-256), cadena de custodia ISO/IEC 27037 y dictamen UNE 197001 firmado bajo art. 335.2 LEC, la prueba es técnicamente sólida y la impugnación es difícil. Si solo aportó capturas de pantalla, exportaciones .txt o PDFs imprimidos, la impugnación tiene altas probabilidades de éxito bajo art. 326.2 LEC.

¿Qué dice el Tribunal Supremo sobre WhatsApp como prueba?

La Sala Segunda del Tribunal Supremo ha advertido en varias resoluciones (la STS 300/2015 es la más citada) sobre los riesgos de aportar mensajería instantánea sin acreditar autenticidad e integridad. La línea jurisprudencial exige que cuando una parte impugna la autenticidad, la otra acredite (con prueba pericial técnica) que el contenido no ha sido manipulado. Esto refuerza la impugnabilidad bajo art. 326.2 LEC.

¿Qué es msgstore.db.crypt15 y por qué importa?

Es la base de datos cifrada de WhatsApp donde se almacenan localmente todos los mensajes en el dispositivo Android (en iOS es ChatStorage.sqlite). Es la única fuente forensemente fiable: tiene timestamps de la base de datos, hashes de medios, estructura SQLite verificable. Sin esta base de datos extraída en cadena de custodia, no hay peritaje técnico real — solo descripción de lo que se ve en pantalla.

¿Puedo solicitar la exhibición del móvil del que aportó las capturas?

Sí, bajo art. 328 LEC (exhibición de documentos entre partes). Si la otra parte aporta capturas de WhatsApp como prueba, puedes solicitar la exhibición del dispositivo origen para que un perito designado pueda extraer la base de datos y verificar autenticidad. Si la otra parte no exhibe el dispositivo (porque lo perdió, lo cambió o no quiere), la fuerza probatoria de las capturas se debilita radicalmente.

¿En qué fase procesal hay que impugnar?

En el momento procesal oportuno según el procedimiento concreto: contestación a la demanda en civil, recurso de reposición en penal, o conclusiones provisionales/definitivas según fase. Si dejas pasar el momento, la impugnación puede ser inadmisible por extemporánea. Consulta plazos exactos del procedimiento concreto con tu procurador.

¿Cuánto cuesta un contraperitaje de impugnación de WhatsApp?

Depende de qué se va a peritar (solo análisis del dictamen contrario vs análisis + extracción del dispositivo del cliente como prueba alternativa), volumen de conversaciones, complejidad técnica y plazo. En digitalperito.es se hace presupuesto a medida tras valoración inicial gratuita del caso. Solicita valoración aquí describiendo qué se ha aportado por la otra parte y qué quieres impugnar.

Referencias y fuentes

- Ley 1/2000 de Enjuiciamiento Civil — arts. 326-329 (prueba documental electrónica e impugnación), 328 (exhibición), 335-352 (prueba pericial). https://www.boe.es/eli/es/l/2000/01/07/1/con

- Ley de Enjuiciamiento Criminal — arts. 456-485 (prueba pericial penal). https://www.boe.es/eli/es/lo/1882/09/14/(1)/con

- STS 300/2015 (Sala 2ª) — autenticidad de prueba electrónica de mensajería instantánea. https://www.poderjudicial.es/search/AN/openDocument/04ec06d7d12bbcb3/20150605

- ISO/IEC 27037:2012 — Identification, collection, acquisition and preservation of digital evidence. https://www.iso.org/standard/44381.html

- ISO/IEC 27042:2015 — Analysis and interpretation of digital evidence. https://www.iso.org/standard/44406.html

- UNE 197001:2019 — Criterios generales para la elaboración de informes y dictámenes periciales. https://www.une.org/encuentra-tu-norma/busca-tu-norma/norma?c=N0062451

- AEPD — Agencia Española de Protección de Datos. https://www.aepd.es/