· Jonathan Izquierdo · Derecho Digital ·

Estafa según el artículo 248 del Código Penal: guía para víctimas (2026)

Qué exige el art. 248 CP para que una conducta sea estafa, qué hacer en las primeras 24 h tras descubrirla, cómo denunciar en GDT/BCIT y cuándo el peritaje informático es decisivo para reclamar.

¿Has sido víctima de un fraude online?

Análisis pericial forense para denuncia y reclamación bancaria.

Solicitar análisis pericial →Si has sido víctima de una estafa (online o presencial) y estás buscando saber qué dice exactamente el art. 248 del Código Penal y qué hacer ahora, esta guía te explica el marco legal en lenguaje accesible y los pasos concretos para las primeras 24 horas. No es asesoramiento jurídico — para tu caso concreto consulta con un abogado. Sí es la información técnica y procesal que un perito informático considera relevante para que tu denuncia tenga la máxima fuerza probatoria.

Resumen para víctima con prisa

- El art. 248 CP define estafa como engaño bastante para producir error en otro, induciéndole a un acto de disposición patrimonial en perjuicio propio o ajeno.

- Tres requisitos: (1) engaño, (2) error inducido en la víctima, (3) disposición patrimonial perjudicial. Si falta uno, no es estafa penal — puede ser otro delito (apropiación indebida, estafa procesal) o solo incumplimiento civil.

- Pena base (art. 249 CP, redacción 2022): prisión 6 meses a 3 años si la cantidad defraudada excede 400€. Por debajo, suele ser delito leve.

- Agravantes (art. 250 CP): cantidad alta, vivienda, persona vulnerable, abuso de relaciones, manipulación informática → pena 1 a 6 años.

- Estafa informática (art. 248.2.a CP): específicamente las cometidas con manipulación informática o artificio semejante (BEC, phishing, suplantación, fraudes en banca electrónica).

- Primeras 24 h: NO borrar nada (emails, capturas, justificantes), llamar al banco si hubo transferencia, denunciar en GDT Guardia Civil o BCIT Policía Nacional, considerar peritaje informático para acreditar la manipulación.

Tabla de contenidos

- Qué dice exactamente el art. 248 CP

- Tipos de estafa que cubre el Código Penal español

- Qué NO cubre el art. 248 CP

- Pasos primeras 24 horas tras descubrir la estafa

- Cuándo el peritaje informático es decisivo

- Caso real anonimizado: estafa BEC con peritaje exitoso

- Preguntas frecuentes

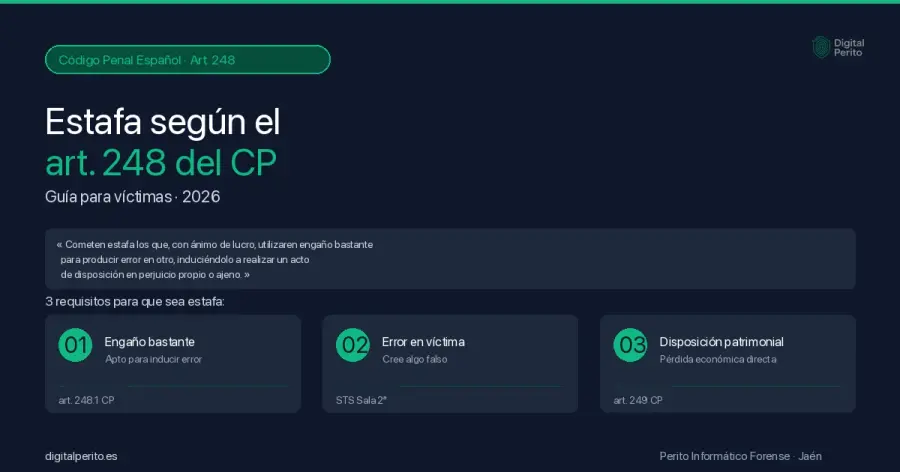

1. Qué dice exactamente el art. 248 CP

Texto literal del artículo 248 del Código Penal español (Ley Orgánica 10/1995, modificada en 2022 por LO 14/2022):

Artículo 248.

Cometen estafa los que, con ánimo de lucro, utilizaren engaño bastante para producir error en otro, induciéndolo a realizar un acto de disposición en perjuicio propio o ajeno.

También se consideran reos de estafa:

a) Los que, con ánimo de lucro y valiéndose de alguna manipulación informática o artificio semejante, consigan la transferencia no consentida de cualquier activo patrimonial en perjuicio de otro.

b) Los que fabricaren, introdujeren, poseyeren o facilitaren programas informáticos específicamente destinados a la comisión de las estafas previstas en este artículo.

c) Los que, utilizando tarjetas de crédito o débito, cheques de viaje, o los datos obrantes en cualquiera de ellos, realicen operaciones de cualquier clase en perjuicio de su titular o de un tercero.

Los tres requisitos de la estafa clásica (art. 248.1)

Para que una conducta sea estafa penal según el apartado 1, deben concurrir TRES elementos. La jurisprudencia del Tribunal Supremo es constante en esto:

Engaño bastante — la conducta del autor debe ser objetivamente apta para inducir a error a una persona de diligencia media. Un engaño tan burdo que cualquiera lo detectaría no sería “bastante” (aunque la jurisprudencia es flexible: ver STS 421/2008 sobre el “engaño bastante” en víctimas vulnerables).

Error inducido en la víctima — la víctima debe creer falsamente algo a consecuencia del engaño. Si la víctima no cree el engaño y aun así dispone del dinero por otra razón (lástima, presión emocional sin engaño objetivo), no hay estafa.

Disposición patrimonial perjudicial — la víctima debe realizar un acto que disminuye su patrimonio (o el de un tercero a quien representa) como consecuencia directa del error. Sin perjuicio económico no hay estafa consumada (sí puede haber tentativa).

Ánimo de lucro

El art. 248.1 exige también ánimo de lucro del autor — es decir, intención de obtener beneficio económico propio o ajeno. Este elemento subjetivo debe acreditarse en juicio. La jurisprudencia lo presume cuando el resultado de la conducta es la obtención de un beneficio económico no debido (no requiere prueba directa de la intención, basta la inferencia razonable).

2. Tipos de estafa que cubre el Código Penal español

Estafa básica (art. 248.1 CP)

Pena: prisión 6 meses a 3 años si la cantidad defraudada excede 400€ (art. 249 CP). Si es ≤400€, suele ser delito leve (art. 249.2 CP) con multa.

Ejemplos clásicos: vendedor que cobra y no entrega, profesional que cobra por servicio que sabe imposible, estafador que finge ser quien no es para conseguir transferencia.

Estafa agravada (art. 250 CP)

Pena: prisión 1 a 6 años + multa 6 a 12 meses. Aplican cuando concurre alguna de estas circunstancias:

- Recae sobre cosas de primera necesidad, viviendas u otros bienes de reconocida utilidad social.

- Se realiza con simulación de pleito o empleo de otro fraude procesal.

- Se realiza mediante cheque, pagaré, letra de cambio en blanco o negocio cambiario ficticio.

- Se perpetra abusando de firma de otro, o sustrayendo, ocultando o inutilizando proceso, expediente, protocolo o documento público u oficial.

- Recae sobre bienes que integren el patrimonio artístico, histórico, cultural o científico.

- Revista especial gravedad por el valor de la defraudación, la entidad del perjuicio o la situación económica de la víctima.

- Se cometa abusando de relaciones personales existentes entre víctima y defraudador, o aprovechando éste su credibilidad empresarial o profesional.

- Se cometa mediante el uso de identidad falsa o suplantación de identidad.

Estafa informática (art. 248.2.a CP)

El subtipo más relevante para casos digitales — cubre TODA estafa cometida mediante manipulación informática o artificio semejante. Incluye:

- Phishing bancario (correo o SMS aparentando ser del banco para que la víctima entregue credenciales).

- Smishing (phishing por SMS — Correos, AEAT, banco).

- Vishing (phishing por voz — falso operador del banco).

- Business Email Compromise (BEC) — fraude del CEO o del proveedor por email comprometido o suplantado.

- Manipulación de banca online — acceso no autorizado a cuenta para transferir.

- Falsos comercios online — webs aparentemente de comercio que cobran y no entregan.

- Fraude de soporte técnico — falso técnico que toma control remoto del PC para robar.

La pena de la estafa informática es la misma que la básica (6 meses-3 años) o agravada (1-6 años) según importe y circunstancias del art. 250.

Estafa con tarjetas (art. 248.2.c CP)

Quien usa tarjetas de crédito/débito, cheques de viaje o sus datos para operar en perjuicio del titular. Cubre clonación de tarjeta, uso de datos robados en compras online, etc.

3. Qué NO cubre el art. 248 CP

Esta es la parte que la mayoría de víctimas pasan por alto y que los abogados deben gestionar con expectativas realistas. NO toda pérdida económica por engaño es estafa penal.

Casos que SUELEN ser solo civiles (no estafa penal)

Incumplimiento contractual sin engaño previo: el proveedor cobró y entregó tarde / mal / parcialmente. Si NO hubo engaño en el momento del contrato (es decir, el proveedor SÍ pretendía cumplir cuando cobró pero luego no pudo o no quiso), es incumplimiento civil → reclamar por vía civil/mercantil, NO denuncia penal.

Mala calidad del servicio o producto: pagaste por algo y lo recibido no era como esperabas. No es estafa salvo que se demuestre que el vendedor sabía desde el principio que el producto era radicalmente distinto a lo prometido.

Riesgo asumido en inversión: invertiste en un proyecto que se hundió por mala gestión / mala suerte. No es estafa salvo que se acredite que los gestores ya sabían desde el principio que el proyecto era inviable y captaron tu inversión bajo engaño.

Deuda no pagada: te debe dinero y no te paga. Es civil (procedimiento monitorio o ejecutivo), no estafa penal salvo que se demuestre que el deudor te engañó al adquirir la deuda con intención de no pagar nunca.

Mero error o malentendido: ambas partes interpretaron diferente el contrato. Reclamación civil, no penal.

Casos que pueden ser otro delito (no estafa pero sí penal)

Apropiación indebida (art. 253 CP): cuando alguien recibe legítimamente bienes/dinero (por contrato, depósito, mandato) y luego se apropia indebidamente. Diferencia clave con estafa: no hay engaño previo, el acceso al bien fue legítimo.

Administración desleal (art. 252 CP): gestor que perjudica al patrimonio que administra excediendo sus facultades.

Estafa procesal (art. 250.1.7º CP): estafa cometida en el seno de un procedimiento judicial mediante simulación de pleito o documentos falsos.

Falsedad documental (arts. 390-399 CP): falsificación de documentos con intención fraudulenta — puede concurrir con estafa.

Delitos contra el mercado y consumidores (arts. 282-289 CP): publicidad engañosa, fraude en alimentos, etc.

Por qué importa la calificación

La calificación correcta como estafa o como otro delito determina:

- Pena aplicable (la estafa puede llegar a 6 años; la apropiación indebida hasta 6 años también; el incumplimiento civil sin pena).

- Plazo de prescripción (5 años delito menos grave, 10 años delito grave en general — art. 131 CP).

- Vía procesal (penal vs civil — la civil suele ser más rápida pero el atestado penal sirve también para acción civil derivada).

- Posibilidad de medidas cautelares (embargo preventivo en penal antes de sentencia).

Por eso antes de denunciar conviene consultar con abogado penalista — una calificación incorrecta puede llevar al sobreseimiento y obligar a empezar de cero por vía civil con la prescripción ya corrida.

4. Pasos primeras 24 horas tras descubrir la estafa

Las primeras 24 horas son críticas, especialmente si hubo transferencia bancaria. Cada hora cuenta para recuperar dinero y para preservar evidencia técnica.

Paso 1 — NO destruir evidencia (los primeros 5 minutos)

- NO borres emails, SMS, WhatsApps, capturas de pantalla, justificantes bancarios.

- NO respondas al estafador con amenazas o reproches (puede destruir tu propia posición procesal).

- NO transfieras más dinero aunque te diga que es para “verificar” o “desbloquear” lo anterior. Es escalada típica.

- NO formatees ni resetees el dispositivo donde llegó el mensaje.

Paso 2 — Si hubo transferencia: llamar al banco INMEDIATAMENTE

Llamar al teléfono de fraude del banco (NO el de atención al cliente normal — pide expresamente “departamento de fraude”). Los primeros 30-60 minutos son críticos para órdenes de retroceso SWIFT/SEPA.

Solicitar formalmente bloqueo de la operación y orden de retroceso si la transferencia aún no se ha procesado del todo. Si se procesó, pedir contacto urgente al banco receptor para congelación.

Pedir al banco un escrito formal de la operación: fecha, hora, IBAN destino, importe, código SWIFT/SEPA. Este escrito es prueba documental fundamental para denuncia y reclamación.

Cambiar credenciales de banca online si crees que pudo haber acceso no autorizado. Activar 2FA si no está.

Paso 3 — Preservar evidencia técnica (10-30 min)

Si el engaño llegó por canal digital (email, SMS, WhatsApp, web), conserva el original con su SHA-256:

- Email: exportar el

.emloriginal (Outlook → “Ver origen del mensaje” → guardar; Gmail → “Mostrar original” → “Descargar”). Calcularshasum -a 256 email.eml. - SMS: capturas de pantalla del SMS completo (incluyendo número remitente). NO borrar el SMS del móvil.

- WhatsApp: NO borrar el chat, NO reenviar (modifica metadatos). Documentar nombre y número del remitente.

- Web fraudulenta: capturar la URL completa, hacer screenshot, guardar el HTML si tienes herramienta (

single-fileo similar). Si la web sigue accesible, el perito puede capturarla profesionalmente. - Documentos PDF/Word recibidos: guardar tal cual, calcular SHA-256.

Paso 4 — Denuncia formal (mismo día o al siguiente)

Dos cuerpos especializados en delitos informáticos en España:

| Cuerpo | Cobertura | Web/contacto |

|---|---|---|

| Grupo de Delitos Telemáticos (GDT) — Guardia Civil | Toda España, especialmente zonas rurales | https://www.gdt.guardiacivil.es/webgdt/home_alerta.php |

| Brigada Central de Investigación Tecnológica (BCIT) — Policía Nacional | Ciudades grandes | Cualquier comisaría → derivación a BCIT |

Qué llevar a la denuncia:

- DNI y datos personales completos.

- Pendrive USB con

.emloriginales + SHA-256 + capturas + justificantes bancarios. - Cronología documentada (qué pasó, cuándo, qué hiciste).

- Si tienes peritaje preliminar (no obligatorio), llevarlo.

Paso 5 — Considerar peritaje informático (24-72 h)

No siempre es necesario, pero es muy recomendable cuando:

- Importe ≥ 5.000€ (el coste del peritaje compensa).

- Hay disputa con el banco emisor sobre su deber de diligencia.

- Hay disputa sobre origen real del email/web fraudulenta (proveedor real vs suplantador).

- Caso con repercusión que va a juicio civil/penal extenso.

- Necesitas acreditar técnicamente la manipulación informática (estafa tipo art. 248.2.a CP).

Para BEC específicamente, ver la guía qué hacer si recibes email BEC y la guía técnica de análisis forense de email.

Paso 6 — Abogado penalista (24-72 h)

Para casos con importe ≥ 1.000€ o complejidad jurídica (varias víctimas, organización delictiva, transfronterizo) conviene abogado especializado en derecho penal económico desde el inicio. La denuncia genérica sin asistencia letrada es legítima pero menos eficaz.

5. Cuándo el peritaje informático es decisivo

El peritaje informático convierte una sospecha (subjetiva) en evidencia técnica admisible bajo art. 326-329 LEC y arts. 456-485 LECrim. Es decisivo cuando:

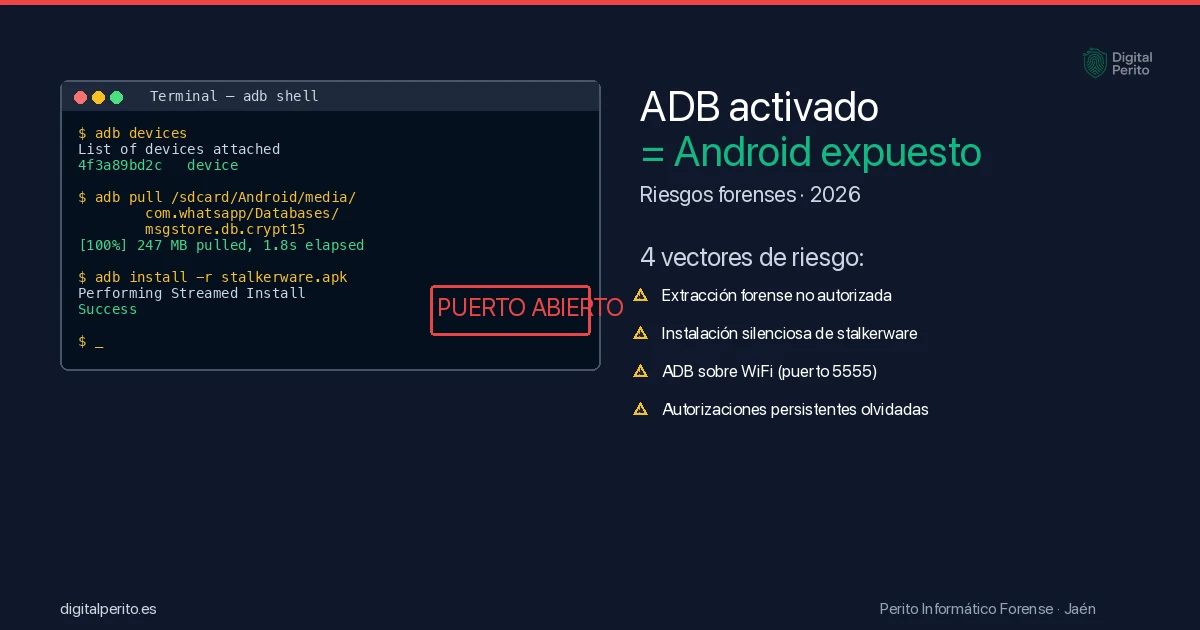

- Hay manipulación informática que acreditar (art. 248.2.a CP) — phishing, suplantación dominio, BEC, fraude banca electrónica.

- El banco niega responsabilidad alegando autorización del cliente — el peritaje puede demostrar que la “autorización” fue resultado de manipulación.

- Hay disputa con un proveedor sobre si fue origen del fraude (vendor fraud) o víctima también de takeover (lo más frecuente).

- Se necesita acreditar cronología del incidente (cuándo se manipuló qué, en qué orden).

- El procedimiento exige reproducibilidad técnica documentada (ISO/IEC 27042).

Casos donde el peritaje aporta poco:

- Fraude obvio reconocido por el atacante (poco frecuente).

- Importe muy bajo donde el coste del peritaje supera el potencial recupero.

- Sin evidencia digital preservada — si se borraron los emails/SMS/justificantes, el peritaje no puede reconstruirlos en la mayoría de casos.

6. Caso real anonimizado: estafa BEC con peritaje exitoso

Caso real (anonimizado)

Contexto procesal: cliente (responsable financiero de pyme) recibió email aparentemente de un proveedor habitual con cambio de cuenta bancaria para los próximos pagos. Realizó la transferencia (importe medio-alto). Al día siguiente el proveedor real reclamó cobro pendiente — el cliente descubrió que la cuenta a la que había transferido no era del proveedor.

Calificación jurídica aplicable

El supuesto encaja en estafa informática del art. 248.2.a CP (manipulación informática para conseguir transferencia no consentida en perjuicio del cliente). Concurrieron las circunstancias agravantes del art. 250 CP por importe.

Procedimiento técnico aplicado

Preservación de evidencia: cliente exportó el

.emloriginal del email fraudulento desde Outlook 365 antes de borrar nada. SHA-256 calculado y registrado.Acción urgente con el banco: dentro de las 4 primeras horas, llamada al banco emisor solicitando orden de retroceso SWIFT. El banco contactó al receptor pero la transferencia ya se había procesado.

Denuncia GDT dentro de las 24 h: aportación de

.emloriginal, SHA-256, justificantes bancarios, cronología documentada.Peritaje técnico del email para acreditar la manipulación informática:

- Verificación criptográfica DKIM contra DNS público (con

dkimpy) — resultado: FAIL (firma DKIM inválida). - Análisis cabecera

Received:del primer hop — IP no correspondía a la infraestructura conocida del proveedor real (consulta WHOIS). - Conclusión: email NO procedente del dominio del proveedor real, manipulación acreditada.

- Verificación criptográfica DKIM contra DNS público (con

Procedimiento civil paralelo contra el banco emisor por incumplimiento del deber de diligencia en operación atípica (transferencia a IBAN no habitual, importe alto, sin verificación adicional).

Lo que el peritaje aportó procesalmente

- Acreditación técnica de la manipulación informática — elemento objetivo del tipo del art. 248.2.a CP.

- Documentación reproducible byte a byte del análisis (versión exacta de

dkimpy, comandos ejecutados, hashes) conforme a ISO/IEC 27042. - Identificación de qué SÍ se acreditó (manipulación + email no auténtico) y qué NO (identidad jurídica del autor real, valoración del juez con la prueba técnica + investigación policial).

Resultado

La denuncia derivó en investigación judicial activa (procedimiento abreviado) y la reclamación civil al banco está en curso. El proveedor real (que también era víctima de takeover de su cuenta de correo) reforzó la seguridad de su M365 (MFA, reglas de reenvío revisadas, formación a empleados).

¿Has sido víctima de estafa y necesitas peritaje técnico?

Análisis forense del incidente con cadena de custodia ISO/IEC 27037 y dictamen UNE 197001 admisible en juicio civil y penal. Cobertura nacional España.

Solicitar valoración del casoPara detalles específicos según tipo de estafa: BEC (Business Email Compromise), smishing bancario, phishing AEAT/Hacienda, estafas Google Drive/OneDrive o el servicio de análisis de fraudes.

7. Preguntas frecuentes

¿Cuál es la pena por estafa según el art. 248 CP?

Pena base (art. 249 CP): prisión 6 meses a 3 años si la cantidad defraudada excede 400€. Por debajo de 400€, suele ser delito leve con multa. Si concurren agravantes del art. 250 CP (importe alto, vivienda, persona vulnerable, abuso de relaciones, manipulación informática agravada), la pena sube a prisión 1 a 6 años + multa 6 a 12 meses. La estafa informática del art. 248.2.a CP se castiga con la misma escala según importe y agravantes.

¿Cuándo prescribe el delito de estafa en España?

Conforme al art. 131 CP: 5 años si la pena máxima es ≤ 5 años (estafa básica del art. 248.1 con pena de 6 meses a 3 años → prescribe a los 5 años; agravada del art. 250 con pena hasta 6 años → prescribe a los 10 años). El plazo se cuenta desde el día que se cometió el delito o, en delitos continuados, desde el día que se realizó la última infracción.

¿Puedo recuperar el dinero si he sido víctima de estafa online?

Depende de la rapidez y del canal. Si fue transferencia bancaria, los primeros 30-60 minutos son críticos para órdenes de retroceso SWIFT/SEPA. Pasado ese tiempo, depende de si el banco receptor logra congelar fondos antes de que se muevan. La denuncia GDT activa investigación bancaria internacional. Vía civil paralela contra el banco emisor (por incumplimiento del deber de diligencia) puede recuperar parte aunque la investigación penal tarde años. La recuperación NO está garantizada y depende de jurisdicción del receptor.

¿Es obligatorio denunciar una estafa o puedo ir directamente por vía civil?

No es obligatorio denunciar penalmente — puedes optar solo por vía civil. Pero es altamente recomendable denunciar primero porque: (1) la denuncia activa investigación penal y bancaria internacional para intentar recuperar dinero, (2) el atestado y posibles diligencias del juez de instrucción son prueba aprovechable en la posterior reclamación civil, (3) la responsabilidad civil derivada del delito (art. 109 CP) es más favorable que reclamación civil pura. Salvo casos muy específicos (importe pequeño, atacante claramente identificado y con patrimonio conocido), la denuncia penal añade valor.

¿Qué tipo de evidencia técnica acepta el juez en delitos de estafa informática?

Lo que cumple cadena de custodia ISO/IEC 27037 + dictamen UNE 197001:2019 firmado por perito conforme art. 335.2 LEC. Para email: .eml original con SHA-256 + verificación criptográfica DKIM contra DNS público + análisis cabeceras Received:. Para SMS/WhatsApp: extracción forense del dispositivo origen + SHA-256 de la base de datos. Para webs: captura HTML autosuficiente + SHA-256 + acta notarial si es URL pública. Las capturas de pantalla simples son admisibles pero impugnables — fortalecen el caso pero no deberían ser la única prueba.

¿Cuánto cuesta un peritaje informático para acreditar estafa?

Depende del canal del fraude (email vs SMS vs web vs combinado), volumen de evidencia, complejidad técnica (DKIM directo vs cadenas ARC, dispositivos múltiples) y plazo. En digitalperito.es se hace presupuesto a medida tras valoración inicial gratuita del caso. Solicita valoración aquí describiendo qué pasó, qué evidencia tienes preservada y qué necesitas acreditar.

Referencias y fuentes

- Ley Orgánica 10/1995 (Código Penal) — Título XIII, Capítulo VI (arts. 248-251 estafa). https://www.boe.es/eli/es/lo/1995/11/23/10/con

- LO 14/2022, de 22 de diciembre — Modificación del Código Penal en materia de delitos contra el patrimonio. https://www.boe.es/eli/es/lo/2022/12/22/14

- Ley de Enjuiciamiento Criminal (LECrim) — arts. 456-485 prueba pericial. https://www.boe.es/eli/es/lo/1882/09/14/(1)/con

- Ley 1/2000 de Enjuiciamiento Civil (LEC) — arts. 326-329 prueba documental electrónica, arts. 335-352 prueba pericial. https://www.boe.es/eli/es/l/2000/01/07/1/con

- STS Sala 2ª — jurisprudencia constante sobre engaño bastante y elementos del tipo del art. 248 CP (consultable en buscador del Poder Judicial). https://www.poderjudicial.es/search/

- Grupo de Delitos Telemáticos (GDT) — Guardia Civil. https://www.gdt.guardiacivil.es/webgdt/home_alerta.php

- Policía Nacional — Denuncia delitos informáticos. https://www.policia.es/_es/colabora_informacion_general.php

- INCIBE-CERT — Centro de Respuesta a Incidentes de Seguridad. https://www.incibe.es/incibe-cert

- OSI — Oficina de Seguridad del Internauta. https://www.osi.es/

- AEPD — Agencia Española de Protección de Datos. https://www.aepd.es/

- Ministerio del Interior — Estadísticas de cibercriminalidad. https://estadisticasdecriminalidad.ses.mir.es/

- ISO/IEC 27037:2012 — Identification, collection, acquisition and preservation of digital evidence. https://www.iso.org/standard/44381.html

- UNE 197001:2019 — Criterios generales para la elaboración de informes y dictámenes periciales. https://www.une.org/encuentra-tu-norma/busca-tu-norma/norma?c=N0062451