· Jonathan Izquierdo · Análisis Forense ·

Android Debug Bridge (ADB): seguridad, riesgos forenses y cómo protegerse (2026)

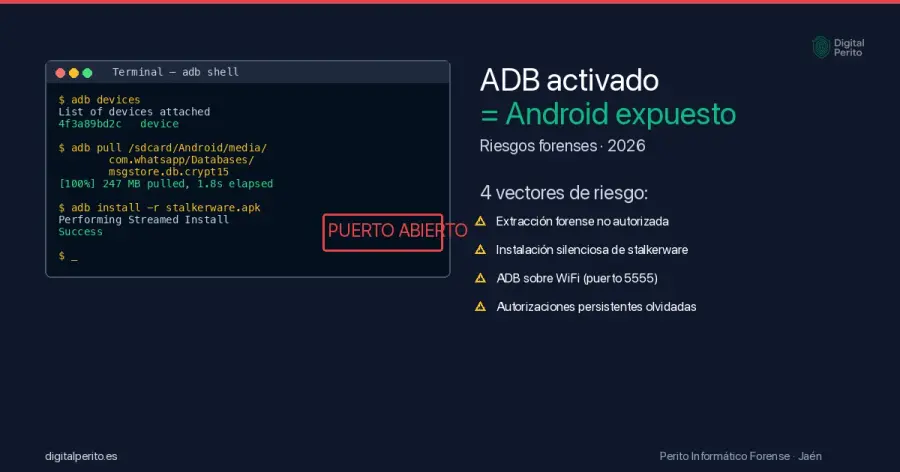

ADB activado convierte tu Android en un terminal abierto a extracción forense, stalkerware y exfiltración. Vectores de riesgo, cómo verificar si está activo y cómo endurecer el dispositivo.

Calcula tu peritaje

Presupuesto orientativo en 2 minutos. Sin compromiso, datos confidenciales.

Calcular en 2 minutos →Si tienes activado el modo desarrollador en tu Android y has dejado activa la opción “Depuración USB”, tu móvil acepta comandos completos vía cable USB de cualquiera que lo conecte y autorices. Eso incluye extracción forense del contenido, instalación silenciosa de stalkerware o exfiltración de datos vía red. Esta guía explica los 4 vectores de riesgo de ADB, cómo verificar si está activo en tu móvil y cómo endurecer el dispositivo.

TL;DR — qué arriesgas y qué hacer

- ADB activado = puerto técnico abierto que permite a un atacante con acceso físico (o a un perito con autorización) extraer la base de datos de WhatsApp, los SMS, las contraseñas guardadas y mucho más.

- Una sola autorización bajo confianza queda persistente — si autorizaste un PC ajeno una vez (“Permitir siempre desde este equipo”), ese PC podrá conectar sin pedir permiso de nuevo mientras esa entrada permanezca.

- ADB sobre WiFi (debugging inalámbrico) abre el puerto 5555/tcp sobre la red local — cualquier dispositivo en la misma red WiFi puede intentar conectar.

- Cómo desactivarlo (1 minuto): Ajustes → Sistema → Opciones para desarrolladores → Desactivar “Depuración USB” + “Depuración inalámbrica” + “Revocar autorizaciones de depuración USB”.

- Cuándo importa forensemente: peritaje de stalkerware o sospecha de espionaje en pareja conflictiva, peritaje laboral con dispositivo corporativo o auditoría de móvil empresa.

Tabla de contenidos

- Qué es ADB y por qué importa para seguridad

- 4 vectores de riesgo cuando ADB está activado

- Cómo verificar si ADB está activo en tu Android

- Caso real anonimizado: peritaje stalkerware con ADB activo

- Cómo endurecer el dispositivo

- Preguntas frecuentes

1. Qué es ADB y por qué importa para seguridad

ADB (Android Debug Bridge) es la herramienta de línea de comandos del Android SDK que permite a un PC comunicarse con un dispositivo Android conectado por USB o por WiFi. Está pensada para desarrolladores: instalar APKs, leer logs (logcat), copiar archivos, ejecutar comandos shell, hacer backup de datos.

Pero cuando se activa en un móvil de uso diario, el mismo poder que tiene el desarrollador legítimo lo tiene cualquiera con acceso físico al cable USB (o, si está activo el debugging inalámbrico, cualquier dispositivo en la misma red WiFi).

Cómo se activa ADB en Android

El proceso para activarlo es deliberadamente “oculto” pero accesible:

- Ajustes → Acerca del teléfono → Tocar 7 veces “Número de compilación” → desbloquea Opciones para desarrolladores.

- Ajustes → Sistema → Opciones para desarrolladores → activar “Depuración USB” (o “USB debugging”).

- Conectar PC con cable USB → el móvil pregunta “¿Permitir depuración USB desde este PC?” → si se acepta “Permitir siempre desde este equipo”, la autorización queda persistente.

Una vez activo y autorizado un PC, ese PC puede ejecutar:

# Extraer la base de datos de WhatsApp (cifrada)

adb pull /sdcard/Android/media/com.whatsapp/WhatsApp/Databases/msgstore.db.crypt15

# Listar todas las apps instaladas

adb shell pm list packages

# Hacer backup completo del usuario

adb backup -all -shared -system -f backup.ab

# Instalar APK silenciosamente

adb install malicious.apk

# Ejecutar shell con permisos del usuario

adb shellCuándo es legítimo y cuándo es vector de ataque

| Escenario | Quién | Legitimidad |

|---|---|---|

| Desarrollador depurando su propia app | Tú mismo | ✅ legítimo |

| Perito informático con autorización del titular | Cliente firma consentimiento | ✅ legítimo |

| Servicio técnico para reparar móvil | Con tu consentimiento explícito | ✅ legítimo |

| Pareja, ex-pareja o familiar con acceso al cable | Sin tu autorización | ❌ vector espionaje |

| Servicio técnico que recibió el móvil para reparación | Sin firma de consentimiento | ⚠️ zona gris |

| Atacante que cogió el móvil 5 minutos | Sin tu conocimiento | ❌ vector grave |

2. Cuatro vectores de riesgo cuando ADB está activado

Riesgo 1: Extracción forense no autorizada

Con ADB activado y una autorización persistente, cualquier PC autorizado puede extraer en minutos:

- Base de datos de WhatsApp cifrada (

msgstore.db.crypt15) y la clave (con privilegios elevados). - SMS, registros de llamadas, contactos.

- Fotografías, vídeos, documentos.

- Datos de apps no protegidas (notas, calendario, correo guardado).

- Logs del sistema (

logcat) con detalle de actividad.

Esta extracción no deja rastro visible para el usuario en la mayoría de casos: no hay notificación, no hay icono en la barra de estado.

Riesgo 2: Instalación silenciosa de stalkerware

adb install -r stalkerware.apk

adb shell pm grant com.attacker.spy android.permission.READ_SMS

adb shell am start -n com.attacker.spy/.MainActivityTres comandos. Un atacante con cable USB y 30 segundos puede dejar instalada una app de monitorización con permisos otorgados. El icono se puede ocultar (apps con android:icon="@null" o actividades launcher desactivadas) y la app sigue ejecutándose en segundo plano.

Riesgo 3: ADB sobre WiFi — exposición de red local

A partir de Android 11, Google añadió el “Wireless debugging” (depuración inalámbrica) que abre el puerto 5555/tcp del móvil sobre la red WiFi conectada. La autenticación se basa en intercambio de clave la primera vez. Si te conectas a una WiFi pública (cafetería, aeropuerto, hotel) con debugging inalámbrico activado, cualquier dispositivo en esa red puede intentar conectar al puerto 5555.

Una variante específica: si dejaste autorizado un PC en tu casa y mantienes el “wireless debugging” activo, ese PC puede seguir conectándose desde la red local sin volver a pedirte permiso.

Riesgo 4: Persistencia post-debug — autorizaciones que olvidas revocar

El error más común no es activar ADB para una sesión puntual — es no revocar las autorizaciones después. La opción “Permitir siempre desde este equipo” deja una entrada persistente identificada por la huella RSA del PC autorizante. Esa entrada permanece incluso si desactivas ADB y luego lo vuelves a activar semanas después: el mismo PC reconectará sin volver a pedirte autorización.

Casos típicos:

- Llevaste el móvil al servicio técnico hace 6 meses → ese PC del taller sigue autorizado.

- Conectaste el móvil al portátil de la oficina para cargar 1 vez → ese portátil sigue autorizado.

- Tu ex-pareja te ayudó a instalar una app hace 1 año → su PC sigue autorizado si volviste a activar ADB.

3. Cómo verificar si ADB está activo en tu Android

Tres comprobaciones rápidas — 30 segundos total. Si CUALQUIERA aparece activada, hay riesgo.

Comprobación 1: Opciones para desarrolladores activas

Ajustes → Sistema (en algunos fabricantes “Información del dispositivo”) → buscar “Opciones para desarrolladores”. Si aparece esa entrada, alguien (tú u otra persona con acceso al móvil) la activó tocando 7 veces “Número de compilación”.

- Si la opción NO aparece → ADB no se ha activado nunca por este camino. Riesgo bajo.

- Si SÍ aparece → continuar comprobaciones 2 y 3.

Comprobación 2: Depuración USB activa

Ajustes → Sistema → Opciones para desarrolladores → buscar “Depuración USB” (o “USB debugging”). Verificar si el toggle está activado.

- Activado → cualquier PC conectado por USB puede solicitar autorización para ejecutar comandos.

- Desactivado → comprobar todavía la 3.

Comprobación 3: Depuración inalámbrica activa

Mismo menú → buscar “Depuración inalámbrica” (Android 11+). Si está activada, el puerto 5555/tcp del móvil acepta conexiones desde la red WiFi conectada.

Comprobación adicional: autorizaciones persistentes

Aunque desactives ADB temporalmente, las autorizaciones previas pueden persistir. Para auditarlas y borrarlas:

Ajustes → Sistema → Opciones para desarrolladores → “Revocar autorizaciones de depuración USB” → Aceptar.

Este botón borra TODAS las huellas RSA de PCs que has autorizado en algún momento. La próxima vez que conectes cualquier PC por USB con ADB, te pedirá autorización de nuevo.

4. Caso real anonimizado: peritaje stalkerware con ADB activo

Caso real (anonimizado)

Contexto: cliente sospechaba que su (ex-)pareja tenía acceso al contenido de su móvil Android — recibía indicios de que la otra parte conocía conversaciones privadas y ubicaciones recientes. Solicitó peritaje técnico-procesal del terminal con autorización firmada (declaración de origen y consentimiento, art. 335.2 LEC + LO 3/2018 LOPDGDD).

Procedimiento aplicado (resumido)

Aislamiento del terminal: modo avión + retirada de SIM al recibir el dispositivo, para evitar comandos remotos durante el peritaje.

Captura del estado inicial: hash SHA-256 del estado del filesystem accesible vía ADB (con autorización del cliente como propietario), para cadena de custodia ISO/IEC 27037.

Auditoría de Opciones para desarrolladores: ADB estaba activo y había 2 autorizaciones RSA persistentes desde PCs ajenos al cliente. El cliente declaró no haber autorizado nunca esos equipos.

Análisis de apps instaladas con permisos sensibles: detectada una app con icono oculto, permisos READ_SMS + ACCESS_FINE_LOCATION + RECORD_AUDIO + READ_CONTACTS, e instalada vía ADB (timestamp en

pm list packages -i) — coincidente con una fecha en la que el cliente recordó haber dejado el móvil sin vigilancia con la otra parte.Análisis temporal cruzado: timestamps de instalación de la app + autorización ADB + ausencia del cliente coincidentes dentro de una ventana corta. Documentado en informe pericial.

Lo que el peritaje acreditó

- Existencia de la app con permisos descritos.

- Fecha de instalación coincidente con la ventana de oportunidad.

- Existencia de autorizaciones ADB de PCs ajenos al cliente.

- Coherencia técnica de los hechos con la hipótesis del cliente.

Lo que el peritaje NO acreditó (declarado en limitaciones)

- Identidad concreta de quien instaló la app (la huella RSA del PC autorizado puede correlacionarse con un equipo específico solo si se accede a ese equipo posteriormente).

- Contenido sustantivo de los datos exfiltrados (dependiendo de la app, parte se almacenaba localmente y parte se enviaba a servidores externos no auditados en el peritaje).

- Identidad jurídica del autor del acceso ilegítimo (que la valore el juez con esta prueba técnica + otras).

Lo que el caso enseña

- Una sola autorización ADB persistente puede ser suficiente para comprometer el terminal durante meses sin detección.

- Revocar autorizaciones debería ser hábito tras cada visita al servicio técnico, tras prestar el cable a alguien o tras cualquier acceso físico no supervisado.

- El peritaje técnico convierte una sospecha (subjetiva) en un dictamen documental electrónico admisible en juicio bajo art. 326-329 LEC, especialmente útil en procedimientos de violencia de género o ruptura conflictiva.

5. Cómo endurecer el dispositivo

Tres niveles de endurecimiento — del básico al avanzado.

Nivel 1: Higiene básica (5 minutos, todos los usuarios)

Desactivar Depuración USB: Ajustes → Sistema → Opciones para desarrolladores → toggle “Depuración USB” a OFF.

Desactivar Depuración inalámbrica: misma pantalla → toggle “Depuración inalámbrica” a OFF.

Revocar todas las autorizaciones existentes: misma pantalla → “Revocar autorizaciones de depuración USB” → Aceptar. Esto borra TODOS los PCs autorizados anteriormente.

(Opcional) Desactivar Opciones para desarrolladores completamente: en algunos fabricantes (Samsung, Xiaomi) hay un toggle al inicio del menú “Opciones para desarrolladores” → OFF. En otros, hay que ir a Ajustes → Aplicaciones → Ajustes → “Borrar datos” → la próxima vez que entres en “Acerca del teléfono” tendrás que volver a tocar 7 veces para reactivarlas.

Nivel 2: Higiene de cable USB (usuarios con riesgo medio)

- No prestar el cable USB del móvil a nadie (especialmente cargadores en sitios públicos: aeropuerto, cafetería, autobús).

- Usar “USB Condom” o adaptadores que solo transmiten corriente, no datos (USB data blocker, Amazon ~10€). Bloquean físicamente las patillas de datos del USB.

- Cuando carges en USB de coche/PC ajeno, el móvil pregunta “Solo carga / Transferir archivos / Transferir fotos” → seleccionar SIEMPRE “Solo carga” (no “Transferir archivos” ni “MTP”).

Nivel 3: Profesional / víctimas de espionaje conocido (usuarios con riesgo alto)

- Auditoría profesional del dispositivo por perito informático (escaneo stalkerware, opciones developer, autorizaciones, apps con permisos sensibles).

- Reset de fábrica seguido de reinstalación cuidadosa (backup selectivo, no completo) si hay sospecha confirmada.

- Cambio de cuentas Google asociadas al dispositivo (la cuenta principal puede haber sido comprometida más allá del propio terminal).

- Activar Advanced Protection Program de Google para la cuenta principal (requiere llaves de seguridad físicas, ~50€).

¿Sospechas que tu Android está comprometido o quieres auditarlo?

Peritaje técnico de móvil con escaneo stalkerware, auditoría de ADB y autorizaciones, análisis de apps con permisos sensibles. Cadena de custodia ISO/IEC 27037. Cobertura nacional.

Solicitar valoración del casoSi el caso involucra sospecha de espionaje en pareja o ruptura conflictiva, ver el hub de peritaje WhatsApp en acoso/amenazas (la auditoría de ADB suele acompañarse del análisis de mensajería). Si es contexto laboral con dispositivo corporativo, ver el peritaje WhatsApp despido laboral. Para conceptos relacionados: stalkerware, extracción forense, cadena de custodia.

6. Preguntas frecuentes

¿Qué es exactamente Android Debug Bridge (ADB)?

Es la herramienta de línea de comandos del Android SDK (Software Development Kit) que permite a un PC ejecutar comandos sobre un dispositivo Android conectado por USB o WiFi: instalar apps, leer logs, copiar archivos, ejecutar shell. Está pensada para desarrolladores pero, una vez activada en un móvil de uso diario, abre un canal técnico que puede ser usado tanto por peritos legítimos (con autorización del titular) como por atacantes con acceso físico al dispositivo.

¿Tener ADB activado es ilegal o peligroso por sí solo?

NO es ilegal y, por sí solo, no es peligroso si controlas quién accede físicamente al cable USB y revocas autorizaciones tras cada uso. El riesgo aparece cuando: (1) lo activaste hace tiempo y olvidaste desactivarlo, (2) autorizaste un PC ajeno con “Permitir siempre”, o (3) lo dejas activo en redes WiFi públicas con depuración inalámbrica.

¿Cómo sé si alguien ha extraído datos de mi móvil vía ADB sin mi permiso?

A día de hoy NO hay un log accesible al usuario que registre conexiones ADB históricas. Las únicas pistas: (1) PCs autorizados que NO reconoces en la lista de autorizaciones (auditable solo borrándolas y observando si aparecen nuevas), (2) timestamps de instalación de apps no reconocidas, (3) tráfico de red anómalo. Un peritaje técnico puede correlacionar estas pistas y construir cronología.

¿Sirve de algo desactivar ADB si el atacante ya extrajo datos antes?

Para detener el acceso futuro, sí. Para los datos ya extraídos, no — ya están fuera del dispositivo. Si sospechas extracción previa, la auditoría debe orientarse a (a) qué apps maliciosas pueden seguir activas en el terminal, (b) qué cuentas (Google, banco, mensajería) pueden haber sido comprometidas y necesitan cambio de contraseña + revocación de sesiones, y (c) qué evidencia técnica permite acreditar el incidente para acciones legales.

¿Es ADB seguro para uso profesional (desarrollo, peritaje)?

Sí, con estas precauciones: (1) usar ADB solo conectado a tu PC personal/profesional, nunca PC compartidos, (2) NO marcar “Permitir siempre desde este equipo” salvo en tu PC habitual, (3) revocar autorizaciones tras cada sesión cuando trabajas con dispositivos de cliente, (4) desactivar Depuración USB cuando no la estás usando, (5) NO usar “Wireless debugging” en redes WiFi públicas, (6) en peritaje, documentar el comando exacto + versión de ADB usada para reproducibilidad ISO/IEC 27042.

¿Cuánto cuesta un peritaje de móvil para verificar si hay stalkerware o uso indebido de ADB?

Depende del modelo de Android, complejidad del análisis (cuántas apps hay que analizar, si hay rooting, si hay encriptación adicional), plazo y si el dictamen va a juicio o solo informe técnico interno. En digitalperito.es se hace presupuesto a medida tras valoración inicial gratuita del caso. Solicita valoración aquí describiendo el contexto y qué quieres acreditar.

Referencias y fuentes

- AOSP — Android Debug Bridge documentation. https://developer.android.com/tools/adb

- Android Open Source Project — Wireless debugging. https://developer.android.com/tools/adb#wireless

- OWASP Mobile Security Testing Guide (MSTG) — pruebas de seguridad en dispositivos Android. https://mas.owasp.org/MASTG/

- NIST SP 800-101r1 — Guidelines on Mobile Device Forensics. https://csrc.nist.gov/publications/detail/sp/800-101/rev-1/final

- ISO/IEC 27037:2012 — Identification, collection, acquisition and preservation of digital evidence. https://www.iso.org/standard/44381.html

- ISO/IEC 27042:2015 — Analysis and interpretation of digital evidence. https://www.iso.org/standard/44406.html

- AEPD — Guía sobre dispositivos móviles. https://www.aepd.es/

- INCIBE-CERT — Recomendaciones de seguridad en Android. https://www.incibe.es/incibe-cert

- Google Advanced Protection Program. https://landing.google.com/advancedprotection/

- Ley 1/2000 de Enjuiciamiento Civil — arts. 326-329 (prueba documental electrónica), 335-352 (prueba pericial). https://www.boe.es/eli/es/l/2000/01/07/1/con