· Jonathan Izquierdo · Peritaje Judicial ·

Cómo un abogado valida el trabajo de un perito en emails (2026)

Qué pedir al perito (.eml originales, no PDFs), qué debe firmar conforme al art. 335.2 LEC, 8 preguntas para destruir un peritaje malo de email y cuándo impugnar el dictamen contrario.

Análisis forense de email

Cabeceras, DKIM, autenticidad. Informe pericial para tu denuncia.

Peritaje forense de correo electrónico →Si llevas un caso con prueba de email y el peritaje (propio o contrario) no verificó DKIM contra DNS público, hay un argumento técnico-procesal sólido para impugnar — o, peor, para que tu propio peritaje sea impugnado. Esta guía explica qué pedir al perito antes de firmar el dictamen, qué debe firmar él conforme al art. 335.2 LEC, las 8 preguntas que destruyen un peritaje malo de email y cuándo merece la pena impugnar.

TL;DR para abogado con prisa

- Pide el

.emloriginal, no PDFs ni capturas. Sin.emlno hay verificación criptográfica posible. - DKIM verificada contra DNS público es la prueba, no la cabecera

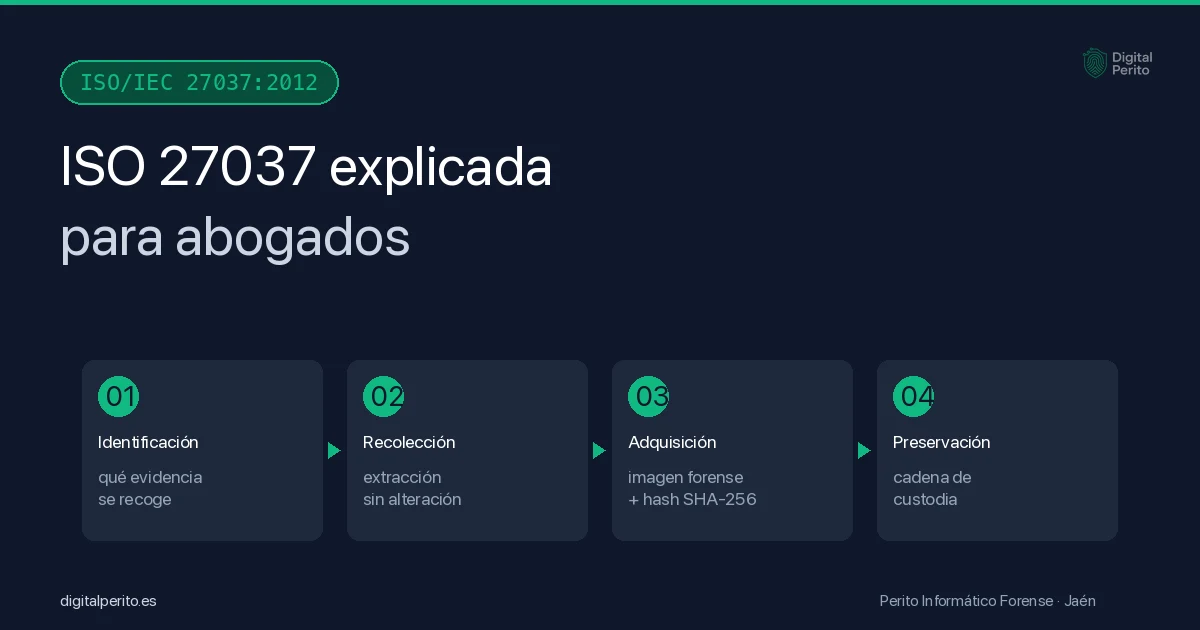

Authentication-Resultsque escribe el servidor receptor. - Hash SHA-256 + cadena de custodia ISO/IEC 27037 son obligatorios desde el primer momento. Sin ellos, la prueba es impugnable.

- El perito debe firmar la declaración del art. 335.2 LEC (objetividad, conocimiento de las consecuencias del falso testimonio) y declarar manifestaciones del cliente como tales (no como propias).

- Norma de informe: UNE 197001:2019 (estructura) + ISO/IEC 27042:2015 (análisis). Si falta esto, la calidad técnica es cuestionable.

Tabla de contenidos

- Solicita los

.emloriginales, no PDFs ni capturas - Qué debe firmar el perito en el informe

- 8 preguntas para destruir un peritaje malo de email

- Cuándo impugnar — señales rojas concretas

- Caso real anonimizado: cómo se usó procesalmente

- Preguntas frecuentes

1. Solicita los .eml originales, no PDFs ni capturas

El error más frecuente en peritajes de email — y el más fácil de impugnar — es trabajar sobre PDFs o capturas de pantalla en lugar del .eml original. La diferencia es radical:

.emloriginal: archivo de texto plano que contiene cabeceras técnicas (DKIM-Signature,Received:,Message-ID…), cuerpo MIME completo y adjuntos en base64. Permite verificación criptográfica DKIM contra DNS público.- PDF/captura del email: imagen visual de lo que el cliente vio en pantalla. No tiene cabeceras técnicas, no tiene firma DKIM, no tiene body hash. La verificación criptográfica es imposible. Solo se puede acreditar que existió “una imagen que se parecía a un email”.

Cómo solicitar el .eml formalmente

Cuando hay que pedir el .eml a la otra parte (típico en discovery procesal o requerimientos), redactar la petición con precisión:

“Se solicita la aportación del archivo

.emloriginal del correo electrónico de fecha [DD/MM/AAAA], remitido desde<dirección>a<dirección>, con asunto «…», en formato.eml(RFC 5322), tal como se generó por el cliente de correo del receptor. No se acepta PDF, captura de pantalla ni reenvío como adjunto — estos formatos no preservan las cabeceras técnicas necesarias para la verificación pericial criptográfica conforme al RFC 6376 (DKIM).”

Cómo extraerlo de los principales clientes de correo

| Cliente | Procedimiento |

|---|---|

| Gmail web | Abrir email → menú ⋮ → “Mostrar original” → “Descargar mensaje original” |

| Outlook web (M365) | Abrir email → ⋮ → “Ver” → “Ver origen del mensaje” → guardar como .eml |

| Outlook desktop | Arrastrar el email desde la bandeja al escritorio → .msg (convertir a .eml) |

| Apple Mail | Email seleccionado → “Archivo” → “Guardar como…” → “Sin formato” |

| Thunderbird | Clic derecho sobre el email → “Guardar como” → .eml |

Riesgo de aceptar el PDF “porque es lo que hay”

Si tu cliente o la otra parte solo aporta un PDF, el peritaje pierde la dimensión técnica más fuerte. Lo único que el perito puede hacer es:

- Acreditar la existencia del documento PDF (hash SHA-256 del PDF).

- Describir su contenido visual.

- Declarar explícitamente que no es posible verificar criptográficamente la autenticidad del email original, por ausencia del

.eml.

En un proceso adversarial, la otra parte aprovechará esa limitación. Es preferible pedir el .eml original incluso si retrasa el procedimiento — la fortaleza probatoria compensa.

2. Qué debe firmar el perito en el informe

Antes de aceptar un dictamen pericial de email — propio o contrario — verifica que el perito ha firmado los elementos formales obligatorios. La ausencia de cualquiera de ellos es motivo de impugnación procesal.

Declaración del art. 335.2 LEC (obligatoria)

El art. 335.2 de la Ley de Enjuiciamiento Civil exige que el perito jure o prometa actuar con la mayor objetividad posible y declare conocer “las sanciones penales en las que podría incurrir si incumpliere su deber como perito”. Esta declaración debe figurar firmada y fechada al inicio del informe pericial.

Texto típico exigible:

“El perito que suscribe DECLARA bajo juramento (o promesa) decir verdad, actuando con la mayor objetividad posible y tomando en consideración tanto lo que pueda favorecer como lo que sea susceptible de causar perjuicio a cualquiera de las partes, y que conoce las sanciones penales en las que podría incurrir si incumpliere su deber como perito.”

Sin esta declaración, el informe es un documento técnico privado, no un dictamen pericial admisible bajo art. 335 LEC.

Manifestaciones del cliente declaradas como tales

Cualquier afirmación que el perito reproduzca a partir de lo que le contó el cliente debe ir explícitamente identificada como manifestación del cliente, no como afirmación propia del perito. Ejemplo correcto:

“El cliente manifiesta haber recibido el email el 15 de marzo a las 10:23 desde su buzón de Outlook 365. Esta manifestación no se ha podido verificar técnicamente al carecer del logging del servidor receptor.”

Ejemplo INCORRECTO (impugnable):

“El email se recibió el 15 de marzo a las 10:23 desde Outlook 365.”

La diferencia parece sutil pero es estructural: el perito acredita lo que la criptografía verifica; el resto, lo declara como manifestación de parte.

Límites del peritaje declarados explícitamente

Todo lo que el perito no acreditó debe declararse como limitación. Ejemplo:

“No se ha tenido acceso al servidor SMTP del receptor, por lo que no se puede acreditar la cabecera

Authentication-Resultsmás allá de su transcripción literal del.emlaportado. La verificación criptográfica DKIM realizada en el presente dictamen es independiente y no depende de esa cabecera.”

Un peritaje sin sección de “Limitaciones” o “Lo que no se acreditó” es un peritaje técnicamente débil — el contraperito siempre encontrará algo que el primero no cubrió y lo presentará como omisión deliberada.

Cumplimiento UNE 197001:2019

La estructura del informe debe seguir UNE 197001:2019 — 8 secciones (identificación, objeto, antecedentes, consideraciones preliminares, análisis técnico, conclusiones, declaración final, anexos). Si el dictamen contrario no sigue esa estructura o le faltan secciones, hay margen procesal para cuestionar la calidad técnica del trabajo.

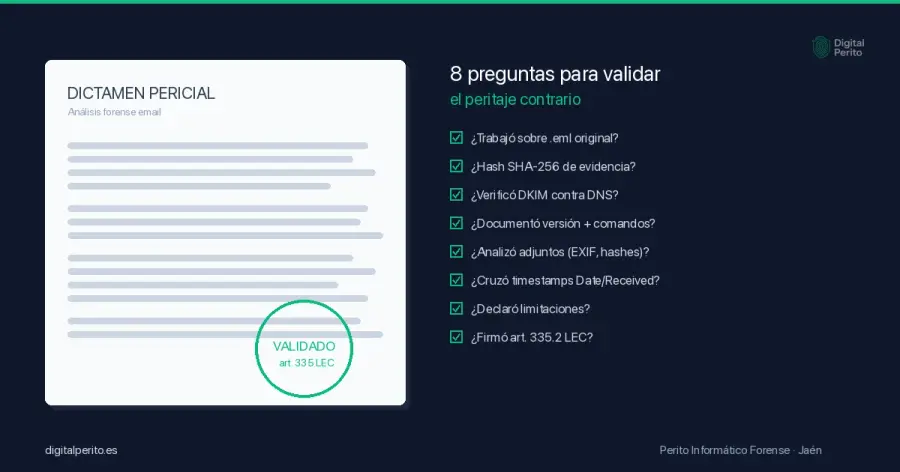

3. 8 preguntas para destruir un peritaje malo de email

Cuando recibes el dictamen pericial contrario, aplica este checklist. Cada “no” o “no consta” es un argumento de impugnación procesal.

¿Trabajó sobre el

.emloriginal o sobre PDF/captura?Si trabajó sobre PDF/captura, ningún resultado técnico tiene fuerza criptográfica. Toda la verificación queda reducida a “describir lo que se ve en pantalla”. Impugnación inmediata.

¿Calculó SHA-256 del

.emly lo registró en el inicio del trabajo?Sin hash inicial, no hay cadena de custodia. La evidencia podría haber sido modificada entre la recepción y el análisis sin que se detecte. La falta de hash incumple ISO/IEC 27037:2012.

¿Verificó DKIM contra DNS público de forma independiente, o solo cita la cabecera

Authentication-Results?Esta es la pregunta más letal.

Authentication-Resultses declaración del servidor receptor (puede ser erróneo o manipulado). DKIM verificado condkimpycontra DNS público es prueba criptográfica independiente. Si el peritaje contrario solo citaAuthentication-Results: dkim=passsin verificación independiente, no ha probado nada criptográficamente.¿Documentó la versión exacta de las herramientas usadas y los comandos ejecutados?

La reproducibilidad byte a byte es un principio forense (ISO/IEC 27042:2015). Sin versión exacta + comando exacto, un contraperito no puede replicar el análisis. El peritaje no es defendible.

¿Analizó los adjuntos del email (metadatos EXIF, hashes, firma digital de PDFs)?

Si solo analizó el cuerpo y obvió los adjuntos, perdió la mitad de la evidencia técnica. Los adjuntos están protegidos por el body hash de DKIM y suelen contener metadatos clave (geolocalización, software de creación, fechas).

¿Cruzó los timestamps

Date:,Received:y EXIF en busca de incoherencias?El tiempo es la dimensión más fácil de manipular. Un peritaje serio cruza al menos tres fuentes temporales independientes y declara incoherencias. Si no aparece esta sección, el dictamen es superficial.

¿Declaró explícitamente las limitaciones del peritaje?

Toda metodología tiene límites: lo que el perito no pudo verificar, las cabeceras a las que no tuvo acceso, las terceras partes que no fueron auditadas. Un peritaje sin sección de limitaciones es un peritaje pretendiendo ser exhaustivo cuando no lo es.

¿Firmó la declaración del art. 335.2 LEC al inicio del informe?

Sin esta firma jurada, el documento no es un dictamen pericial admisible bajo art. 335 LEC, sino un informe técnico privado. La diferencia procesal es enorme: el peritaje genera presunción de veracidad cualificada; el informe privado no.

Cómo usar el checklist procesalmente

Las 8 preguntas no se hacen al perito en sala (eso lo decidirá la estrategia procesal). Se contestan leyendo el dictamen y verificando qué falta. Cada “no” se documenta como motivo de impugnación o de pregunta dirigida en ratificación pericial. El objetivo no es destruir al perito personalmente — es acreditar técnicamente que el dictamen no cumple la metodología forense estándar.

4. Cuándo impugnar — señales rojas concretas

No siempre merece la pena impugnar (la impugnación cuesta tiempo, dinero y puede dilatar el procedimiento). Estas son las señales rojas que justifican impugnación:

| Señal roja | Por qué impugnar |

|---|---|

Peritaje basado solo en Authentication-Results (sin DKIM independiente) | El sustrato probatorio criptográfico es nulo |

| Sin hashes SHA-256 de la evidencia origen | Incumple ISO/IEC 27037:2012, cadena de custodia rota |

Trabajo sobre PDF/captura, no .eml | Verificación criptográfica imposible |

| Sin sección “Limitaciones” o equivalente | Pretende exhaustividad sin acreditarla |

| Sin declaración 335.2 LEC firmada | No es dictamen pericial bajo art. 335 |

| Sin estructura UNE 197001:2019 reconocible | Calidad técnica cuestionable |

| Cita certificaciones del perito que no son reales (verificable en el colegio o entidad) | E-E-A-T fraudulento |

| Conclusiones que van más allá de lo que la metodología acredita | Sobre-afirmación impugnable técnicamente |

Cuándo NO impugnar (decisión estratégica)

Si el peritaje contrario tiene defectos menores (formato, alguna cita imprecisa) pero la conclusión técnica es coherente con tu posición, no merece la pena impugnar. La impugnación introduce un contraperito que puede acabar reforzando al primero. Reserva la impugnación para casos donde el peritaje contrario falla en algo estructural que un contraperito puede evidenciar con claridad.

5. Caso real anonimizado: cómo se usó procesalmente

Caso real (anonimizado)

Contexto procesal: cliente recibió un email aparentemente de un proveedor habitual con instrucciones de transferencia bancaria. Tras la transferencia, descubrió que era fraudulenta. El proveedor negó haber enviado el email. El abogado del cliente nos pidió peritar la autenticidad del email antes de iniciar acciones contra el proveedor.

Lo que el peritaje aportó al caso

El peritaje técnico (cuyo procedimiento detallamos en el pillar técnico) demostró que:

- El servidor receptor del cliente había marcado

Authentication-Results: dkim=pass. - La verificación criptográfica DKIM independiente contra DNS público devolvió

False. - La cabecera

Received:del primer hop apuntaba a un IP que no correspondía a la infraestructura del proveedor.

Cómo lo usó el abogado

El abogado no demandó al proveedor — el peritaje demostró que el proveedor no envió ese email. La demanda se redirigió hacia el banco emisor (por incumplimiento del deber de diligencia en operación atípica) y se interpuso denuncia ante el Grupo de Delitos Telemáticos de la Guardia Civil para investigar el origen real del email fraudulento (BEC).

Sin el peritaje técnico previo, la estrategia procesal habría sido errónea: demandar al proveedor habría supuesto perder el procedimiento (el proveedor habría aportado su propio peritaje demostrando que no fue origen del email) y dejar prescribir la posibilidad de actuar contra el banco.

Lo que el abogado SÍ presentó como prueba

- Dictamen pericial UNE 197001:2019 con declaración 335.2 LEC.

.emloriginal con SHA-256 de origen y cadena de custodia ISO/IEC 27037.- Verificación criptográfica DKIM independiente (comando exacto + versión de

dkimpy). - Anexo con hash de cada elemento (email, adjuntos, scripts, capturas DNS).

Lo que el abogado NO presentó (y declaró como limitación)

- Identidad jurídica de quien envió realmente el email (DKIM solo prueba que algo está firmado por X dominio, no quién lo opera).

- Localización física del atacante.

- Contenido sustantivo del mensaje — eso lo evaluó el juez con la prueba documental.

¿Tu cliente tiene un caso con prueba de email?

Peritaje forense con DKIM verificado contra DNS público, cadena de custodia ISO/IEC 27037 y dictamen UNE 197001:2019 firmado bajo art. 335.2 LEC. Cobertura nacional España.

Solicitar valoración del casoAntes de elegir perito, revisa la guía técnica completa de análisis forense de correos electrónicos (qué metodología debe aplicar) y, si te llegó un peritaje contrario que no convence, la guía de impugnación de informes periciales informáticos.

Si tu cliente acaba de recibir el email BEC y aún no ha llegado al despacho — comparte con él primero la guía email sospechoso del jefe pidiendo transferencia: qué hacer para que preserve la evidencia técnica antes de borrar nada. Sin .eml original el peritaje pierde la dimensión criptográfica.

6. Preguntas frecuentes

¿Es admisible en juicio español un email como prueba?

Sí. El email es prueba documental electrónica admisible bajo art. 326-329 LEC en cualquier orden jurisdiccional (civil, laboral, mercantil, penal, contencioso-administrativo). La fuerza probatoria depende de la cadena de custodia y de la verificación criptográfica: un email peritado conforme a UNE 197001 con DKIM verificado contra DNS público tiene fuerza probatoria robusta. Un email aportado solo como captura es fácilmente impugnable.

¿Cuándo merece la pena impugnar el peritaje contrario de email?

Cuando la metodología técnica del peritaje contrario falla en algo estructural: trabajó sobre PDF en vez de .eml, no verificó DKIM contra DNS público (solo cita Authentication-Results), no hashea la evidencia, no firma la declaración 335.2 LEC, o las conclusiones van más allá de lo que la metodología acredita. Para defectos menores (formato, citas imprecisas) la impugnación no compensa el coste procesal.

¿Qué plazos tengo para impugnar un dictamen pericial?

En el procedimiento civil, la parte contraria puede solicitar aclaraciones o ampliaciones del dictamen pericial en los plazos del art. 346 LEC (al amparo del art. 347 puede pedirse intervención del perito en juicio). La impugnación técnica (mediante contraperito) se articula como prueba pericial propia bajo art. 339 LEC. Consulta plazos exactos del procedimiento concreto con tu procurador.

¿El perito tiene que comparecer en juicio?

Sí, si cualquiera de las partes lo solicita conforme al art. 347 LEC (ratificación pericial). El perito comparece para ratificar su dictamen, aclarar dudas y responder preguntas de las partes y del juez. La incomparecencia injustificada del perito puede llevar a la inadmisibilidad del dictamen como prueba.

¿Qué pasa si no tengo el .eml original?

El peritaje pierde la dimensión criptográfica (DKIM no verificable). El perito puede acreditar la existencia del PDF/captura aportado (hash SHA-256), describir su contenido y declarar explícitamente la limitación. La fuerza probatoria es menor pero no nula — sirve como indicio. Procesalmente, conviene solicitar formalmente el .eml original a la parte que lo posea (cliente, proveedor, servidor de correo).

¿Cuánto cuesta un peritaje forense de emails?

Depende del volumen de emails, complejidad (DKIM directo vs cadenas ARC con reenvíos), análisis de adjuntos y plazo. En digitalperito.es se hace presupuesto a medida tras valoración inicial gratuita del caso. Solicita valoración aquí describiendo qué emails tienes y qué quieres acreditar.

Referencias y fuentes

- Ley 1/2000 de Enjuiciamiento Civil — arts. 326-329 (prueba documental electrónica), 335-352 (prueba pericial). https://www.boe.es/eli/es/l/2000/01/07/1/con

- RFC 5322 — Internet Message Format. https://datatracker.ietf.org/doc/html/rfc5322

- RFC 6376 — DomainKeys Identified Mail (DKIM) Signatures. https://datatracker.ietf.org/doc/html/rfc6376

- ISO/IEC 27037:2012 — Identification, collection, acquisition and preservation of digital evidence. https://www.iso.org/standard/44381.html

- ISO/IEC 27042:2015 — Analysis and interpretation of digital evidence. https://www.iso.org/standard/44406.html

- UNE 197001:2019 — Criterios generales para la elaboración de informes y dictámenes periciales. https://www.une.org/encuentra-tu-norma/busca-tu-norma/norma?c=N0062451

- AEPD — Agencia Española de Protección de Datos. https://www.aepd.es/