· Jonathan Izquierdo · Legal ·

CIBERTICA 2026 Jaén: no toda prueba digital vale en tribunales

CIBERTICA 2026 en la Universidad de Jaén revela que el 40% de las pruebas digitales se impugnan con éxito. Requisitos para que tu evidencia sea admisible.

El III Congreso CIBÉRTICA 2026, celebrado los días 4 y 5 de marzo en la Universidad de Jaén, ha puesto sobre la mesa una realidad que afecta a miles de procedimientos judiciales en España cada año: presentar una captura de pantalla como prueba en un juicio puede ser tan útil como no presentar absolutamente nada.

GlobátiKa Labs, uno de los laboratorios forenses más reconocidos del país, dedicó su ponencia principal a explicar por qué la mayoría de las pruebas digitales que llegan a los juzgados españoles carecen de las garantías mínimas para ser admitidas como tales.

Su CEO, Ángel González, fue taxativo: «La presencia de datos digitales en un procedimiento judicial es cada vez más frecuente, pero no toda información extraída de un dispositivo puede considerarse prueba válida ante un tribunal» [1].

Como perito informático forense con base en Jaén, asistí al congreso con especial interés profesional. La conclusión principal no deja lugar a dudas: no toda prueba digital vale en tribunales. Y el problema no es la tecnología, sino el desconocimiento sistemático de los requisitos legales y técnicos que debe cumplir cualquier evidencia digital para que un juez la considere válida y le otorgue fuerza probatoria.

En un momento en el que las Fuerzas y Cuerpos de Seguridad del Estado registraron 464.801 ciberdelitos en 2024 —casi nueve de cada diez, fraudes informáticos— y la cibercriminalidad ya representa el 20,6% del total de infracciones penales según datos del primer trimestre de 2025 [2], esta cuestión ya no es marginal: es central para el funcionamiento del sistema judicial español.

Este artículo no es un simple resumen del congreso. Es una guía exhaustiva, técnica y jurídica, sobre la prueba digital en España. Desde el marco legal completo —LEC, LECrim, RGPD, LSSI— hasta la jurisprudencia más reciente del Tribunal Supremo, pasando por la metodología forense, las herramientas profesionales, los errores fatales que veo en mi práctica diaria y las tendencias que marcarán el futuro inmediato de la evidencia electrónica en los tribunales.

Si eres abogado, empresa o particular involucrado en un procedimiento donde la prueba digital es relevante —y hoy en día, en casi todos lo es—, lo que viene a continuación puede marcar la diferencia entre ganar y perder tu caso.

TL;DR: lo esencial en 60 segundos

Qué: CIBÉRTICA 2026 es el III Congreso Divulgativo sobre Seguridad en el Uso de las TIC y Tecnoadicciones, celebrado en la Universidad de Jaén los días 4 y 5 de marzo de 2026. GlobátiKa Labs advirtió que la mayoría de las pruebas digitales que llegan a los juzgados españoles no cumplen los requisitos mínimos de autenticidad, integridad y cadena de custodia.

Por qué importa: El Tribunal Supremo (STS 300/2015, STS 754/2016, STS 375/2018) ha establecido que las capturas de pantalla de mensajería instantánea son fácilmente manipulables y requieren, salvo reconocimiento expreso de la otra parte, un informe pericial que acredite su autenticidad. Una prueba digital mal preservada puede ser impugnada e invalidada, dejando sin efecto tu denuncia o demanda.

Qué hacer: Antes de presentar cualquier evidencia digital en un procedimiento judicial, contacta con un perito informático forense que certifique su autenticidad e integridad conforme a la norma ISO 27037. Actúa en las primeras 24-48 horas: la evidencia digital es volátil y puede desaparecer.

Cuándo actuar: Inmediatamente. No esperes a que el procedimiento esté en marcha. La preservación preventiva de la evidencia es siempre más eficaz y menos costosa que intentar recuperarla después.

CIBÉRTICA 2026: qué se debatió en Jaén

El congreso y su contexto

CIBÉRTICA es el Congreso Divulgativo sobre Seguridad en el Uso de las TIC y Tecnoadicciones, un evento de referencia en el ámbito de la ciberseguridad, la salud digital y la innovación tecnológica en Andalucía [3].

En su tercera edición, organizada por el grupo de investigación SAICoG-Salud de la Escuela Politécnica Superior de Jaén (EPSJ) en colaboración con la dirección del congreso, el evento se celebró los días 4 y 5 de marzo de 2026 en el Aula Magna de la Universidad de Jaén.

El congreso tiene un carácter eminentemente práctico y busca, según sus organizadores, «ofrecer herramientas que permitan avanzar hacia una ciudadanía digital más segura y saludable». No se trata de un evento exclusivamente técnico: CIBÉRTICA aborda la ciberseguridad desde su impacto humano, social y jurídico, lo que lo convierte en un punto de encuentro único entre profesionales de ámbitos muy diversos [4].

Programa y ejes temáticos

El programa de CIBÉRTICA 2026 se estructuró en torno a tres grandes ejes:

| Eje temático | Contenido | Público objetivo |

|---|---|---|

| Ciberseguridad y hacking ético | Talleres prácticos de seguridad ofensiva y defensiva, análisis de vulnerabilidades, respuesta a incidentes | Profesionales TIC, estudiantes de ingeniería |

| Salud digital y tecnoadicciones | Prevención de adicciones tecnológicas, uso responsable de pantallas, herramientas para docentes y familias | Profesorado, orientadores, familias |

| Informática forense y prueba digital | Validez jurídica de la evidencia electrónica, cadena de custodia, peritaje informático, herramientas forenses | Abogados, peritos, fuerzas de seguridad |

Además de las ponencias plenarias, el congreso contó con el espacio «Aula Aprende Volando», donde los asistentes pudieron participar en talleres prácticos sobre:

- Hacking ético y ciberseguridad: demostraciones en vivo de ataques y defensas en entornos controlados.

- Inteligencia artificial aplicada: casos de uso en salud digital, detección de amenazas y análisis forense.

- Salud digital: herramientas para la prevención de tecnoadicciones y uso responsable de la tecnología.

También se habilitó una zona expositiva permanente con demostraciones de Realidad Virtual e Inteligencia Artificial aplicadas a la sanidad, un área que cada vez tiene más intersección con la informática forense —pensemos en la autenticación biométrica, la detección de deepfakes o el análisis forense de dispositivos médicos conectados (IoT sanitario).

Los ponentes y las instituciones

CIBÉRTICA 2026 reunió a ponentes de alto nivel procedentes de diferentes ámbitos del ecosistema de la ciberseguridad y la informática forense:

- GlobátiKa Labs: Ángel González (CEO) presentó la ponencia central sobre la transformación de evidencias digitales en pruebas válidas para tribunales.

- Grupo de investigación SAICoG-Salud (UJA): coordinó el eje de salud digital y tecnoadicciones, con especial atención a la prevención en el ámbito educativo.

- Profesionales de fuerzas y cuerpos de seguridad del Estado: compartieron su experiencia en la obtención y preservación de evidencia digital en investigaciones criminales.

- Magistrados y fiscales: aportaron la perspectiva judicial sobre la valoración de la prueba electrónica, sus limitaciones actuales y la necesidad de formación especializada.

- Peritos informáticos forenses: como representantes del sector profesional que actúa como puente entre la tecnología y el derecho en los procedimientos judiciales.

- Profesorado y orientadores: enfocados en la vertiente educativa y preventiva de la seguridad digital.

La Universidad de Jaén como sede

La elección de la Universidad de Jaén como sede de CIBÉRTICA 2026 no es casual. La UJA ha apostado firmemente por la formación en ciberseguridad a través de su Escuela Politécnica Superior, que ofrece programas específicos en seguridad informática dentro de sus grados de ingeniería.

Para quienes vivimos y trabajamos en Jaén, este congreso tiene un significado especial. La provincia no suele aparecer en el mapa de los grandes eventos tecnológicos nacionales, pero CIBÉRTICA demuestra que hay talento, demanda y necesidad real de servicios de peritaje informático en la zona.

Los juzgados de Jaén, Linares, Úbeda, Andújar y Martos tramitan cada vez más procedimientos donde la prueba digital es determinante:

- Estafas online: compras fraudulentas, phishing bancario, fraudes en marketplaces.

- Acoso digital: ciberacoso escolar, acoso laboral por medios electrónicos, violencia de género digital.

- Conflictos laborales: despidos basados en correos electrónicos, uso indebido de equipos corporativos, registros horarios manipulados.

- Disputas mercantiles: contratos firmados electrónicamente, documentación empresarial en la nube, propiedad intelectual digital.

- Delitos contra la intimidad: accesos no autorizados a dispositivos, difusión de imágenes íntimas, interceptación de comunicaciones.

Como perito informático forense establecido en Jaén, puedo confirmar que la demanda de informes periciales sobre evidencia digital ha crecido de forma sostenida en los últimos tres años. Y el problema que identificó CIBÉRTICA es exactamente el que veo en mi práctica diaria: la mayoría de las pruebas digitales llegan al juzgado sin las garantías necesarias.

La ponencia central de GlobátiKa Labs

La ponencia de GlobátiKa Labs se centró en un concepto que parece sencillo pero que encierra una enorme complejidad técnica y jurídica: ¿cómo se convierte una evidencia digital en una prueba válida para un tribunal? [1]

El equipo de GlobátiKa, liderado por Ángel González, estructuró su presentación en torno a tres pilares fundamentales que toda prueba digital debe satisfacer:

| Pilar | Descripción | Consecuencia si falla |

|---|---|---|

| Autenticidad | Demostrar que la evidencia es lo que dice ser, que no ha sido fabricada ni alterada, y que procede de la fuente que se afirma | La parte contraria puede alegar manipulación y solicitar la inadmisión o la pérdida de valor probatorio |

| Integridad | Garantizar que la evidencia no ha sido modificada desde su obtención original, ni de forma accidental ni deliberada | El juez puede inadmitir la prueba o valorarla con extrema cautela, reduciendo su peso en la resolución |

| Cadena de custodia | Documentar de forma ininterrumpida quién ha tenido acceso a la evidencia, cuándo, dónde y qué operaciones se han realizado sobre ella | Se rompe la trazabilidad y la prueba pierde valor probatorio, pudiendo ser descartada en su totalidad |

El mensaje fue contundente: una captura de pantalla de WhatsApp hecha con el móvil, sin más, no garantiza ninguno de estos tres pilares. Y sin embargo, es exactamente lo que la mayoría de personas —y muchos abogados— presentan en los juzgados como si fuera evidencia irrefutable.

GlobátiKa incluyó demostraciones prácticas que resultaron especialmente reveladoras:

Manipulación de capturas de WhatsApp: En apenas 30 segundos, mostraron cómo es posible alterar el contenido de un mensaje de WhatsApp utilizando las herramientas de desarrollo del navegador (DevTools) de cualquier navegador web, sin dejar rastro visible a simple vista.

Falsificación de correos electrónicos: Demostraron cómo un correo electrónico puede ser fabricado completamente, con cabeceras aparentemente legítimas, utilizando herramientas accesibles a cualquier usuario con conocimientos básicos.

Extracción forense legítima: En contraste, mostraron el proceso completo de una extracción forense correcta mediante Cellebrite UFED, que genera un volcado bit a bit con verificación hash, metadatos completos y documentación de cadena de custodia automatizada.

La diferencia entre ambos escenarios es abismal. Mientras que la captura de pantalla no aporta ninguna garantía técnica, la extracción forense profesional genera un paquete de evidencia que satisface los tres pilares exigidos por los tribunales y que es extremadamente difícil de impugnar con éxito.

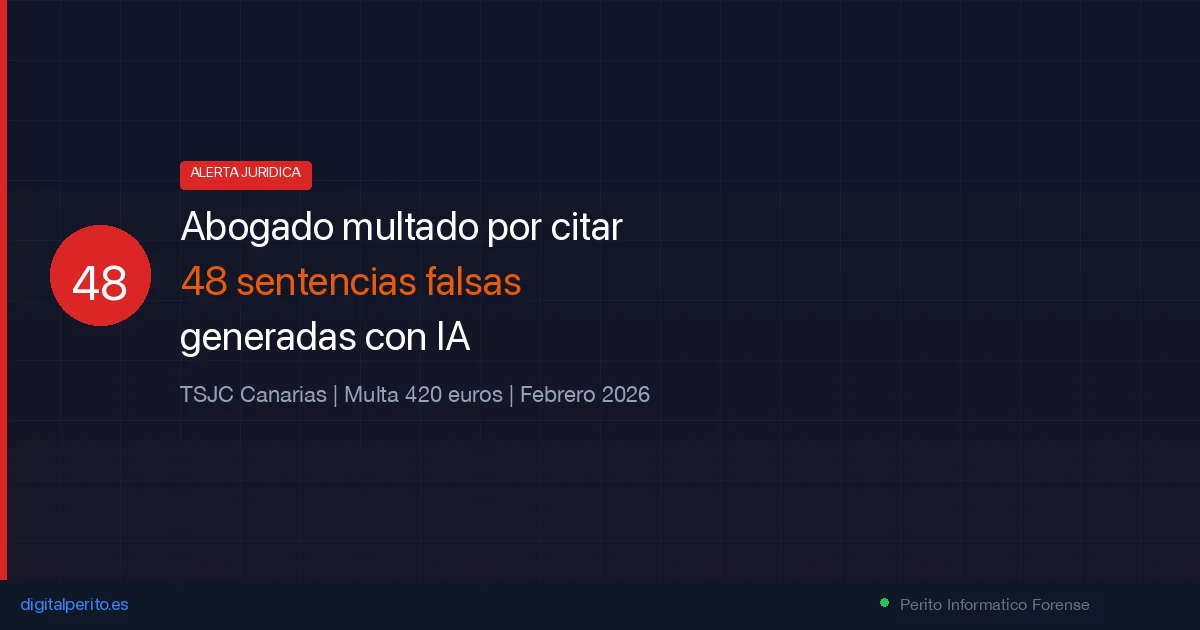

Otros contenidos destacados del congreso

Además de la ponencia de GlobátiKa Labs, CIBÉRTICA 2026 abordó otros temas de gran relevancia para la informática forense y la prueba digital:

Inteligencia artificial y deepfakes: Varias presentaciones abordaron el impacto de la IA generativa en la fiabilidad de la prueba digital. Las estadísticas son alarmantes: el fraude con deepfakes ha experimentado un aumento del 1.400% en suplantación de identidad entre 2024 y 2025, y se proyectan pérdidas globales de 3,2 billones de euros para 2026 [5]. En España, el nuevo artículo 173 bis del Código Penal, aprobado en marzo de 2025, establece penas de 1 a 2 años de prisión por la creación y distribución de deepfakes de carácter sexual.

Tecnoadicciones y salud digital: El eje de salud digital del congreso abordó la prevención de adicciones tecnológicas, con herramientas prácticas para docentes y familias. Aunque este tema puede parecer alejado de la informática forense, la realidad es que muchos casos de ciberacoso escolar y violencia digital entre menores requieren peritaje informático para su resolución judicial.

Hacking ético y ciberseguridad empresarial: Los talleres prácticos ofrecieron formación en seguridad ofensiva y defensiva, con demostraciones de técnicas de ataque comunes y las contramedidas correspondientes. Esta formación es esencial para los peritos informáticos, que necesitan comprender tanto las técnicas de ataque como las de detección para poder realizar análisis forenses rigurosos.

Marco legal de la prueba digital en España

El marco jurídico español que regula la prueba digital es extenso, disperso y, en muchos aspectos, aún insuficiente para hacer frente a la realidad tecnológica actual. No existe una ley específica sobre prueba digital como tal; su regulación se encuentra repartida entre diferentes normas procesales, sustantivas y administrativas que es imprescindible conocer en profundidad.

Ley de Enjuiciamiento Civil (LEC): Ley 1/2000

La LEC es la norma procesal de referencia para los procedimientos civiles y, por extensión interpretativa, influye en la práctica de otros órdenes jurisdiccionales. Los artículos clave para la prueba digital son los siguientes:

Artículo 299: medios de prueba admisibles

El artículo 299 de la LEC establece el catálogo de medios de prueba admisibles en el proceso civil. Su apartado 2 es la puerta de entrada de la prueba digital al procedimiento, al reconocer expresamente como medios de prueba:

«Los medios de reproducción de la palabra, el sonido y la imagen, así como los instrumentos que permiten archivar y conocer o reproducir palabras, datos, cifras y operaciones matemáticas llevadas a cabo con fines contables o de otra clase, relevantes para el proceso.»

Pero más importante aún es el apartado 3, que funciona como cláusula residual:

«Cuando por cualquier otro medio no expresamente previsto en los apartados anteriores de este artículo pudiera obtenerse certeza sobre hechos relevantes, el tribunal, a instancia de parte, lo admitirá como prueba, adoptando las medidas que en cada caso resulten necesarias.»

Esta cláusula es la que permite que nuevas formas de evidencia digital —desde registros de blockchain hasta metadatos de dispositivos IoT— puedan ser admitidas como prueba aunque no encajen exactamente en las categorías tradicionales.

Implicación práctica del art. 299 LEC

La amplitud del artículo 299 significa que, en principio, cualquier forma de evidencia digital puede ser admitida como prueba en un procedimiento civil. El problema no está en la admisibilidad formal, sino en el peso probatorio: el juez valorará libremente la prueba, y su convicción dependerá en gran medida de las garantías de autenticidad, integridad y cadena de custodia que acompañen a la evidencia.

Artículo 326: documentos privados electrónicos

El artículo 326 de la LEC regula la fuerza probatoria de los documentos privados, categoría en la que se incluyen la mayoría de las evidencias digitales que se presentan en juicio: correos electrónicos, mensajes de WhatsApp, documentos ofimáticos, fotografías digitales, etc.

El régimen es el siguiente:

Apartado 1 — Documento no impugnado: Si la parte contraria no impugna la autenticidad del documento privado, este hará prueba plena del hecho, acto o estado de cosas que documenten, de la fecha en que se produce esa documentación y de la identidad de los firmantes.

Apartado 2 — Documento impugnado: Cuando se impugne la autenticidad de un documento privado, «el que lo haya presentado podrá pedir el cotejo pericial de letras o proponer cualquier otro medio de prueba que resulte útil y pertinente al efecto». En el ámbito digital, esto se traduce en la necesidad de un informe pericial informático que acredite la autenticidad del documento.

Apartado 3 — Documentos electrónicos con servicios de confianza no cualificados: Cuando se trate de un documento electrónico acreditado por un servicio electrónico de confianza no cualificado, se procederá conforme al apartado 2 si se impugna su autenticidad, integridad o precisión de fecha y hora.

Este artículo es crucial porque establece que la carga de la prueba de la autenticidad recae sobre quien presenta el documento cuando la otra parte lo impugna. Es decir: si presentas una captura de pantalla de WhatsApp y la otra parte dice que es falsa, tú tienes que demostrar que es auténtica. Y la única forma fiable de hacerlo es mediante un informe pericial informático.

Artículo 382: instrumentos de reproducción de palabra, sonido e imagen

El artículo 382 de la LEC regula específicamente los «instrumentos de filmación, grabación y semejantes» y su valor probatorio. Establece que:

- Las partes pueden proponer como medio de prueba la reproducción ante el tribunal de palabras, imágenes y sonidos captados mediante filmación, grabación y dispositivos similares.

- Al proponer esta prueba, la parte debe acompañar, en su caso, una transcripción escrita de las palabras contenidas en el medio que sean relevantes para el caso.

- La parte que proponga la prueba puede aportar los dictámenes periciales que considere oportunos.

- La parte contraria puede aportar igualmente dictámenes periciales y medios de prueba sobre la autenticidad e integridad de la reproducción.

Este artículo es aplicable a grabaciones de audio y vídeo digitales, videollamadas, mensajes de voz de WhatsApp, y cualquier otro contenido multimedia que se presente como prueba.

Artículo 384: instrumentos que permiten archivar, conocer o reproducir datos

El artículo 384 de la LEC es el más directamente aplicable a la prueba digital «pura» (datos, registros, bases de datos, logs de sistemas, etc.). Establece que:

- Los instrumentos que permitan archivar, conocer o reproducir datos relevantes para el proceso serán examinados por el tribunal conforme a las reglas de sana crítica.

- Las partes pueden proponer la práctica de prueba pericial sobre el instrumento.

- El tribunal valorará los instrumentos «conforme a las reglas de sana crítica aplicables a aquéllos según su naturaleza».

La referencia a las «reglas de sana crítica» es fundamental. Significa que el juez no está obligado a dar un valor predeterminado a la prueba digital: la valorará libremente, atendiendo a las circunstancias del caso, las garantías de la evidencia y las pericias aportadas. Esto refuerza la importancia del informe pericial como elemento que guía al juez en esa valoración.

Artículos 335 a 352: la prueba pericial

Los artículos 335 a 352 de la LEC regulan la prueba pericial, que es el instrumento procesal a través del cual el perito informático forense participa en el procedimiento judicial. Los aspectos más relevantes son:

| Artículo | Contenido | Relevancia para el perito informático |

|---|---|---|

| 335 | Objeto y finalidad del dictamen pericial | Define cuándo es necesario el perito: cuando sean necesarios conocimientos científicos, artísticos, técnicos o prácticos para valorar hechos o circunstancias relevantes |

| 336 | Aportación de dictámenes por las partes | Permite aportar el dictamen pericial con la demanda o contestación, o anunciar su presentación posterior |

| 337 | Traslado del dictamen a la otra parte | Garantiza el principio de contradicción |

| 338 | Aportación de dictámenes dentro del proceso | Regula los plazos y condiciones |

| 340 | Designación judicial de peritos | Para cuando el perito es designado por el juez, no por las partes |

| 341 | Procedimiento para la designación | Lista de especialistas del decanato |

| 342 | Llamamiento al perito designado judicialmente | Aceptación y juramento o promesa |

| 343 | Operaciones periciales | El perito puede examinar personas, lugares u objetos |

| 345 | Contenido del dictamen | Debe incluir datos, solicitados y no, que el perito haya tenido en cuenta |

| 346 | Valoración del dictamen | El tribunal valorará los dictámenes según las reglas de sana crítica |

| 347 | Actuación de los peritos en el juicio o la vista | Exposición, aclaraciones, respuestas a preguntas y objeciones, ratificación |

| 348 | Valoración del dictamen de peritos | El tribunal valorará según las reglas de sana crítica |

| 349-352 | Cotejo de letras y otros aspectos | Aplicables en casos de documentos manuscritos |

Artículo 347 LEC: la ratificación en juicio oral

La ratificación en juicio oral es uno de los momentos más críticos para el perito informático. En este acto procesal, el perito debe:

- Confirmar la autoría y el contenido íntegro de su informe.

- Responder a las preguntas de ambas partes y del juez.

- Defender técnicamente sus conclusiones ante posibles objeciones o contra-pericias.

- Explicar conceptos técnicos complejos de forma comprensible para un juez no especializado.

Un informe pericial técnicamente impecable puede perder gran parte de su valor si el perito no es capaz de ratificarlo y defenderlo de forma clara y convincente en el juicio oral. Por eso es fundamental que el perito tenga experiencia no solo técnica, sino también en la vertiente procesal de su trabajo.

Artículo 283: requisitos generales de admisibilidad

Para completar el marco de la LEC, es necesario mencionar el artículo 283, que establece los requisitos generales que debe cumplir cualquier medio de prueba para ser admitido:

- Pertinencia: adecuación entre el medio de prueba propuesto y el objeto de la prueba. La evidencia digital debe ser relevante para los hechos controvertidos.

- Utilidad: idoneidad del medio de prueba para acreditar el hecho que se pretende probar. No basta con que sea relevante; debe ser capaz de aportar convicción al tribunal.

- Legalidad: el medio de prueba debe proponerse con observancia de las formalidades legales y haber sido obtenido lícitamente.

Este último requisito —la legalidad— conecta directamente con la forma en que se obtiene la evidencia digital. Una prueba obtenida vulnerando derechos fundamentales (intimidad, secreto de las comunicaciones) será nula de pleno derecho, con independencia de su valor probatorio intrínseco.

Ley de Enjuiciamiento Criminal (LECrim)

En el ámbito penal, la regulación de la prueba digital cobra especial importancia debido a las garantías reforzadas que exige el proceso penal y a las consecuencias más graves que conlleva una condena.

Artículos 588 bis a y siguientes: disposiciones comunes a medidas de investigación tecnológica

La Ley Orgánica 13/2015, de 5 de octubre, introdujo en la LECrim un régimen completo de medidas de investigación tecnológica que supuso un cambio de paradigma en la investigación de delitos con componente digital. Los artículos 588 bis a a 588 bis k establecen las disposiciones comunes que rigen todas las medidas de investigación tecnológica [6]:

Principios rectores (art. 588 bis a): Toda medida de investigación tecnológica debe cumplir cinco principios acumulativos:

Especialidad: La medida debe estar dirigida a la investigación de un delito concreto, no a la búsqueda genérica de pruebas.

Idoneidad: Debe existir una relación entre el medio de investigación empleado y el delito investigado, de modo que la medida sea apta para alcanzar el fin perseguido.

Excepcionalidad: Solo puede acordarse cuando no existan otras medidas menos gravosas para los derechos fundamentales del investigado que permitan el mismo fin.

Necesidad: Debe quedar justificado que la medida es imprescindible para la investigación, no meramente conveniente.

Proporcionalidad: Los beneficios obtenidos para la investigación deben ser proporcionados al sacrificio que la medida supone para los derechos del afectado.

Autorización judicial (art. 588 bis b y c): Con carácter general, las medidas de investigación tecnológica requieren autorización judicial motivada mediante auto. La solicitud debe especificar: el hecho investigado, la identidad del afectado (si se conoce), la extensión y duración de la medida, y la fundamentación de su necesidad y proporcionalidad.

En casos de urgencia (art. 588 bis d), el Ministerio Fiscal o la Policía Judicial pueden ordenar la medida, pero deben comunicarla al juez en un plazo máximo de 24 horas para su ratificación o revocación.

Artículos 588 ter a a 588 ter m: interceptación de comunicaciones telefónicas y telemáticas

Los artículos 588 ter regulan específicamente la interceptación de comunicaciones telefónicas y telemáticas, una de las medidas más intrusivas y, por tanto, más reguladas:

Ámbito de aplicación (art. 588 ter a): La interceptación solo puede autorizarse cuando la investigación tenga por objeto:

- Delitos dolosos castigados con pena con límite máximo de, al menos, tres años de prisión.

- Delitos cometidos en el seno de un grupo u organización criminal.

- Delitos cometidos a través de instrumentos informáticos o de cualquier otra tecnología de la información o la comunicación, o servicio de comunicación.

Este último supuesto es particularmente relevante porque abarca la práctica totalidad de los ciberdelitos: estafas online, phishing, acoso digital, pornografía infantil online, etc.

Contenido de la medida (art. 588 ter d): La autorización puede incluir la interceptación de:

- Comunicaciones telefónicas.

- Comunicaciones telemáticas (correos electrónicos, mensajería instantánea, chats, etc.).

- Comunicaciones realizadas a través de cualquier terminal o medio de comunicación.

Deber de colaboración (art. 588 ter e): Los prestadores de servicios de telecomunicaciones, de acceso a una red de telecomunicaciones o de servicios de la sociedad de la información están obligados a prestar al juez, al Ministerio Fiscal y a la Policía Judicial la asistencia y colaboración necesarias para facilitar la práctica de la medida.

Duración (art. 588 ter g): La interceptación puede acordarse por un plazo máximo de tres meses, prorrogable por períodos sucesivos de igual duración hasta un máximo de dieciocho meses.

Artículos 588 sexies a a 588 sexies c: registro de dispositivos de almacenamiento masivo

El Capítulo VIII del Título VIII del Libro II de la LECrim, compuesto por los artículos 588 sexies a a 588 sexies c, regula el registro de dispositivos de almacenamiento masivo de información, una medida de investigación tecnológica de enorme relevancia práctica [7]:

Necesidad de autorización motivada (art. 588 sexies a): La resolución del juez de instrucción que autorice el registro debe fijar los términos y el alcance del mismo. Esto incluye:

- El ámbito subjetivo: quién es el titular del dispositivo y quién puede verse afectado por el registro.

- El ámbito objetivo: qué tipo de información se busca y en qué dispositivos o cuentas concretas.

- Las condiciones de ejecución: quién realizará el registro, qué herramientas se utilizarán y qué garantías se adoptarán para preservar la integridad de los datos.

Acceso a la información (art. 588 sexies b): Se extiende no solo a dispositivos físicos (ordenadores, teléfonos móviles, tablets, discos duros, memorias USB, etc.), sino también a repositorios telemáticos: cuentas en la nube, correo electrónico web, redes sociales y cualquier otro servicio que almacene datos de forma remota.

Realización de copias (art. 588 sexies c): El auto judicial puede autorizar la realización de copias de los datos informáticos y debe establecer las condiciones necesarias para:

- Garantizar la integridad de los datos: mediante el uso de técnicas forenses como la creación de imágenes forenses con verificación hash.

- Preservar las garantías periciales: para que sea posible, si es necesario, un análisis pericial posterior sobre los datos obtenidos.

Consecuencia de la falta de autorización judicial

El acceso al contenido de un dispositivo de almacenamiento masivo sin la preceptiva autorización judicial puede dar lugar a la nulidad de pleno derecho de toda la prueba obtenida, así como de la prueba derivada de ella (doctrina del «fruto del árbol envenenado»). Esto se aplica tanto a las actuaciones de la policía judicial como a las de particulares que obtengan información de dispositivos ajenos sin consentimiento del titular ni autorización judicial.

Ley Orgánica 13/2015: la reforma que cambió las reglas del juego

La LO 13/2015, de 5 de octubre, de modificación de la LECrim para el fortalecimiento de las garantías procesales y la regulación de las medidas de investigación tecnológica, es la norma que introdujo el completo régimen de los artículos 588 bis y siguientes que acabamos de analizar [6].

Antes de esta reforma, la regulación de las medidas de investigación tecnológica era prácticamente inexistente en la LECrim, lo que obligaba a los tribunales a construir jurisprudencialmente los requisitos y garantías aplicables. La LO 13/2015 vino a llenar ese vacío normativo con un régimen detallado que abarca:

- Disposiciones comunes (arts. 588 bis a a 588 bis k).

- Interceptación de comunicaciones telefónicas y telemáticas (arts. 588 ter a a 588 ter m).

- Captación y grabación de comunicaciones orales mediante dispositivos electrónicos (arts. 588 quater a a 588 quater e).

- Utilización de dispositivos técnicos de seguimiento, localización e imagen (arts. 588 quinquies a a 588 quinquies c).

- Registro de dispositivos de almacenamiento masivo de información (arts. 588 sexies a a 588 sexies c).

- Registros remotos sobre equipos informáticos (arts. 588 septies a a 588 septies c).

Ley 34/2002 (LSSI-CE): servicios de la sociedad de la información

La Ley 34/2002, de 11 de julio, de Servicios de la Sociedad de la Información y de Comercio Electrónico (LSSI-CE), es relevante para la prueba digital en varios aspectos:

- Obligación de retención de datos: Los prestadores de servicios de alojamiento y acceso deben conservar determinados datos de tráfico durante un período legalmente establecido, datos que pueden ser cruciales como evidencia en procedimientos judiciales.

- Comunicaciones comerciales electrónicas: La LSSI establece requisitos específicos para las comunicaciones electrónicas comerciales cuyo incumplimiento puede generar responsabilidad y, por tanto, necesidad de prueba digital.

- Validez de contratos electrónicos: La ley reconoce la validez de los contratos celebrados por vía electrónica, lo que tiene implicaciones directas para la prueba de relaciones contractuales en procedimientos judiciales.

RGPD y Ley Orgánica 3/2018 (LOPDGDD)

El Reglamento General de Protección de Datos (UE) 2016/679 (RGPD) y la Ley Orgánica 3/2018, de Protección de Datos Personales y garantía de los derechos digitales, tienen una incidencia significativa en la prueba digital:

- Licitud del tratamiento: La obtención de evidencia digital implica, en la mayoría de los casos, el tratamiento de datos personales. El RGPD exige una base legal para dicho tratamiento (consentimiento, interés legítimo, obligación legal, etc.), y su ausencia puede afectar a la admisibilidad de la prueba.

- Derecho de acceso: El RGPD otorga al interesado el derecho de acceder a sus datos personales, lo que puede facilitar la obtención de evidencia en determinados supuestos (por ejemplo, solicitar a un proveedor de servicios los registros de acceso a una cuenta).

- Medidas de seguridad: Las obligaciones de seguridad del RGPD (artículo 32) son relevantes para la cadena de custodia, ya que exigen garantizar la integridad y confidencialidad de los datos personales tratados.

- Registro de actividades de tratamiento: El artículo 30 del RGPD exige que los responsables del tratamiento mantengan un registro de las actividades de tratamiento, un documento que puede constituir evidencia relevante en procedimientos relacionados con brechas de seguridad o uso indebido de datos.

Real Decreto-ley 6/2023: Ley de Eficiencia Digital del Servicio Público de Justicia

El Real Decreto-ley 6/2023, de 19 de diciembre, derogó la anterior Ley 18/2011 y estableció un nuevo marco para la digitalización de la Administración de Justicia en España. Entre sus aspectos más relevantes para la prueba digital:

- Consolida la tramitación electrónica de los procedimientos judiciales.

- Regula el uso de medios electrónicos en las comunicaciones con la Administración de Justicia (sistema LexNET y equivalentes).

- Establece requisitos de seguridad, integridad y autenticidad para los documentos electrónicos en el ámbito judicial.

Reglamento (UE) 2023/1543: órdenes europeas de producción y conservación de prueba electrónica

El Reglamento (UE) 2023/1543, de 12 de julio de 2023, sobre las órdenes europeas de producción y conservación a efectos de prueba electrónica en procesos penales (e-Evidence), es la norma europea más relevante para la obtención transfronteriza de evidencia digital [8]:

- Permite que una autoridad judicial de un Estado miembro ordene directamente a un prestador de servicios establecido en otro Estado miembro la producción o conservación de datos electrónicos.

- Cubre datos del abonado, datos de acceso (direcciones IP), datos transaccionales y datos de contenido.

- Su aplicación plena está prevista para agosto de 2026, lo que lo convierte en una de las novedades legislativas más relevantes del momento para la prueba digital transfronteriza.

Resumen del marco legal de la prueba digital en España

| Norma | Artículos clave | Ámbito |

|---|---|---|

| LEC | 283, 299, 326, 382, 384, 335-352 | Proceso civil: admisibilidad, valoración y pericia |

| LECrim | 588 bis a - 588 bis k, 588 ter a - 588 ter m, 588 sexies a - 588 sexies c | Proceso penal: medidas de investigación tecnológica |

| LO 13/2015 | Reforma LECrim completa | Régimen integral de investigación tecnológica |

| LSSI-CE | Ley 34/2002 | Servicios de la sociedad de la información |

| RGPD + LOPDGDD | Arts. 6, 30, 32, 15 RGPD | Protección de datos y licitud del tratamiento |

| RDL 6/2023 | Ley Eficiencia Digital Justicia | Digitalización Administración de Justicia |

| Reglamento e-Evidence | (UE) 2023/1543 | Prueba electrónica transfronteriza en la UE |

Jurisprudencia española sobre prueba digital

La jurisprudencia del Tribunal Supremo y de las Audiencias Provinciales ha ido construyendo un cuerpo doctrinal sobre la prueba digital que todo profesional del sector debe conocer. CIBÉRTICA 2026 dedicó una parte significativa de su programa a analizar las sentencias más relevantes y las tendencias jurisprudenciales actuales.

STS 300/2015, de 19 de mayo: la sentencia fundacional

La Sentencia del Tribunal Supremo 300/2015, de 19 de mayo (ECLI:ES:TS:2015:2047), es considerada la sentencia fundacional en materia de prueba digital en España. Sus pronunciamientos clave son [9]:

- Las capturas de pantalla de conversaciones de mensajería instantánea deben ser abordadas con «todas las cautelas» dada la posibilidad de manipulación.

- «La posibilidad de una manipulación forma parte de la realidad de las cosas.»

- A falta de reconocimiento por la otra parte, será necesario un informe pericial que identifique el teléfono emisor de los mensajes o una prueba testifical que acredite su remisión.

- La prueba digital no se presume falsa, pero tampoco se presume auténtica: debe ser acreditada.

Esta sentencia estableció un estándar elevado que generó un intenso debate sobre si era excesivamente garantista o, por el contrario, necesario para proteger los derechos de las partes. Las sentencias posteriores han ido matizando y, en algunos aspectos, flexibilizando este estándar.

STS 754/2016, de 13 de octubre: carga de la prueba

La STS 754/2016 desarrolló la doctrina sobre la carga de la prueba de la idoneidad probatoria de las capturas de pantalla:

- La carga de probar la autenticidad y fiabilidad de las capturas de pantalla corresponde a quien pretende aprovecharse de dicha prueba.

- No basta con aportar las capturas; es necesario acreditar que son genuinas y no han sido manipuladas.

- El informe pericial informático es el medio más adecuado para satisfacer esta carga probatoria.

STS 375/2018, de 19 de julio: la flexibilización

La STS 375/2018 introdujo un importante matiz que comenzó a flexibilizar la doctrina de la STS 300/2015:

- Reconoció explícitamente que un informe pericial informático que certifique la autenticidad e integridad de las conversaciones otorga plena validez probatoria a los mensajes de WhatsApp y otras plataformas de mensajería.

- Abrió la puerta a que, en determinadas circunstancias, pueda prescindirse del informe pericial si no existen dudas razonables sobre la autenticidad de la evidencia digital por otros medios de prueba.

- No toda impugnación genérica de la otra parte obliga automáticamente a aportar pericial: la impugnación debe ser motivada y concreta.

STS 332/2019: presunción de validez salvo impugnación expresa

La STS 332/2019 supuso otro paso en la consolidación de la doctrina, al establecer que:

- La prueba digital se presume válida salvo que la defensa la impugne expresamente.

- En ausencia de impugnación, la prueba digital tiene plena eficacia probatoria.

- La carga de la prueba se invierte: ya no es quien aporta la prueba quien debe demostrar su autenticidad, sino quien la cuestiona quien debe fundamentar las razones de su impugnación.

Este criterio ha sido especialmente relevante en la práctica, porque reduce significativamente la carga procesal para la parte que aporta la prueba digital cuando la otra parte no la impugna de forma concreta y motivada.

STS 777/2022, de 22 de septiembre: consolidación de la doctrina

La STS 777/2022 consolidó la línea jurisprudencial al reiterar que:

- La doctrina del Tribunal Supremo no establece una presunción de falsedad de las pruebas digitales.

- La valoración debe hacerse caso por caso, atendiendo al conjunto de la prueba practicada.

- Los mensajes de WhatsApp, correos electrónicos y otras evidencias digitales pueden ser valorados como prueba aunque no estén acompañados de un informe pericial, si otros elementos del proceso permiten al tribunal formarse convicción sobre su autenticidad.

STS 116/2025: el estado actual de la cuestión

La STS 116/2025 representa el estado más actual de la doctrina del Tribunal Supremo sobre prueba digital:

- Confirma que las capturas de pantalla no son intrínsecamente inválidas como medio de prueba.

- Reitera que su eficacia probatoria depende de si son impugnadas y, en caso afirmativo, de cómo se acredita su autenticidad.

- Cita como precedentes las STS 300/2015, 754/2016, 375/2018, 777/2022 y 7/2023.

STS 534/2021: validación de Cellebrite UFED

Una sentencia de especial relevancia técnica es la STS 534/2021, que validó expresamente la extracción forense mediante Cellebrite UFED como metodología científicamente válida para la obtención de evidencia digital de dispositivos móviles:

- La herramienta está certificada y es ampliamente aceptada por fuerzas de seguridad internacionales.

- La extracción realizada con esta herramienta, documentada con su correspondiente verificación hash y cadena de custodia, constituye prueba válida.

Jurisprudencia sobre correo electrónico

El Tribunal Supremo también ha desarrollado doctrina específica sobre el correo electrónico como prueba:

- STS de 23 de julio de 2020: Reconoció que los correos electrónicos tienen la naturaleza de prueba documental, no meramente de instrumental tecnológica. Esto tiene importantes consecuencias procesales, especialmente para los recursos de casación y suplicación en el orden social.

- STS de 9 de mayo de 2023: Confirmó que el correo electrónico es «prueba documental hábil» a efectos de solicitar la revisión de los hechos probados en suplicación.

Jurisprudencia sobre acceso a correos corporativos

En el ámbito laboral, la STS 489/2018 estableció límites al acceso a los archivos personales telemáticos almacenados en dispositivos corporativos:

- Es necesario que se hayan eliminado previamente las expectativas de privacidad del trabajador (información previa sobre la política de uso de los medios corporativos).

- El acceso debe respetar los límites establecidos por el TEDH (caso Barbulescu II).

- La vulneración de estos requisitos puede determinar la ilicitud de la prueba obtenida.

Tabla resumen de jurisprudencia clave

| Sentencia | Fecha | Doctrina principal |

|---|---|---|

| STS 300/2015 | 19/05/2015 | Cautelas ante prueba digital; necesidad de pericial o testifical si no hay reconocimiento |

| STS 754/2016 | 13/10/2016 | Carga de la prueba de la autenticidad corresponde a quien la aporta |

| STS 375/2018 | 19/07/2018 | Pericial informática otorga plena validez; puede prescindirse si no hay dudas razonables |

| STS 489/2018 | 23/10/2018 | Límites al acceso a archivos personales en dispositivos corporativos |

| STS 332/2019 | 26/06/2019 | Presunción de validez salvo impugnación expresa motivada |

| STS de 23/07/2020 | 23/07/2020 | Correo electrónico como prueba documental |

| STS 534/2021 | 10/06/2021 | Validación de Cellebrite UFED como metodología forense válida |

| STS 777/2022 | 22/09/2022 | No existe presunción de falsedad de la prueba digital |

| STS de 09/05/2023 | 09/05/2023 | Correo electrónico como prueba documental hábil en suplicación |

| STS 116/2025 | 11/02/2025 | Consolidación: capturas no son intrínsecamente inválidas |

Evolución jurisprudencial: de la desconfianza a la normalización

La evolución de la jurisprudencia del Tribunal Supremo sobre la prueba digital muestra una clara tendencia: desde la desconfianza inicial de la STS 300/2015 (que exigía pericial en casi todos los casos) hasta la normalización progresiva actual, donde la prueba digital se acepta con mayor naturalidad siempre que no sea expresamente impugnada de forma motivada.

Sin embargo, esto no significa que el informe pericial haya perdido importancia. Al contrario: en los casos en que la prueba digital sí es impugnada, el informe pericial sigue siendo el instrumento más eficaz —y en muchos casos, el único— para acreditar la autenticidad e integridad de la evidencia. Y dado que cualquier parte procesal astuta impugnará la prueba digital de la otra parte como estrategia defensiva, contar con un informe pericial desde el primer momento sigue siendo la opción más prudente.

La cadena de custodia digital

La cadena de custodia es, sin duda, el concepto que más se repitió durante CIBÉRTICA 2026. Y con razón: es el eslabón más débil y, al mismo tiempo, más importante de todo el proceso de obtención y presentación de prueba digital.

Qué es la cadena de custodia digital

La cadena de custodia es el registro documentado, continuo e ininterrumpido que detalla todas las personas que han tenido acceso a una evidencia digital, las operaciones que se han realizado sobre ella, los lugares donde ha estado almacenada y las fechas y horas de cada una de estas operaciones, desde el momento de la identificación de la evidencia hasta su presentación final en el procedimiento judicial.

Su finalidad es garantizar que la evidencia presentada ante el tribunal es exactamente la misma que fue obtenida originalmente, sin alteraciones, adiciones ni supresiones de ningún tipo.

La norma ISO 27037: el estándar internacional

La norma ISO/IEC 27037:2012 es el estándar internacional de referencia que establece las directrices para la identificación, recopilación, adquisición y preservación de evidencia digital. GlobátiKa Labs hizo especial énfasis en esta norma durante su ponencia en CIBÉRTICA, y es la que rige mi propia práctica profesional como perito informático forense [10].

La ISO 27037 define cuatro fases secuenciales que todo proceso de tratamiento de evidencia digital debe seguir:

Fase 1: Identificación

La primera fase consiste en localizar, identificar y documentar la evidencia digital potencial. Esto implica:

- Inventario de dispositivos y fuentes: Identificar todos los dispositivos electrónicos, medios de almacenamiento y fuentes de datos que puedan contener evidencia relevante para el caso.

- Evaluación de la escena: Determinar las condiciones del entorno (dispositivos encendidos o apagados, conexiones de red activas, presencia de cifrado, etc.) y planificar la estrategia de adquisición más adecuada.

- Priorización: Establecer un orden de adquisición basado en la volatilidad de los datos (los más volátiles primero) y en su relevancia para el caso.

- Documentación fotográfica y escrita: Registrar el estado inicial de los dispositivos y la escena antes de cualquier intervención.

Fase 2: Recopilación (Collection)

La recopilación consiste en la recogida física de los dispositivos y medios que contienen la evidencia digital:

- Embalaje seguro: Los dispositivos deben ser embalados de forma que se eviten daños físicos y electromagnéticos (bolsas antiestáticas, cajas acolchadas, jaulas de Faraday para dispositivos móviles que deben permanecer aislados de la red).

- Etiquetado: Cada dispositivo debe ser etiquetado con un identificador único, la fecha y hora de recopilación, la persona responsable y una descripción del estado del dispositivo.

- Sellado: Los dispositivos deben ser sellados de forma que cualquier apertura o manipulación sea detectable (precintos de seguridad numerados, firma sobre cinta adhesiva, etc.).

- Transporte seguro: El transporte debe realizarse en condiciones que garanticen la integridad física y lógica de los dispositivos.

Fase 3: Adquisición (Acquisition)

La adquisición es la fase técnica central del proceso forense: consiste en crear una copia forense exacta de la evidencia digital original sin alterar el contenido de la fuente [10]:

- Uso de bloqueadores de escritura: Para evitar cualquier modificación accidental del dispositivo original, se utilizan write blockers — dispositivos hardware o software que impiden la escritura en el medio original mientras permiten su lectura.

- Creación de la imagen forense: Se realiza una copia bit a bit (imagen forense) del dispositivo completo, incluyendo espacio no asignado, archivos eliminados y metadatos del sistema de archivos.

- Verificación hash: Inmediatamente después de la adquisición, se calcula el hash criptográfico (SHA-256 o superior) tanto del dispositivo original como de la imagen forense. La coincidencia de ambos hashes demuestra matemáticamente que la copia es idéntica al original.

- Duplicado de seguridad: Se crea al menos una copia adicional de la imagen forense para garantizar la disponibilidad de la evidencia en caso de fallo del medio de almacenamiento.

¿Qué es un hash y por qué es tan importante?

Un hash criptográfico es una función matemática que toma una entrada de cualquier tamaño (un archivo, un disco duro completo) y produce una salida de tamaño fijo (por ejemplo, 64 caracteres hexadecimales en el caso de SHA-256) que actúa como una «huella digital» única e irrepetible del contenido.

La propiedad fundamental del hash es que cualquier cambio, por mínimo que sea —incluso la modificación de un solo bit de información—, genera un valor completamente diferente. Esto permite verificar de forma inequívoca si la evidencia ha sido alterada en algún momento posterior a la adquisición.

Con la tecnología actual, encontrar una colisión SHA-256 (dos entradas diferentes que produzcan el mismo hash) es computacionalmente inviable: requeriría más energía que la que produce el Sol en toda su vida. Es, a efectos prácticos, matemáticamente imposible.

Por eso los tribunales aceptan la verificación hash como prueba suficiente de que la integridad de la evidencia se ha mantenido intacta.

Fase 4: Preservación (Preservation)

La preservación es la fase que se extiende desde la finalización de la adquisición hasta la presentación de la evidencia en el procedimiento judicial, y potencialmente más allá (hasta que se agoten las vías de recurso):

- Almacenamiento seguro: Las imágenes forenses deben almacenarse en medios confiables, en condiciones ambientales adecuadas y con control de acceso.

- Registro de accesos: Cada acceso a la evidencia debe quedar registrado con la fecha, hora, persona, motivo y operaciones realizadas.

- Verificación periódica de integridad: De forma regular, se deben recalcular los hashes de las imágenes forenses y compararlos con los hashes originales para verificar que no se ha producido ninguna alteración.

- Copia de seguridad: Mantener copias de seguridad actualizadas en ubicaciones físicas separadas.

Documentación de la cadena de custodia

La norma ISO 27037 establece que la documentación de la cadena de custodia debe incluir, como mínimo, los siguientes elementos [10]:

| Elemento | Descripción | Ejemplo |

|---|---|---|

| Identificador único | Código inequívoco asignado a cada pieza de evidencia | CASO-2026-0342-EV01 |

| Descripción del elemento | Tipo de dispositivo, marca, modelo, número de serie | iPhone 16 Pro, S/N XXXX |

| Persona responsable | Nombre completo de quien custodia la evidencia en cada momento | Jonathan Izquierdo Molina |

| Fecha y hora | Momento exacto de cada transferencia, acceso o operación | 2026-03-05 14:32:15 CET |

| Ubicación | Lugar donde se encuentra la evidencia | Laboratorio forense, Jaén |

| Estado del elemento | Descripción del estado físico y lógico del dispositivo | Encendido, modo avión activado |

| Operaciones realizadas | Detalle de cada acción ejecutada sobre la evidencia | Extracción lógica con Cellebrite UFED |

| Hash de verificación | Valor hash calculado antes y después de cada operación | SHA-256: 3a7bd3e2c4f8… |

| Firma del custodio | Firma de la persona que entrega y de la que recibe | [Firma] |

Rupturas de la cadena de custodia: causas y consecuencias

La cadena de custodia se considera «rota» cuando existe un período sin documentar en el recorrido de la evidencia, o cuando no se puede garantizar que la evidencia no ha sido accesible a personas no autorizadas. Las causas más frecuentes de ruptura son:

Causas más comunes:

- Falta de documentación inicial: No registrar el estado del dispositivo en el momento de su primera identificación.

- Transferencias no documentadas: Pasar el dispositivo de una persona a otra sin dejar constancia escrita.

- Almacenamiento inseguro: Guardar dispositivos con evidencia en lugares accesibles a terceros no autorizados.

- Ausencia de precintos: No sellar los dispositivos de forma que se pueda detectar una apertura no autorizada.

- No verificar la integridad hash: Omitir la verificación hash después de cada operación sobre la evidencia.

- Retrasos en la adquisición: Dejar pasar tiempo excesivo entre la identificación de la evidencia y su adquisición forense, durante el cual el dispositivo puede haber sido utilizado o modificado.

- Uso del dispositivo original: Encender, utilizar o conectar a red el dispositivo original sin las precauciones forenses adecuadas.

- Intervención de personas no cualificadas: Permitir que personas sin formación forense manipulen los dispositivos o los datos.

Consecuencias de la ruptura:

Las consecuencias de una cadena de custodia rota pueden ser devastadoras para el procedimiento judicial:

- Pérdida de valor probatorio: El juez puede decidir que la evidencia carece de la fiabilidad suficiente para fundamentar una resolución.

- Inadmisión de la prueba: En casos extremos, la ruptura de la cadena de custodia puede llevar al juez a inadmitir la prueba completamente.

- Inversión de la carga de la prueba: La parte que aportó la evidencia con cadena de custodia rota puede verse obligada a demostrar, por otros medios, que la evidencia no ha sido alterada — una prueba diabólica en muchos casos.

- Ventaja procesal para la parte contraria: Una cadena de custodia deficiente es un argumento fácil y efectivo para la impugnación por parte del adversario procesal.

Regla de oro de la cadena de custodia

Si no está documentado, no existe. En el ámbito de la evidencia digital, la documentación no es un complemento: es parte constitutiva de la prueba misma. Un disco duro con información valiosísima pero sin documentación de cadena de custodia es, jurídicamente, poco más que un peso de papel.

Errores que invalidan la prueba digital

Como perito informático forense, el apartado de CIBÉRTICA que más resonó con mi experiencia diaria fue el dedicado a los errores frecuentes que invalidan pruebas digitales. A lo largo de mi práctica profesional, he visto repetirse los mismos errores una y otra vez, con consecuencias que van desde la pérdida de eficacia probatoria hasta la nulidad absoluta de la prueba.

Estos son los errores más habituales, ordenados por frecuencia e impacto:

Error 1: capturas de pantalla sin certificación forense

Frecuencia: muy alta | Impacto: alto

Es el error más extendido y el que CIBÉRTICA abordó con mayor detalle. Una captura de pantalla de un mensaje de WhatsApp, un correo electrónico, una publicación en redes sociales o cualquier otro contenido digital no demuestra absolutamente nada por sí misma.

Por qué es un error:

- La captura puede haber sido editada con cualquier herramienta de edición de imagen (Photoshop, GIMP, Paint, incluso las herramientas de edición del propio móvil).

- No contiene metadatos fiables que permitan verificar su origen, fecha o integridad.

- No existe forma de vincular la captura con el dispositivo original donde se encontraba el contenido.

- El Tribunal Supremo ha reiterado que «la posibilidad de una manipulación forma parte de la realidad de las cosas» (STS 300/2015).

La solución: La certificación de mensajería mediante herramientas forenses que generan un acta con hash, fecha y hora verificable, vinculada al dispositivo original mediante una extracción forense documentada. Es la diferencia entre presentar una fotocopia sin firmar y un documento notarial.

Error 2: reenvío de correos electrónicos como prueba

Frecuencia: alta | Impacto: alto

Reenviar un correo a tu abogado y presentar ese reenvío como prueba es otro error clásico que veo con frecuencia alarmante.

Por qué es un error:

- El reenvío modifica las cabeceras del mensaje original, alterando información técnica crucial.

- Cambia la dirección IP de origen aparente.

- Modifica las marcas de tiempo (timestamps) del servidor.

- Altera la ruta de servidores (campo Received).

- Puede cambiar la codificación del contenido.

- El destinatario del reenvío se convierte en el nuevo «origen» desde la perspectiva de las cabeceras.

- Es técnicamente posible fabricar un reenvío que contenga un mensaje que nunca existió.

La solución: Un análisis de comunicaciones forense que trabaje con el mensaje original en el buzón del remitente o del destinatario, extrayendo las cabeceras completas y verificando su autenticidad mediante análisis técnico (SPF, DKIM, DMARC, registros de servidor).

Error 3: extraer información del dispositivo sin autorización judicial (en procedimientos penales)

Frecuencia: media | Impacto: crítico

En procedimientos penales, acceder al contenido de un dispositivo electrónico sin autorización judicial puede suponer la nulidad de pleno derecho de toda la prueba obtenida, con independencia de lo relevante o incriminatoria que sea.

Por qué es un error:

- El artículo 588 sexies a de la LECrim es taxativo: se requiere autorización judicial motivada para el registro de dispositivos de almacenamiento masivo de información [7].

- La Circular 5/2019 de la Fiscal General del Estado desarrolla esta regulación y establece criterios para su aplicación práctica.

- La nulidad afecta no solo a la prueba directa, sino también a toda la prueba derivada (doctrina del fruto del árbol envenenado).

- Ni siquiera el consentimiento del investigado exime de la necesidad de autorización judicial en todos los supuestos.

La solución: Siempre solicitar autorización judicial previa. En caso de urgencia, la LECrim permite que la Policía Judicial actúe bajo determinadas condiciones, pero con obligación de comunicar al juez en 24 horas.

Error 4: no documentar la cadena de custodia

Frecuencia: alta | Impacto: alto

Si entre el momento en que se obtiene la evidencia y el momento en que se presenta en el juzgado no existe un registro documentado de quién ha tenido acceso al dispositivo o archivo, la cadena de custodia se considera rota.

Por qué es un error:

- Sin cadena de custodia documentada, es imposible demostrar que la evidencia no ha sido manipulada.

- Cualquier abogado mínimamente competente impugnará una prueba sin cadena de custodia.

- El juez pierde toda confianza en la fiabilidad de la evidencia.

- No se puede reproducir el proceso de obtención de la evidencia para verificación independiente.

La solución: Documentar exhaustivamente todo el recorrido de la evidencia desde el primer momento. Si eres un particular, la mejor opción es contactar inmediatamente con un perito informático que se encargue de la documentación profesional.

Error 5: tardar demasiado en preservar la evidencia

Frecuencia: muy alta | Impacto: variable (puede ser crítico)

Las pruebas digitales son por naturaleza volátiles. Un mensaje de WhatsApp puede borrarse, una publicación en redes sociales puede eliminarse, un servidor puede dejar de estar disponible, las copias de seguridad se rotan, los registros de acceso tienen períodos de retención limitados.

Por qué es un error:

- Cuanto más tiempo pasa, más probable es que la evidencia desaparezca o se modifique.

- Los proveedores de servicios (Google, Meta, Microsoft) tienen políticas de retención limitada: los datos pueden ser eliminados automáticamente pasado un plazo.

- El propio uso del dispositivo puede sobrescribir datos relevantes (mensajes eliminados, archivos temporales, etc.).

- Los registros de logs de sistema se rotan periódicamente.

La solución: Actuar en las primeras 24-48 horas tras detectar la necesidad de preservar la evidencia. CIBÉRTICA insistió en que la preservación preventiva siempre es más eficaz y menos costosa que intentar recuperar evidencia que ya se ha perdido.

Error 6: modificar el dispositivo original antes de la extracción forense

Frecuencia: alta | Impacto: alto

Encender un teléfono móvil, abrir aplicaciones, navegar por los mensajes, conectarlo a WiFi o a un cargador, o instalar actualizaciones: cualquiera de estas acciones modifica el estado del dispositivo y puede alterar o destruir evidencia.

Por qué es un error:

- Encender un smartphone activa procesos en segundo plano que modifican archivos temporales, registros y bases de datos internas.

- Conectar a internet permite que se ejecuten sincronizaciones remotas, borrados remotos (remote wipe) o actualizaciones que modifiquen el contenido.

- Las aplicaciones de mensajería pueden sincronizar y eliminar mensajes pendientes de borrado.

- Se alteran los metadatos de acceso del sistema de archivos.

La solución: Activar inmediatamente el modo avión si el dispositivo está encendido. Si está apagado, no encenderlo. Entregar el dispositivo al perito informático lo antes posible para que realice la extracción forense con las garantías adecuadas (write blocker, jaula de Faraday, etc.).

Error 7: utilizar herramientas no forenses para la extracción de datos

Frecuencia: media | Impacto: alto

Extraer datos de un dispositivo utilizando métodos no forenses (copia simple de archivos, exportación desde la aplicación, backup estándar de iCloud o Google Drive) no garantiza la integridad ni la completitud de la evidencia.

Por qué es un error:

- Las copias no forenses no incluyen espacio no asignado ni archivos eliminados.

- No se genera verificación hash automática.

- No se documentan los metadatos del sistema de archivos de forma completa.

- La defensa puede argumentar que la extracción no fue rigurosa y que la evidencia puede haber sido alterada en el proceso.

La solución: Utilizar herramientas forenses validadas (Cellebrite UFED, Oxygen Forensic Detective, FTK Imager, EnCase) que generan imágenes forenses verificadas con hash y documentación de cadena de custodia.

Error 8: presentar mensajes reenviados o capturas de conversaciones sin contexto completo

Frecuencia: alta | Impacto: medio-alto

Presentar capturas parciales de conversaciones, omitiendo mensajes anteriores o posteriores que proporcionan contexto, es un error que puede invalidar la prueba o, peor aún, generar una impresión falsa ante el tribunal.

Por qué es un error:

- Las capturas parciales pueden ser consideradas manipulación por omisión.

- El contexto es esencial para la correcta interpretación de cualquier mensaje.

- La parte contraria puede aportar la conversación completa, dejando en evidencia la parcialidad de las capturas.

- El juez puede desconfiar de toda la prueba aportada si detecta que se han omitido partes deliberadamente.

La solución: Siempre presentar la conversación completa, o al menos un contexto suficiente que permita al juez valorar adecuadamente el contenido. La extracción forense obtiene la conversación íntegra, eliminando este problema.

Error 9: no verificar la autenticidad de la evidencia de origen web

Frecuencia: media | Impacto: medio-alto

Las páginas web, publicaciones en redes sociales y contenido online pueden ser modificados o eliminados en cualquier momento. Una simple impresión de una página web o una captura de pantalla de un perfil de red social no garantiza que el contenido existió realmente tal como se muestra.

Por qué es un error:

- El contenido web es inherentemente efímero y modificable.

- Es técnicamente sencillo crear páginas web falsas indistinguibles de las originales.

- Las redes sociales permiten editar y eliminar publicaciones.

- Sin un certificado de contenido web con sello de tiempo, no se puede demostrar cuándo existió el contenido ni que era exactamente como se presenta.

La solución: Utilizar herramientas de certificación de contenido web que generan un acta notarial digital con sello de tiempo, hash y captura completa del contenido incluyendo código fuente, cabeceras HTTP y certificado SSL del servidor.

Error 10: obtener pruebas vulnerando el secreto de las comunicaciones

Frecuencia: baja | Impacto: crítico

Interceptar comunicaciones ajenas sin autorización judicial —ya sea instalando aplicaciones espía, accediendo a cuentas de correo o mensajería sin consentimiento, o utilizando técnicas de man-in-the-middle— constituye un delito tipificado en el artículo 197 del Código Penal y genera la nulidad absoluta de la prueba obtenida.

Por qué es un error:

- Es un delito con penas de prisión (art. 197 CP).

- La prueba obtenida es nula de pleno derecho.

- Todo lo derivado de esa prueba ilícita es igualmente nulo.

- Quien obtiene la prueba de esta forma pasa de víctima a imputado.

La solución: Nunca acceder a comunicaciones ajenas sin autorización. Existen vías legales para obtener la información necesaria: requerimientos judiciales a los proveedores de servicios, medidas cautelares de aseguramiento de prueba, y obtención de evidencia propia sin necesidad de acceder a las comunicaciones del otro.

Error 11: no distinguir entre datos de tráfico y datos de contenido

Frecuencia: media | Impacto: medio

En el ámbito penal, existe una distinción crucial entre datos de tráfico (quién comunicó con quién, cuándo, desde dónde) y datos de contenido (qué se dijo en la comunicación). Cada tipo de dato tiene un régimen de obtención diferente, y confundirlos puede generar problemas procesales.

Error 12: no considerar la jurisdicción del proveedor de servicios

Frecuencia: media | Impacto: medio-alto

Cuando la evidencia digital está alojada en servidores de empresas extranjeras (Google en EE.UU., Meta en Irlanda, etc.), es necesario seguir los procedimientos de cooperación judicial internacional o, próximamente, utilizar las órdenes europeas de producción y conservación del Reglamento e-Evidence.

Error 13: certificados digitales expirados o no válidos

Frecuencia: baja | Impacto: medio

Utilizar certificados digitales expirados o no reconocidos para firmar documentos o evidencias puede comprometer su validez ante el tribunal.

Error 14: no preservar los metadatos

Frecuencia: alta | Impacto: medio-alto

Los metadatos de los archivos digitales (fecha de creación, última modificación, autor, dispositivo, datos EXIF de fotografías, etc.) son a menudo tan importantes como el propio contenido del archivo. Perderlos o alterarlos reduce significativamente el valor probatorio de la evidencia.

Error 15: confiar en la marca de tiempo del dispositivo

Frecuencia: media | Impacto: medio

La fecha y hora de un dispositivo electrónico pueden ser modificadas manualmente por el usuario. Confiar ciegamente en el timestamp del dispositivo sin verificación independiente es un error que puede ser explotado por la parte contraria.

La solución: Contrastar las marcas de tiempo del dispositivo con fuentes independientes: registros de servidores, timestamps de proveedores de servicios, datos de geolocalización con marca temporal, o sellado de tiempo por tercero de confianza.

Error 16: presentar evidencia de apps de mensajería sin extracción del dispositivo original

Frecuencia: muy alta | Impacto: alto

Muchas personas intentan presentar como prueba conversaciones de WhatsApp obtenidas desde WhatsApp Web, backups de Google Drive o exportaciones desde la propia app. Estos métodos no proporcionan las mismas garantías que una extracción forense del dispositivo físico.

Por qué es un error:

- WhatsApp Web es una extensión del teléfono, no una fuente independiente.

- Los backups pueden estar incompletos o haber sido manipulados.

- Las exportaciones desde la app omiten metadatos relevantes.

- Solo la extracción forense del dispositivo original proporciona la base de datos SQLite completa con todos los metadatos (metadatos de WhatsApp).

Error 17: no considerar la evidencia contraforense

Frecuencia: baja | Impacto: alto

Las técnicas antiforenses (borrado seguro, cifrado, esteganografía, uso de VPN y Tor, aplicaciones de mensajería efímera) son cada vez más habituales. No considerar la posibilidad de que la parte contraria haya empleado estas técnicas puede llevar a conclusiones incompletas o erróneas en el informe pericial.

Atención abogados y particulares en Jaén

Si estás involucrado en un procedimiento judicial donde necesitas aportar pruebas digitales (mensajes, correos, publicaciones, transacciones online), no esperes a que el juez te pida aclaraciones. Contacta con un perito informático antes de presentar la prueba. Un informe pericial preventivo puede marcar la diferencia entre ganar y perder el caso.

Los errores descritos anteriormente son precisamente los que veo con mayor frecuencia en mi práctica en los juzgados de Jaén y provincia. En la mayoría de los casos, son perfectamente evitables con asesoramiento profesional previo.

Metodología forense para prueba válida

El proceso de análisis forense digital no es un acto único: es un proceso metodológico estructurado en fases secuenciales, cada una con sus propios protocolos, herramientas y requisitos de documentación. CIBÉRTICA 2026 dedicó varias sesiones a explicar esta metodología, y la expongo aquí de forma completa porque considero que es información esencial tanto para abogados como para cualquier persona que necesite presentar pruebas digitales en un procedimiento judicial.

Las 10 fases del proceso forense digital

Fase 1 — Recepción y evaluación del encargo

Todo proceso forense comienza con la recepción del encargo, que puede proceder de un particular, un abogado, una empresa o un órgano judicial. En esta fase:

- Se define el objeto del peritaje: qué preguntas concretas debe responder el análisis.

- Se evalúa la viabilidad técnica: ¿es posible obtener la evidencia solicitada con los medios disponibles?

- Se identifica el marco legal aplicable: ¿se trata de un procedimiento civil, penal, laboral, contencioso? Cada uno tiene requisitos diferentes.

- Se acuerdan las condiciones del encargo: alcance, plazos, costes, forma de entrega de los dispositivos.

- Se emite un presupuesto detallado con las fases del trabajo y los entregables esperados.

Fase 2 — Identificación de la evidencia

La segunda fase consiste en identificar todas las fuentes potenciales de evidencia digital relevantes para el caso:

- Dispositivos físicos: ordenadores, portátiles, smartphones, tablets, discos duros externos, memorias USB, tarjetas de memoria, servidores, NAS, drones, dispositivos GPS, cámaras de vigilancia.

- Fuentes en la nube: cuentas de correo electrónico, almacenamiento cloud (Google Drive, OneDrive, Dropbox, iCloud), redes sociales, plataformas de mensajería.

- Fuentes de red: registros de servidores web, registros de firewall, capturas de tráfico de red, registros DNS.

- Fuentes auxiliares: registros de acceso físico, sistemas de videovigilancia, registros de telefonía.

Se prioriza la adquisición según la volatilidad de los datos (Orden de Volatilidad de RFC 3227):

- Memoria RAM (la más volátil)

- Caché del procesador

- Tablas de enrutamiento, caché ARP

- Archivos temporales

- Disco duro / almacenamiento persistente

- Registros de log remotos

- Configuración física y topología de red

- Medios de archivo (la menos volátil)

Fase 3 — Preservación y aseguramiento

Antes de la adquisición, es imprescindible asegurar la evidencia para evitar su alteración o destrucción:

- Aislamiento de red: Activar modo avión en dispositivos móviles; desconectar cables de red en ordenadores; utilizar jaulas de Faraday si es necesario.

- Documentación del estado: Fotografiar el estado de los dispositivos, las pantallas visibles, las conexiones, el entorno físico.

- Embalaje y etiquetado: Siguiendo los protocolos de la ISO 27037.

- Inicio del registro de cadena de custodia: A partir de este momento, todo debe quedar documentado.

Fase 4 — Adquisición forense

La adquisición es el acto técnico de crear una copia exacta de la evidencia digital. Los métodos de adquisición varían según el tipo de dispositivo:

Dispositivos de almacenamiento (discos duros, SSD, USB):

- Conexión mediante write blocker hardware para impedir escritura accidental.

- Creación de imagen forense bit a bit (formato DD, E01, AFF).

- Cálculo de hash SHA-256 del original y de la imagen.

- Verificación de coincidencia de hashes.

- Herramientas: FTK Imager, EnCase, dd (Linux).

Dispositivos móviles:

- Extracción mediante herramientas especializadas.

- Tres niveles de extracción:

- Lógica: Accede a los datos a través del API del sistema operativo. Obtiene contactos, mensajes, llamadas, calendario.

- Sistema de archivos: Accede al sistema de archivos completo del dispositivo. Obtiene datos de aplicaciones, bases de datos, archivos de configuración.

- Física: Volcado bit a bit de la memoria flash del dispositivo. Obtiene todo lo anterior más datos eliminados, espacio no asignado y metadatos del sistema de archivos.

- Herramientas: Cellebrite UFED, Oxygen Forensic Detective, MSAB XRY, Magnet AXIOM.

Fuentes en la nube:

- Adquisición mediante APIs oficiales de los proveedores.

- Exportación completa de datos (Google Takeout, Facebook DYI, Apple Data & Privacy).

- Captura forense de sesión web con documentación de hashes.

- Siempre con la autorización legal pertinente.

Tráfico de red:

- Captura de paquetes con Wireshark o tcpdump.

- Registro de flujos de red (NetFlow/IPFIX).

- Captura de registros DNS.

Fase 5 — Examen (examination)

El examen consiste en procesar la evidencia adquirida para extraer la información relevante:

- Montaje de imágenes forenses: Las imágenes se montan en modo de solo lectura para su exploración.

- Indexación: Se crea un índice de todo el contenido de la imagen para permitir búsquedas rápidas.

- Extracción de artefactos: Se extraen los elementos relevantes: archivos, correos, mensajes, registros de navegación, metadatos, eventos del sistema, etc.

- Recuperación de datos eliminados: Se buscan y recuperan archivos eliminados, datos en espacio no asignado y fragmentos de archivos parcialmente sobrescritos.

- Descifrado: Si la evidencia incluye datos cifrados, se aplican las técnicas disponibles para su descifrado (con autorización legal).

- Herramientas: Autopsy, EnCase, X-Ways Forensics, Magnet AXIOM.

Fase 6 — Análisis

El análisis es la fase intelectual del proceso: la interpretación técnica de los datos extraídos para responder a las preguntas planteadas en el encargo:

- Análisis temporal: Construcción de una línea temporal (timeline) de eventos basada en metadatos, registros y marcas de tiempo.

- Análisis relacional: Identificación de conexiones entre personas, dispositivos, cuentas y eventos.

- Análisis de contenido: Examen del contenido de archivos, mensajes y comunicaciones relevantes.

- Análisis de metadatos: Interpretación de los metadatos de archivos para determinar autoría, fechas de creación y modificación, dispositivos utilizados, etc.

- Análisis de autenticidad: Verificación de que la evidencia no ha sido manipulada o fabricada, mediante análisis de metadatos internos, consistencia de timestamps, verificación de firmas digitales y otros indicadores técnicos.

Fase 7 — Documentación y elaboración del informe pericial

El resultado del análisis se plasma en un informe pericial informático que debe cumplir requisitos tanto técnicos como procesales:

Estructura del informe:

Sección Contenido Identificación del perito Datos profesionales, titulación, experiencia, número de colegiado (si procede) Objeto del peritaje Descripción precisa de las cuestiones que se pretende resolver Antecedentes Contexto del caso proporcionado por el solicitante Evidencia analizada Listado detallado de todos los dispositivos, archivos y datos analizados Metodología Descripción de herramientas, técnicas y estándares aplicados (ISO 27037, guías NIST) Cadena de custodia Documentación completa del recorrido de la evidencia Resultados y hallazgos Exposición objetiva de los hechos técnicos encontrados Conclusiones Respuesta técnica a las preguntas del encargo, expresadas de forma comprensible para un juez Anexos técnicos Volcados, logs, hashes, capturas verificadas, código fuente del análisis El informe debe ser:

- Objetivo: Presenta hechos técnicos, no opiniones subjetivas.

- Comprensible: Escrito para un juez no especializado, sin jerga técnica innecesaria.

- Reproducible: Cualquier otro perito debe poder verificar las conclusiones siguiendo la misma metodología.

- Completo: Incluye tanto los hallazgos favorables como los desfavorables para la parte que encarga el peritaje.

Fase 8 — Revisión y control de calidad

Antes de la entrega del informe, se realiza una revisión exhaustiva:

- Verificación de que todas las conclusiones están respaldadas por evidencia documentada.

- Comprobación de la coherencia interna del informe.

- Verificación de hashes y referencias cruzadas.

- Revisión de la redacción y claridad expositiva.

- Comprobación de que la cadena de custodia está completa y documentada.

Fase 9 — Entrega y presentación

El informe se entrega al solicitante (parte, abogado o juzgado) junto con los anexos técnicos y la documentación de cadena de custodia. En esta fase:

- Se explican las conclusiones al abogado o a la parte para que pueda integrar el informe en su estrategia procesal.

- Se prepara la presentación del informe para su aportación al procedimiento judicial en los plazos procesales correspondientes.

Fase 10 — Ratificación en juicio oral

Si el juez lo requiere o cualquiera de las partes lo solicita (art. 347 LEC), el perito debe ratificar su informe en el acto del juicio oral:

- Confirmar la autoría y el contenido íntegro del informe.

- Exponer las conclusiones de forma oral, clara y comprensible.

- Responder a las preguntas de ambas partes y del juez.

- Defender las conclusiones ante posibles objeciones, contra-pericias o contrainforme pericial.

- Aclarar conceptos técnicos que el juez o las partes no comprendan.

La ratificación es un momento crucial: un informe técnicamente impecable puede perder valor si el perito no es capaz de explicarlo y defenderlo con solvencia en el juicio oral.

Herramientas forenses de referencia

CIBÉRTICA 2026 dedicó una sección completa a las herramientas forenses utilizadas actualmente en el peritaje informático profesional. GlobátiKa Labs y otros ponentes presentaron el estado del arte en adquisición y análisis de evidencia digital:

| Herramienta | Función principal | Tipo | Estándar / Validación |

|---|---|---|---|

| Cellebrite UFED | Extracción forense de dispositivos móviles (lógica, filesystem, física) | Comercial | ISO 27037, NIST SP 800-101, validada judicialmente (STS 534/2021) |