· Jonathan Izquierdo · Técnico ·

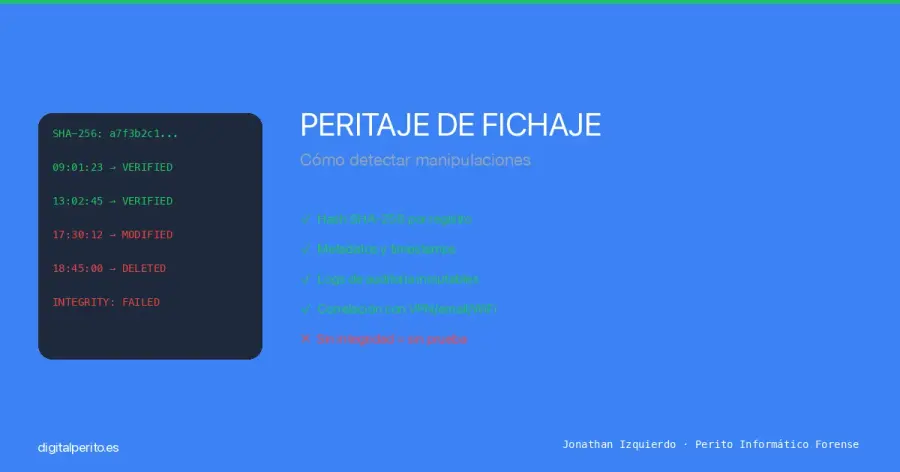

Peritaje de fichaje: cómo un perito detecta manipulaciones

Guía técnica forense para detectar manipulaciones en registros de fichaje: hash SHA-256, metadatos, logs y jurisprudencia española aplicable.

En el 34 % de las inspecciones de trabajo realizadas en España durante 2024, la Inspección de Trabajo y Seguridad Social (ITSS) detectó anomalías en los registros de jornada. No hablamos de errores menores: registros que aparecen y desaparecen, fichajes creados retroactivamente en bloque, o jornadas de 12 horas que misteriosamente figuran como 8 en el sistema. Pero ¿cómo distingue un tribunal un registro legítimo de uno manipulado? ¿Qué busca exactamente un perito informático forense cuando analiza una base de datos de fichajes? La respuesta está en la pericia informática forense, y en este artículo voy a explicarte, paso a paso, cada técnica que utilizo para detectar manipulaciones en sistemas de registro de jornada.

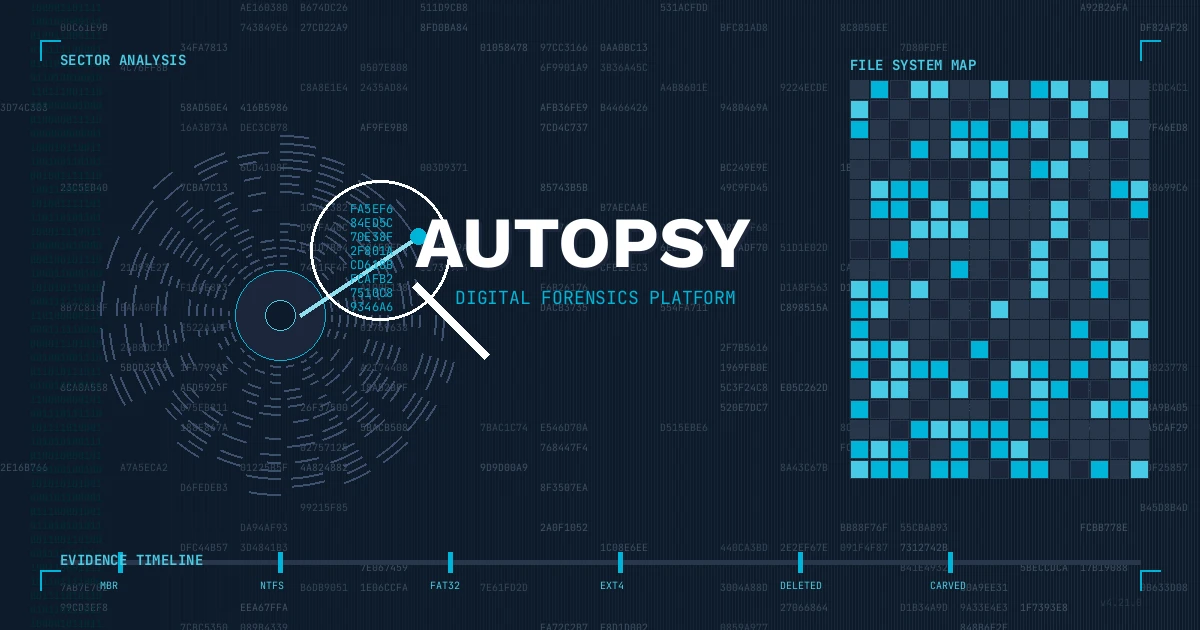

Tras más de una década como perito informático forense, he analizado sistemas de fichaje de todo tipo: desde hojas de cálculo Excel hasta aplicaciones móviles con geolocalización, pasando por sistemas biométricos y plataformas con integridad criptográfica. En cada caso, la pregunta fundamental es la misma: ¿se puede demostrar que los datos no han sido alterados? Y la respuesta depende de la arquitectura técnica del sistema, de sus logs de auditoría y, sobre todo, de la presencia o ausencia de mecanismos criptográficos de integridad.

Este artículo es la guía más completa que encontrarás en español sobre peritaje informático de registros de fichaje. Cubre desde los fundamentos jurídicos (qué dice el Tribunal Supremo y el TJUE) hasta las técnicas forenses más avanzadas (hash criptográfico, análisis de metadatos, correlación con múltiples fuentes), pasando por la jurisprudencia real aplicable, las herramientas que utilizo como perito y los requisitos que debe cumplir un sistema de fichaje para ser admisible como prueba digital en juicio. Si eres abogado laboralista, responsable de RRHH, trabajador en disputa con tu empresa o simplemente quieres entender cómo funciona la pericia informática en el ámbito laboral, aquí encontrarás las respuestas.

TL;DR — Lo que un perito busca en tu fichaje

Los 6 elementos clave de un análisis forense de fichaje

| Elemento | Qué analiza el perito | Resultado esperado |

|---|---|---|

| Hashes criptográficos | ¿Cada registro tiene firma SHA-256 verificable? | Hash recalculado = hash almacenado |

| Metadatos | ¿Las fechas de creación coinciden con las de registro? | Timestamp creación ≈ hora fichaje |

| Logs de auditoría | ¿Son inmutables o se pueden borrar? | INSERT-only, sin gaps en secuencia |

| Cadena de custodia | ¿El sistema genera reportes admisibles en juicio? | PDF firmado con evidencia contextual |

| Correlación | ¿Los fichajes coinciden con VPN, emails, WiFi? | Consistencia entre todas las fuentes |

| Patrones estadísticos | ¿Los datos muestran regularidad sospechosa? | Distribución natural, no artificial |

Sin integridad forense verificable, el registro de fichaje pierde su valor como prueba digital en un procedimiento judicial. Y esto no es una opinión: es lo que establece la doctrina del Tribunal Supremo desde la sentencia STS 1161/2024.

1. El registro de jornada como prueba digital

El registro de jornada dejó de ser una mera formalidad administrativa el 12 de mayo de 2019, cuando entró en vigor el Real Decreto-ley 8/2019. Desde entonces, toda empresa está obligada a registrar la jornada diaria de cada trabajador, incluyendo hora de inicio y finalización. Pero lo que muchos ignoran es que ese registro, en el momento en que se aporta a un procedimiento judicial, se convierte en una prueba digital sujeta a requisitos de admisibilidad específicos.

1.1 Naturaleza jurídica del registro de fichaje

El registro de jornada tiene una naturaleza dual que genera confusión tanto en empresas como en trabajadores:

Como obligación administrativa, el artículo 34.9 del Estatuto de los Trabajadores exige que la empresa garantice «el registro diario de jornada, que deberá incluir el horario concreto de inicio y finalización de la jornada de trabajo de cada persona trabajadora». El incumplimiento puede conllevar sanciones de 751 a 7.500 euros por infracción grave (artículo 7.5 de la LISOS).

Como prueba digital, cuando ese registro se presenta ante un juzgado de lo social, entra en juego el artículo 382 de la Ley de Enjuiciamiento Civil, que regula la prueba por instrumentos electrónicos. Ya no basta con presentar un listado: hay que demostrar que los datos son auténticos, íntegros y no han sido manipulados.

Esta dualidad explica por qué un sistema de fichaje que cumple con la obligación legal puede, sin embargo, ser inútil como prueba en un juicio. Cumplir la ley y generar evidencia forense no son lo mismo.

1.2 Requisitos de admisibilidad en juzgados de lo social

Para que un registro de fichaje sea admitido como prueba en un procedimiento laboral, debe cumplir cuatro requisitos fundamentales:

- Autenticidad: Debe poder demostrarse que los datos provienen efectivamente del sistema de fichaje de la empresa y no han sido fabricados.

- Integridad: Los datos no deben haber sido alterados desde su generación. Aquí es donde el hash criptográfico se convierte en pieza clave.

- Fiabilidad del sistema: El sistema que generó los datos debe ser técnicamente fiable. Un Excel compartido en red no cumple este requisito.

- Cadena de custodia: Debe documentarse quién ha tenido acceso a los datos, cuándo y con qué finalidad, desde su generación hasta su presentación en juicio.

Cuando alguno de estos requisitos falla, la contraparte puede impugnar la prueba. Y si no hay un informe pericial que respalde la integridad del sistema, el juez tiene motivos de sobra para desestimar el registro como prueba.

1.3 La doctrina del Tribunal Supremo: «objetivo, fiable y accesible»

La Sentencia del Tribunal Supremo 1161/2024, de 24 de septiembre, estableció un estándar claro para los sistemas de registro de jornada. El TS exige que el sistema sea:

- Objetivo: No puede depender de la voluntad unilateral de una de las partes. Un sistema donde el administrador puede modificar registros sin dejar rastro no es objetivo.

- Fiable: Debe ofrecer garantías técnicas de que los datos registrados reflejan la realidad. La fiabilidad se mide en términos de integridad de datos, trazabilidad de modificaciones y resistencia a la manipulación.

- Accesible: El trabajador debe poder consultar sus registros. Un sistema al que solo accede la empresa incumple este requisito.

Esta sentencia ha marcado un antes y un después en los peritajes de fichaje. Antes de ella, muchos jueces aceptaban cualquier listado impreso como prueba suficiente. Ahora, la exigencia de fiabilidad técnica abre la puerta a que un perito informático evalúe la robustez del sistema.

Además, la STS 410/2024, de 5 de marzo, reforzó que el registro de jornada no puede ser utilizado por la empresa para modificar unilateralmente las condiciones laborales. Es decir, el registro documenta la realidad, no la crea.

1.4 STJUE Deutsche Bank (C-55/18) y su impacto en España

El 14 de mayo de 2019, el Tribunal de Justicia de la Unión Europea dictó la sentencia que catalizó la normativa española. En el asunto C-55/18 (Federación de Servicios de Comisiones Obreras contra Deutsche Bank SAE), el TJUE estableció que:

«Los Estados miembros deben imponer a los empresarios la obligación de implantar un sistema objetivo, fiable y accesible que permita computar la jornada laboral diaria realizada por cada trabajador.»

La clave está en la palabra «sistema»: no basta con anotar las horas. Debe existir un sistema técnico con garantías. El TJUE no especificó qué tipo de sistema (dejando margen a cada Estado), pero los tres adjetivos —objetivo, fiable, accesible— se han convertido en el test jurídico que aplican los tribunales españoles.

Desde la perspectiva forense, estos tres adjetivos se traducen en requisitos técnicos concretos:

| Requisito TJUE | Traducción técnica | Verificación forense |

|---|---|---|

| Objetivo | Sin capacidad de modificación unilateral | Logs de auditoría inmutables |

| Fiable | Integridad criptográfica de los datos | Hash SHA-256 verificable por registro |

| Accesible | Consulta disponible para el trabajador | Portal de empleado o exportación |

1.5 Cronología legal del registro de jornada en España

Para situar el contexto, es útil repasar la evolución normativa y jurisprudencial:

| Fecha | Hito | Impacto |

|---|---|---|

| 2019, 14 mayo | STJUE C-55/18 (Deutsche Bank) | Obliga a implantar sistema «objetivo, fiable y accesible» |

| 2019, 12 mayo | RD-ley 8/2019 entra en vigor | Obligación legal de registro diario de jornada en España |

| 2019-2023 | Periodo de adaptación | Empresas implementan sistemas heterogéneos (papel, Excel, apps) |

| 2023 | AEPD restringe fichaje biométrico | Huella dactilar y reconocimiento facial requieren DPIA |

| 2024, 5 marzo | STS 410/2024 | Registro no modifica condiciones laborales unilateralmente |

| 2024, 24 sept | STS 1161/2024 | Exige fiabilidad técnica, trazabilidad y protección de datos |

| 2024, TSJ Madrid | Rec. 6489/2024 | Cuaderno manuscrito invierte carga de prueba |

| 2025 | Anteproyecto reducción jornada | Refuerza obligaciones de registro con sanciones incrementadas |

| 2026, enero | Sentencia hora extra por móvil | Responder llamadas fuera de horario = tiempo de trabajo |

Esta cronología muestra una tendencia clara hacia la exigencia de mayor rigor técnico en los sistemas de registro. Lo que era aceptable en 2019 (un Excel compartido) ya no lo es en 2026 a la luz de la jurisprudencia más reciente.

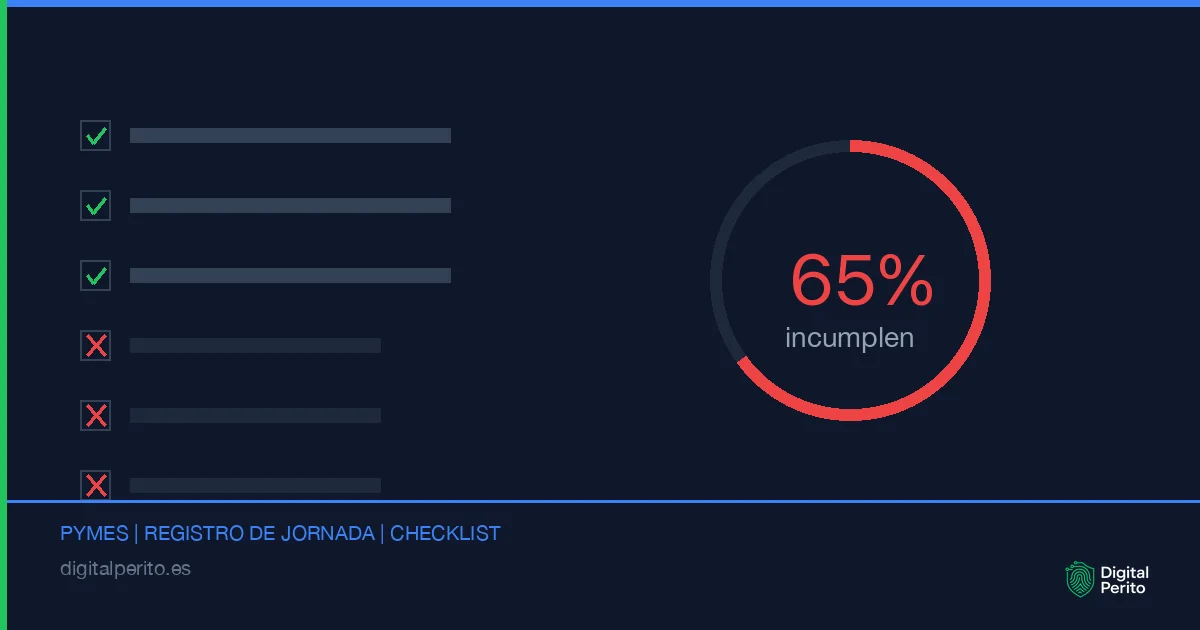

1.6 Diferencia entre registro obligatorio y prueba digital

Es fundamental entender que cumplir con la obligación de registrar la jornada no equivale a disponer de una prueba digital válida. Son dos planos distintos:

El registro obligatorio (artículo 34.9 ET) solo exige que exista un registro con hora de inicio y fin. No dice nada sobre hashes, logs de auditoría ni cadena de custodia. Una empresa puede cumplir perfectamente con esta obligación usando una hoja de cálculo compartida en Google Drive.

La prueba digital (artículo 382 LEC) exige autenticidad, integridad, fiabilidad y cadena de custodia. La hoja de cálculo anterior, si se impugna, difícilmente superará un análisis pericial porque carece de trazabilidad y cualquier usuario con acceso puede modificarla sin dejar rastro.

La consecuencia práctica es directa: una empresa puede estar cumpliendo la ley y, al mismo tiempo, ser incapaz de defender sus registros ante un tribunal. Y un trabajador puede tener razón sobre sus horas extras pero carecer de evidencia digital sólida para demostrarlo.

2. Tipos de sistemas de fichaje y sus vulnerabilidades

No todos los sistemas de fichaje ofrecen las mismas garantías. Desde el punto de vista forense, la pregunta clave es: ¿qué tan fácil es manipular los datos sin dejar rastro? La respuesta varía enormemente según la tecnología empleada.

2.1 Registro en papel: manipulación trivial

El registro en papel sigue siendo más común de lo que cabría esperar. Según datos de la ITSS, aproximadamente un 15 % de las empresas inspeccionadas en 2024 seguían utilizando registros manuales en papel.

Desde la perspectiva forense, el papel presenta vulnerabilidades insalvables:

- Sin trazabilidad: No hay forma de saber cuándo se escribió realmente cada anotación. Un registro «completado» retroactivamente la noche antes de una inspección es indistinguible de uno rellenado día a día.

- Sin integridad: Cualquiera puede tachar, sobrescribir o añadir anotaciones.

- Sin control de acceso: No hay logs de quién accedió al registro ni cuándo.

- Análisis pericial limitado: Un perito calígrafo puede analizar la tinta y la presión del trazo, pero las técnicas forenses digitales no son aplicables.

El único escenario donde un registro en papel tiene peso probatorio es cuando ambas partes —empresa y trabajador— firman cada registro diariamente. Aun así, la manipulación retroactiva con firmas falsificadas sigue siendo posible.

2.2 Excel y hojas de cálculo: sin trazabilidad real

Las hojas de cálculo (Excel, Google Sheets, LibreOffice Calc) son probablemente el sistema más utilizado en pymes españolas. Y también uno de los más vulnerables.

Vulnerabilidades críticas del Excel como sistema de fichaje:

- Modificación sin rastro: Cualquier usuario con acceso al archivo puede modificar cualquier celda. Excel no genera logs de auditoría por defecto.

- Metadatos manipulables: La fecha de «última modificación» del archivo cambia con cada edición, pero no identifica qué celdas se modificaron ni quién lo hizo.

- Versiones sobrescribibles: Aunque Office 365 y Google Sheets ofrecen historial de versiones, este historial puede desactivarse o purgarse por el administrador.

- Sin hash de integridad: No existe un mecanismo nativo para verificar que los datos no han sido alterados.

Lo que un perito puede detectar en un Excel:

A pesar de sus limitaciones, un análisis forense de un archivo Excel puede revelar información valiosa:

- Metadatos del archivo: Fecha de creación real (que puede no coincidir con la supuesta fecha del primer registro), autor original, número de revisiones.

- Celdas con formato inconsistente: Si se añadieron registros retroactivamente, el formato de las celdas puede diferir (fuente, tamaño, color de fondo).

- Fórmulas ocultas: Algunas empresas usan fórmulas para calcular automáticamente la jornada, lo que puede revelar manipulaciones si los valores calculados no coinciden con los mostrados.

- XML interno: Los archivos .xlsx son realmente archivos ZIP que contienen XML. El análisis del XML interno puede revelar timestamps de modificación por hoja o incluso por celda en algunos casos.

Caso especial: Google Sheets como sistema de fichaje

Google Sheets tiene una particularidad que lo hace algo más analizable que Excel local: el historial de versiones automático. Google almacena automáticamente un historial de todos los cambios realizados en la hoja, identificando qué usuario realizó cada cambio, en qué celda y en qué momento.

Sin embargo, este historial tiene limitaciones forenses:

- El propietario del documento puede descargar una copia y eliminar el original (el historial se pierde con el original).

- El historial de versiones detallado solo se conserva durante un periodo limitado (Google no publica la duración exacta, pero en la práctica se observan retenciones de entre 6 meses y varios años dependiendo del plan).

- En cuentas Google Workspace empresariales, el administrador puede acceder al historial de actividad de la organización a través de la consola de administración, lo que proporciona una capa adicional de trazabilidad.

Recomendación: Si una empresa insiste en usar Google Sheets para el registro de jornada (algo que desaconsejo), debe al mínimo: (a) utilizar una cuenta Google Workspace (no Gmail personal), (b) restringir los permisos de edición al mínimo necesario, (c) activar la auditoría de datos en la consola de administración, y (d) realizar exportaciones PDF periódicas firmadas con hash como respaldo.

Lo que NO puede detectar un perito en un Excel:

Es igual de importante documentar las limitaciones:

- Cambios realizados antes de la primera copia: Si la empresa creó un Excel, lo modificó internamente y solo después lo compartió con el trabajador, las modificaciones previas a la compartición pueden ser irrecuperables.

- Modificaciones con la misma cuenta de usuario: Si múltiples personas comparten la misma cuenta (algo frecuente en pymes), el análisis de metadatos no distingue quién realizó cada cambio.

- Archivos reimportados: Si la empresa exportó los datos a CSV, los modificó y los reimportó a un nuevo archivo Excel, los metadatos del archivo nuevo no reflejarán las modificaciones realizadas en el CSV.

2.3 Sistemas de fichaje por PIN o tarjeta: buddy punching

Los sistemas basados en código PIN o tarjeta de proximidad (RFID, NFC) representan un avance respecto al papel y Excel, pero introducen sus propias vulnerabilidades.

La vulnerabilidad principal: buddy punching. El término «buddy punching» (fichar por un compañero) es la manipulación más extendida en sistemas de PIN y tarjeta. Un trabajador comparte su PIN o presta su tarjeta a un compañero para que fiche por él. Según estudios del sector de recursos humanos, el buddy punching puede representar entre un 2 % y un 5 % de los fichajes en empresas sin controles adicionales.

Desde el punto de vista del perito:

- Logs del sistema: Los sistemas de fichaje por tarjeta suelen generar logs básicos (número de tarjeta, hora, terminal). Estos logs permiten análisis de patrones (por ejemplo, un trabajador que siempre ficha en el mismo terminal con diferencia de segundos respecto a otro).

- Acceso de administrador: El administrador del sistema puede, en muchos casos, añadir, modificar o eliminar registros. Si el sistema no genera logs de estas operaciones administrativas, la manipulación por parte de la empresa es indetectable.

- Base de datos: Dependiendo del fabricante, la base de datos puede ser SQLite local, SQL Server o un servicio en la nube. El acceso forense a esta base es fundamental.

2.4 Apps móviles de fichaje: spoofing de ubicación y hora

Las aplicaciones móviles de fichaje se han popularizado enormemente desde la pandemia, especialmente para trabajadores en remoto o itinerantes. Ofrecen ventajas evidentes (geolocalización, fotografía, fichaje desde cualquier lugar), pero también vulnerabilidades específicas.

Vulnerabilidades del lado del empleado:

- GPS spoofing: Existen aplicaciones que permiten falsificar la ubicación GPS del dispositivo. Un trabajador puede simular estar en la oficina mientras se encuentra en su domicilio.

- Manipulación de hora: En dispositivos Android rooteados o iOS con jailbreak, es posible alterar la hora del sistema antes de fichar.

- Dispositivos virtuales: Con emuladores como BlueStacks o Genymotion, se puede ejecutar la app de fichaje en un PC simulando la ubicación deseada.

Vulnerabilidades del lado de la empresa (administrador):

- Panel de administración: La mayoría de apps de fichaje ofrecen un panel web donde el administrador puede editar registros. Si estas ediciones no quedan registradas en un log inmutable, la manipulación es invisible.

- Acceso a la base de datos: En soluciones self-hosted, la empresa tiene acceso directo a la base de datos y puede modificar registros sin pasar por la interfaz de la aplicación.

- API sin autenticación: Algunos sistemas baratos exponen APIs que permiten crear o modificar fichajes directamente, sin que la aplicación móvil intervenga.

Lo que el perito analiza:

Cuando analizo una app de fichaje, me centro en cuatro aspectos:

- Registro del servidor vs registro del dispositivo: ¿La hora la genera el servidor o el dispositivo del usuario? Si la genera el dispositivo, es falsificable.

- Geolocalización verificable: ¿Se almacena la precisión del GPS? Una precisión de 5 metros es real; una de 0 metros es sospechosa (ubicación fija/simulada).

- Integridad de las comunicaciones: ¿La app usa HTTPS con certificate pinning? Sin ello, un intermediario puede interceptar y modificar las peticiones.

- Logs de la API: ¿El servidor registra todas las peticiones recibidas, incluyendo las que vienen del panel de administración?

Análisis forense específico de apps móviles:

Cuando el peritaje involucra una app de fichaje móvil, el análisis se extiende al propio dispositivo del trabajador (si está disponible) y a la infraestructura del servidor:

En el dispositivo del trabajador (Android):

- Base de datos SQLite local: Muchas apps almacenan una copia local de los fichajes en una base de datos SQLite dentro del directorio de la aplicación (

/data/data/com.app.fichaje/databases/). Esta base puede contener registros que fueron modificados o eliminados en el servidor. - SharedPreferences: Archivo XML que almacena configuración de la app, incluyendo tokens de autenticación, última sincronización y, en algunos casos, el último fichaje registrado.

- Logs del sistema:

logcatregistra las operaciones de red de la app, incluyendo peticiones HTTP/HTTPS al servidor. - Cache de la app: Puede contener respuestas del servidor que revelan el estado de los datos en un momento anterior.

En el dispositivo del trabajador (iOS):

- Core Data / SQLite: Similar a Android, los datos locales se almacenan en una base de datos.

- Backups de iTunes/Finder: Si el trabajador tiene backups del dispositivo, se pueden extraer los datos de la app en su estado histórico.

- iCloud: Si la app sincroniza con iCloud, puede haber copias de los datos en la nube de Apple.

En el servidor:

- Logs de acceso del servidor web (nginx/Apache): Registran cada petición HTTP, incluyendo la URL, el método (GET/POST/PUT/DELETE), la IP de origen, el User Agent y el código de respuesta. Una petición PUT o DELETE a la API de fichajes desde el panel de administración deja rastro aquí.

- Logs de la base de datos: El general_log de MySQL o el log_statement de PostgreSQL registran todas las consultas SQL ejecutadas.

- Logs de la aplicación: Los frameworks web modernos (Django, Rails, Laravel, Express) generan sus propios logs de aplicación que pueden registrar operaciones de negocio.

2.5 Sistemas biométricos: irreversibilidad y RGPD

Los sistemas de fichaje biométrico (huella dactilar, reconocimiento facial, iris) ofrecen la ventaja de vincular inequívocamente el fichaje con la persona. El buddy punching es técnicamente imposible.

Sin embargo, presentan desafíos propios:

- RGPD y datos biométricos: Desde la sentencia del TJUE de 2023 (asunto C-205/21) y las resoluciones de la AEPD, los datos biométricos se consideran de categoría especial (artículo 9 RGPD). Su tratamiento requiere consentimiento explícito o un interés legítimo claramente documentado. Varias empresas han sido sancionadas por implementar fichaje biométrico sin la base jurídica adecuada.

- Irreversibilidad: A diferencia de un PIN o una tarjeta, una huella dactilar no se puede cambiar si se compromete la seguridad del sistema.

- Falsos positivos y negativos: La tasa de error de los sistemas biométricos (FRR y FAR) introduce un margen de incertidumbre que puede ser relevante en un procedimiento judicial.

Desde la perspectiva forense, la cuestión clave con los sistemas biométricos es si el registro del fichaje almacena el template biométrico completo o solo un hash del mismo. En el primer caso, hay riesgo de datos personales sensibles expuestos; en el segundo, la verificación pericial es más compleja pero la privacidad está mejor protegida.

2.6 Sistemas con integridad criptográfica: el estándar forense

Los sistemas que implementan verificación de integridad criptográfica representan el estado del arte en fichaje con garantías forenses. Su principio es simple pero potente: cada registro de fichaje se firma digitalmente en el momento de su creación, de modo que cualquier modificación posterior sea detectable.

Cómo funciona:

- El trabajador realiza su fichaje (entrada o salida).

- El sistema captura los datos del fichaje: hora, identificador del trabajador, dispositivo, ubicación (si aplica).

- Se calcula un hash SHA-256 de todos estos datos concatenados.

- El hash se almacena junto al registro.

- Opcionalmente, el hash del registro actual se encadena con el hash del registro anterior, creando una cadena de integridad (hash chain).

Resultado: Si alguien modifica cualquier dato del fichaje después de su creación, el hash recalculado no coincidirá con el almacenado. La manipulación se detecta instantáneamente.

Este es el mecanismo que busco como perito cuando analizo un sistema de fichaje en el contexto de una disputa judicial. Si el sistema lo implementa, mi trabajo se simplifica enormemente: recalculo los hashes y verifico si coinciden. Si no lo implementa, debo recurrir a técnicas indirectas (metadatos, análisis estadístico, correlación) que son menos concluyentes.

2.7 Tabla comparativa: vulnerabilidades por tipo de sistema

| Sistema | Manipulación por empleado | Manipulación por empresa | Detectable por perito | Integridad forense |

|---|---|---|---|---|

| Papel | Fácil (rellenar retroactivamente) | Muy fácil (reescribir, destruir) | Difícil (sin datos digitales) | Nula |

| Excel / Hojas de cálculo | Fácil (editar celdas) | Muy fácil (acceso completo al archivo) | Media (metadatos de archivo) | Nula |

| PIN / Tarjeta RFID | Media (buddy punching) | Fácil (panel admin sin log) | Media (logs básicos) | Parcial |

| App genérica | Difícil (requiere spoofing) | Fácil (panel admin sin log) | Alta (IP, dispositivo, GPS) | Parcial |

| App con GPS verificado | Difícil (requiere root/jailbreak) | Fácil (panel admin sin log) | Alta (correlación GPS) | Parcial |

| Biométrico | Muy difícil (requiere falsificar biometría) | Fácil (acceso a base de datos) | Alta (templates biométricos) | Parcial |

| Con hash SHA-256 | Muy difícil | Detectable (hash no coincide) | Verificable (recálculo) | Completa |

La conclusión es clara: solo los sistemas con integridad criptográfica ofrecen garantías forenses completas. En todos los demás casos, el perito debe recurrir a técnicas indirectas que, aunque pueden ser efectivas, no ofrecen la certeza binaria de una verificación de hash.

El coste real de elegir el sistema equivocado

Desde mi experiencia como perito, puedo afirmar que la elección del sistema de fichaje es una decisión que tiene consecuencias jurídicas directas. Permíteme ilustrarlo con números:

Escenario A — Empresa con Excel (sin integridad forense):

Un trabajador reclama 3 horas extras diarias durante 18 meses. La empresa presenta su Excel con jornadas de 8 horas. El perito demuestra que el Excel fue creado retroactivamente. El tribunal aplica la presunción pro-trabajador y condena al pago. Resultado:

- Horas extras: 3 horas/día x 220 días/año x 1,5 años = 990 horas

- Coste medio hora extra (con recargo del 75 %): 18 € x 1,75 = 31,50 €

- Total condena: 31.185 € + costas + intereses + sanción ITSS

Escenario B — Empresa con sistema con hash SHA-256:

El mismo trabajador reclama las mismas horas extras. El perito verifica los hashes y confirma que los registros son íntegros: las jornadas efectivas fueron de 8 horas. El tribunal desestima la demanda.

- Coste del sistema de fichaje: 3-6 €/empleado/mes

- Coste evitado: 31.185 € + costas + intereses + sanción

La diferencia entre ambos escenarios no es tecnológica: es financiera y jurídica. Un sistema de fichaje sin garantías forenses es una bomba de relojería para cualquier empresa.

Datos del sector:

Según CC.OO., en 2024 se dejaron de pagar en España más de 3,9 millones de horas extras semanales. La ITSS impuso sanciones por más de 14 millones de euros en materia de tiempo de trabajo. Y las reclamaciones judiciales por horas extras aumentaron un 23 % respecto a 2023.

En este contexto, invertir en un sistema de fichaje con integridad forense no es un lujo: es una medida de gestión de riesgos fundamental.

3. Técnicas forenses de análisis de registros de fichaje

Cuando recibo un encargo de peritaje sobre registros de fichaje, sigo un protocolo sistemático que garantiza la admisibilidad del análisis y sus conclusiones en sede judicial. Las técnicas que describo a continuación constituyen el núcleo de mi metodología forense.

3.1 Adquisición forense de la base de datos

El primer paso, y posiblemente el más crítico, es la adquisición forense de los datos. No se trata de pedir un «export» al departamento de informática: se trata de obtener una copia bit a bit de la base de datos original, garantizando la cadena de custodia desde el primer momento.

Protocolo de adquisición según ISO 27037:

- Identificación: Localizar el servidor o servicio que aloja la base de datos del sistema de fichaje. En sistemas cloud, identificar el proveedor y la región.

- Aislamiento: Si es posible, desconectar el sistema de producción para evitar que se modifiquen datos durante la adquisición. En la práctica, esto rara vez es viable sin interrumpir la operativa de la empresa, por lo que se recurre a snapshots o backups consistentes.

- Adquisición: Realizar una copia forense de la base de datos. Para bases SQL, esto implica un dump completo (estructura + datos + logs de transacciones). Para bases NoSQL, una exportación completa del conjunto de datos.

- Verificación: Calcular el hash SHA-256 de la copia obtenida y documentarlo en el acta de adquisición.

- Preservación: Almacenar la copia en un medio de solo lectura (write-once) o en un contenedor cifrado con acceso documentado.

Errores comunes que invalidan la adquisición:

- Solicitar un «informe exportado» desde la interfaz web del sistema (pierde metadatos y logs).

- No documentar la fecha, hora y persona que realizó la adquisición.

- No calcular el hash de la copia inmediatamente después de obtenerla.

- Modificar accidentalmente los datos originales durante la adquisición (por ejemplo, al abrir la base de datos con un editor que modifica timestamps de acceso).

Adquisición en sistemas SaaS (cloud):

Cuando el sistema de fichaje es una aplicación SaaS (Software as a Service), la adquisición presenta desafíos adicionales:

Acceso limitado a la base de datos: En un SaaS, la empresa cliente no tiene acceso directo a la base de datos. Solo puede exportar datos a través de la interfaz o la API del proveedor. Esto significa que los metadatos de nivel de base de datos (transaction IDs, WAL, binary logs) no están disponibles.

Dependencia del proveedor: En casos judiciales, puede ser necesario requerir al proveedor del SaaS que facilite un dump completo de la base de datos o que certifique la integridad de una exportación. Esto se tramita mediante requerimiento judicial al proveedor.

Jurisdicción internacional: Si el proveedor tiene servidores fuera de España (Amazon AWS en Irlanda, Google Cloud en Bélgica, Microsoft Azure en Países Bajos), la cooperación judicial puede implicar comisiones rogatorias o aplicación del RGPD para la transferencia de datos.

Retención de datos del proveedor: Muchos proveedores SaaS solo conservan los logs de auditoría durante un periodo limitado (30, 60 o 90 días). Si la solicitud de adquisición llega tarde, los logs pueden haberse eliminado automáticamente.

Mi recomendación: Cuando represento a una de las partes y el sistema de fichaje es SaaS, solicito al juez que el requerimiento de entrega de datos se dirija tanto a la empresa como al proveedor del servicio. La empresa proporciona los datos que ella ve; el proveedor proporciona los metadatos y logs a los que la empresa no tiene acceso.

Adquisición en sistemas on-premise (locales):

Para sistemas instalados en los servidores de la propia empresa, la adquisición es técnicamente más sencilla pero operativamente más delicada:

- Acceso al servidor: Necesito acceso físico o remoto (SSH, RDP) al servidor donde se ejecuta el sistema de fichaje.

- Identificación de la base de datos: Determinar qué motor de base de datos utiliza (PostgreSQL, MySQL, SQLite, SQL Server, Oracle) y localizar los archivos de datos.

- Dump completo: Incluir no solo las tablas de fichajes, sino también las tablas de auditoría, las tablas de configuración (roles, permisos) y los logs de transacciones.

- Preservación de WAL/binary logs: Estos archivos son críticos y pueden rotarse o eliminarse automáticamente. Su adquisición debe ser prioritaria.

- Snapshots del disco: En entornos virtualizados (VMware, Hyper-V, KVM), un snapshot del disco completo del servidor es la mejor garantía de preservación integral.

3.2 Verificación de integridad con hash (MD5, SHA-1, SHA-256, SHA-512)

Una vez adquirida la base de datos, el siguiente paso es verificar si el sistema implementa algún mecanismo de integridad criptográfica.

Qué busco exactamente:

- Hash por registro: ¿Cada fila de la tabla de fichajes incluye un campo de hash? Si existe, ¿qué algoritmo se utiliza?

- Hash encadenado: ¿El hash de cada registro incorpora el hash del registro anterior? Esto crea una cadena donde modificar un solo registro rompe todos los posteriores.

- Firma del sistema: ¿Los hashes fueron generados por el servidor o por el dispositivo del usuario? Un hash generado en el servidor es más fiable porque el servidor está bajo control de la empresa (y por tanto, es auditable).

Proceso de verificación:

Para cada registro R[i] en la tabla de fichajes:

1. Extraer los campos: timestamp, ID_empleado, tipo (entrada/salida), dispositivo, IP, ubicación

2. Concatenar los campos en el mismo orden que utiliza el sistema

3. Calcular SHA-256(concatenación)

4. Comparar el hash calculado con el hash almacenado en R[i]

5. Si no coinciden → registro R[i] ha sido modificadoCuando un hash no coincide, la conclusión es inequívoca: ese registro ha sido alterado después de su creación. No importa quién lo hizo ni con qué intención; el dato es claro. Esta es la potencia de la verificación criptográfica: transforma una opinión pericial en una comprobación matemática.

3.3 Análisis de metadatos: timestamps de creación vs registro

Los metadatos son la información que el sistema genera automáticamente sobre cada registro, más allá de los datos introducidos por el usuario. Son especialmente reveladores porque, en muchos casos, el administrador que manipula registros no es consciente de que estos metadatos existen o no sabe cómo eliminarlos.

Metadatos clave que analizo:

- created_at: Fecha y hora en que la fila fue insertada en la base de datos. En un registro legítimo, esta fecha debería ser próxima a la hora del fichaje (con una diferencia de segundos o minutos). Si un registro que dice «entrada a las 09:00 del lunes» fue creado a las 23:47 del viernes anterior, hay un problema.

- updated_at: Si existe, indica cuándo se modificó por última vez la fila. En un sistema con integridad, este campo debería estar vacío o coincidir con created_at.

- ID de transacción: Los sistemas de bases de datos relacionales asignan un ID secuencial a cada transacción. Si los IDs no son secuenciales, puede indicar inserciones retroactivas.

- Información de sesión: Algunos sistemas registran qué usuario de base de datos ejecutó cada operación.

3.4 Análisis de logs de auditoría

Los logs de auditoría son, en mi experiencia, el elemento más revelador de un análisis forense de fichaje. Mientras que un administrador hábil puede modificar registros y ajustar metadatos, alterar los logs de auditoría de forma consistente es significativamente más difícil.

Qué busco en los logs:

- Operaciones INSERT: Cada fichaje legítimo debería generar una operación INSERT en el log. Busco fichajes sin INSERT correspondiente (creados directamente en la base de datos).

- Operaciones UPDATE: ¿Se han modificado registros? ¿Cuándo? ¿Por quién? ¿Con qué justificación?

- Operaciones DELETE: ¿Se han eliminado fichajes? En un sistema bien diseñado, los fichajes nunca se borran (solo se marcan como anulados).

- Gaps en la secuencia: Si el log tiene entradas numeradas (1, 2, 3, 7, 8, 9…), la ausencia de las entradas 4, 5 y 6 indica eliminación de logs.

- Timestamps inconsistentes: Entradas de log cuyo timestamp no respeta el orden secuencial.

3.5 Búsqueda de registros eliminados (soft delete vs hard delete)

Cuando una empresa manipula registros de fichaje, a menudo necesita eliminar registros incómodos (por ejemplo, fichajes de fin de semana que probarían horas extras no remuneradas). La forma en que se produce esa eliminación determina si el perito puede recuperar los datos.

Soft delete (borrado lógico):

El registro no se elimina físicamente de la base de datos; se marca con un flag (por ejemplo, deleted = true o deleted_at = '2026-01-15 23:45:00'). Desde la perspectiva del usuario, el registro desaparece de la interfaz, pero sigue en la base de datos.

Detección forense: Buscar campos como deleted, is_active, status o deleted_at en la estructura de la tabla. Consultar todos los registros, incluidos los marcados como eliminados.

Hard delete (borrado físico):

El registro se elimina de la tabla. Sin embargo, dependiendo del sistema de base de datos:

- PostgreSQL: Los registros borrados pueden permanecer en el espacio libre de las páginas de datos hasta que se ejecute un VACUUM.

- SQLite: Los registros borrados permanecen en las páginas libres de la base de datos hasta que se sobrescriben con nuevos datos. Herramientas forenses como

sqlite3_analyzeroundarkpueden recuperarlos. - MySQL/MariaDB: Con el motor InnoDB, los registros borrados pueden recuperarse del redo log o del undo tablespace.

3.6 Análisis de patrones estadísticos (regularidad sospechosa)

Esta es una de las técnicas más reveladoras y menos conocidas. Se basa en un principio simple: los datos reales son irregulares; los datos fabricados tienden a la regularidad artificial.

Patrones que delatan la manipulación:

- Hora exacta de fichaje: En un sistema real, es estadísticamente improbable que un trabajador fiche siempre a las 09:00:00 exactas. La distribución natural muestra variabilidad: 08:57, 09:03, 09:01, 08:59. Si un empleado tiene 200 fichajes y todos son a las 09:00:00 y 18:00:00, los datos fueron generados artificialmente.

- Distribución de últimos dígitos: Los segundos del timestamp deberían seguir una distribución aproximadamente uniforme (00 a 59). Si el 80 % de los fichajes ocurren en segundo :00, los datos son sospechosos.

- Ausencia de variabilidad semanal: Los fichajes reales muestran patrones distintos según el día de la semana (lunes se llega un poco más tarde, viernes se sale un poco antes). La ausencia total de variabilidad sugiere datos fabricados.

- Regularidad extrema en la duración de la jornada: Si la duración registrada es exactamente 8:00:00 todos los días, sin excepción, durante meses, los datos no son reales.

- Ley de Benford: El primer dígito de los minutos debería seguir una distribución no uniforme (la ley de Benford). Un dataset manipulado tiende a una distribución uniforme.

- Clusters de fichajes al mismo segundo: Si 15 empleados fichan todos los días al mismo segundo exacto (por ejemplo, 09:00:00), es sospechoso. En un sistema real con terminal compartido, los fichajes se distribuyen a lo largo de varios minutos porque los empleados hacen cola.

- Ausencia de fichajes olvidados: En cualquier empresa, un porcentaje de trabajadores olvida fichar de vez en cuando (entre un 2 % y un 5 % de los días, según estudios del sector). Un dataset sin ningún fichaje olvidado en 12 meses es estadísticamente improbable.

- Correlación temporal entre fichajes y festivos/vacaciones: Un dataset fabricado puede incluir fichajes en días festivos o durante las vacaciones del trabajador si el generador no verificó el calendario.

Umbrales estadísticos que utilizo:

En mis informes, aplico tests estadísticos con umbrales documentados que permiten al tribunal comprender el nivel de confianza de la conclusión:

| Test | Métrica | Umbral normal | Umbral sospechoso | Umbral fabricado |

|---|---|---|---|---|

| Segundos :00 | Porcentaje de fichajes en segundo 00 | Menor de 5 % | 5-30 % | Mayor de 30 % |

| Desviación estándar hora entrada | Minutos de variabilidad | 5-15 min | 1-5 min | 0 min |

| Jornada exacta 8:00:00 | Porcentaje de jornadas exactas | Menor de 1 % | 1-10 % | Mayor de 10 % |

| Chi-cuadrado (distribución minutos) | p-value | Mayor de 0,05 | 0,01-0,05 | Menor de 0,01 |

| Fichajes olvidados | Porcentaje de días sin fichaje | 2-5 % | 0,5-2 % | 0 % |

Estos umbrales se basan en mi experiencia analizando datasets de empresas de diversos sectores. No son absolutos (cada empresa tiene sus particularidades), pero proporcionan un marco de referencia que refuerza la objetividad del informe pericial.

Cómo presento esta evidencia:

En mis informes periciales, incluyo gráficos de distribución que permiten al juez visualizar la diferencia entre un patrón natural y uno artificial. Un histograma que muestra que el 95 % de los fichajes ocurren en el segundo :00 es enormemente persuasivo, incluso para un tribunal no técnico.

3.7 Correlación con fuentes externas

La correlación consiste en contrastar los fichajes con otras fuentes de datos que registran la presencia o actividad del trabajador. Si un empleado fichó su entrada a las 09:00 pero su primera conexión VPN fue a las 11:30, hay una discrepancia que requiere explicación.

Esta técnica es especialmente útil cuando el sistema de fichaje no tiene integridad criptográfica y el análisis de metadatos no es concluyente. La correlación aporta evidencia circunstancial que, acumulada, puede ser tan persuasiva como una verificación de hash.

Dedico una sección completa más adelante a las fuentes de evidencia complementaria y las técnicas de correlación.

Ejemplo de correlación reveladora:

En un caso reciente (datos anonimizados), el sistema de fichaje de una empresa de logística mostraba jornadas regulares de 8 horas para un conductor. Sin embargo:

- Los datos GPS del vehículo corporativo mostraban rutas que se extendían 2-3 horas más allá de la hora de «salida» registrada.

- Las llamadas telefónicas del conductor al centro de control se producían hasta las 21:00, pese a que su fichaje de salida marcaba las 18:00.

- Los albaranes de entrega firmados por clientes tenían timestamps de las 19:00-20:00.

La acumulación de estas tres fuentes independientes de evidencia permitió demostrar que los fichajes de salida habían sido sistemáticamente manipulados. El conductor recibió el pago de más de 400 horas extras acumuladas en 14 meses.

Matriz de correlación temporal:

| Hora | Fichaje | GPS vehículo | Llamadas | Albaranes | Conclusión |

|---|---|---|---|---|---|

| 09:00 | Entrada | Inicio ruta | — | — | Consistente |

| 13:00 | — | En ruta | Llamada control | Entrega firmada | Consistente |

| 18:00 | Salida | En ruta | — | — | Inconsistente |

| 19:30 | — | En ruta | Llamada control | Entrega firmada | Trabajando |

| 20:45 | — | Retorno base | Última llamada | — | Trabajando |

| 21:00 | — | En base (motor apagado) | — | — | Fin real |

La tabla anterior es el tipo de análisis que presento en mis informes periciales. La inconsistencia a las 18:00 (fichaje de salida mientras el GPS muestra que el vehículo sigue en ruta) es la evidencia clave.

4. Análisis de metadatos: la huella invisible

Los metadatos son, literalmente, «datos sobre los datos». Son la huella invisible que todo sistema informático genera automáticamente y que, en muchos casos, ni el usuario ni el administrador del sistema saben que existe. Para un perito informático forense, los metadatos son oro puro.

4.1 Qué son los metadatos en un sistema de fichaje

En el contexto de un sistema de fichaje, los metadatos incluyen toda la información que rodea al acto de fichar, más allá del dato visible (hora de entrada/salida). Ejemplos:

- Timestamp de creación del registro en la base de datos (diferente de la hora de fichaje declarada).

- Dirección IP desde la que se realizó la operación.

- User Agent del navegador o identificador del dispositivo móvil.

- Coordenadas GPS y precisión del posicionamiento.

- ID de sesión del usuario que realizó la operación.

- ID secuencial de la transacción en la base de datos.

- Versión de la aplicación utilizada para fichar.

4.2 Timestamps de creación, modificación y acceso

Los timestamps son el metadato más revelador en un análisis forense de fichaje. Existen tres tipos principales:

Timestamp de creación (created_at / INSERT timestamp):

Es la fecha y hora exacta en que el registro fue insertado en la base de datos. En un fichaje legítimo, este timestamp debería estar muy próximo a la hora del fichaje declarada. Si un empleado ficha su entrada a las 09:00 horas, el registro debería crearse en la base de datos entre las 09:00:00 y las 09:00:05 (margen de latencia de red).

Señales de alerta en timestamps de creación:

- Registro creado horas o días después de la hora de fichaje declarada.

- Múltiples registros de diferentes empleados creados en el mismo segundo (indicativo de inserción masiva retroactiva).

- Registros creados fuera del horario laboral (por ejemplo, a las 03:00 de la madrugada del domingo).

- Registros de toda una semana creados el viernes por la noche.

Timestamp de modificación (updated_at / last_modified):

Indica cuándo se modificó por última vez el registro. En un sistema bien diseñado, los fichajes no deberían modificarse nunca. Si se detectan modificaciones, hay que investigar quién las hizo y por qué.

Timestamp de acceso (accessed_at / last_read):

Menos común, indica cuándo se leyó por última vez el registro. Puede revelar si alguien revisó un registro específico antes de modificarlo.

4.3 User Agent y dispositivo de origen

Cuando el fichaje se realiza desde una aplicación móvil o un navegador web, el sistema puede registrar el User Agent: una cadena de texto que identifica el tipo de dispositivo, sistema operativo y versión del navegador.

Utilidad forense del User Agent:

- Consistencia de dispositivo: Si un empleado siempre ficha desde un iPhone 15 Pro (User Agent:

Mozilla/5.0 (iPhone; CPU iPhone OS 17_3 like Mac OS X)...) y de repente un fichaje proviene dePython-urllib/3.9, ese registro fue generado programáticamente, no desde la app de fichaje. - Detección de emuladores: Los emuladores de Android (BlueStacks, Genymotion) generan User Agents característicos que un perito puede identificar.

- Versión de la app: Si la app de fichaje se actualizó en enero y un fichaje de diciembre muestra la versión de febrero, el registro fue creado retroactivamente.

4.4 Dirección IP y geolocalización

La dirección IP desde la que se realiza el fichaje es un metadato enormemente útil para la correlación:

- IP de la empresa vs IP doméstica: Si la política exige fichaje presencial y un registro proviene de una IP residencial (rangos de operadores domésticos como Movistar, Vodafone, Orange), hay una inconsistencia.

- IP de VPN: Las conexiones VPN corporativas son trazables. Si el fichaje de «entrada a las 09:00» no tiene VPN asociada y el fichaje de «inicio de VPN» es a las 11:30, la discrepancia es evidente.

- Geolocalización por IP: Las bases de datos GeoIP permiten determinar la ubicación aproximada del fichaje. Un fichaje supuestamente realizado en la oficina de Madrid pero cuya IP geolocaliza en Málaga es cuestionable.

4.5 Inconsistencias reveladoras: fichaje «en oficina» desde IP doméstica

Permíteme ilustrar con un ejemplo real (anonimizado) de mi práctica profesional:

En un caso de reclamación de horas extras, la empresa presentó los registros de fichaje mostrando jornadas estrictas de 8 horas. El trabajador, sin embargo, alegaba jornadas de 10-12 horas con horas extras no registradas.

Al analizar los metadatos del sistema de fichaje:

- Los fichajes de «salida» a las 18:00 tenían como IP de origen la IP fija de la oficina de la empresa.

- Sin embargo, los correos electrónicos del trabajador enviados entre las 18:00 y las 22:00 provenían de la misma IP de la oficina.

- Los logs del punto de acceso WiFi corporativo mostraban que el dispositivo del trabajador estuvo conectado hasta las 22:15.

- El fichaje de «salida» a las 18:00 fue creado en la base de datos a las 18:00:00 exactas (no a las 18:00:23 o 18:01:15, como sería normal).

- El ID de transacción del fichaje de salida era posterior al de otros registros creados a las 18:30.

Estas cinco inconsistencias, ninguna de las cuales era visible para el usuario del sistema, permitieron concluir con alto grado de certeza que los fichajes de salida habían sido manipulados retroactivamente. El tribunal aceptó las conclusiones del informe pericial.

4.6 Herramientas de extracción de metadatos

Las herramientas que utilizo para extraer y analizar metadatos varían según el tipo de sistema:

| Tipo de sistema | Herramienta | Qué extrae |

|---|---|---|

| Base de datos PostgreSQL | pg_dump, pgAdmin, queries directas | Timestamps, transaction IDs, sessions |

| Base de datos MySQL | mysqldump, MySQL Workbench | Timestamps, binary log, general log |

| Base de datos SQLite | sqlite3, DB Browser for SQLite, undark | Timestamps, registros borrados, WAL |

| Archivos Excel | oletools, python-docx, exiftool | Metadatos OLE, autor, revisiones |

| App móvil Android | adb, jadx, análisis APK | SharedPreferences, SQLite local, logs |

| App móvil iOS | idevicebackup2, libimobiledevice | Plist, Core Data, logs del sistema |

| Navegador web | Logs del servidor, análisis HAR | User Agent, IP, cookies, timestamps |

Nota sobre la admisibilidad de los metadatos como prueba:

Los metadatos, por sí solos, constituyen evidencia circunstancial. Un único metadato inconsistente (por ejemplo, un created_at que no coincide con la hora del fichaje) puede tener explicaciones inocentes (un retraso en la sincronización del servidor, un cambio de zona horaria, una migración de datos). Por eso, en mis informes siempre presento los metadatos en contexto, combinados con otros indicios, y cuantifico la probabilidad de que las inconsistencias detectadas se deban a causas técnicas legítimas vs manipulación deliberada.

Cuando presento el análisis de metadatos ante un tribunal, utilizo un formato que destaca tanto los hallazgos como su significado:

«De los 4.720 registros analizados, 312 presentan una discrepancia entre el timestamp de fichaje declarado y el timestamp de creación del registro en la base de datos superior a 24 horas. Todos estos 312 registros corresponden al mismo trabajador y fueron creados en una ventana de 47 minutos el día 15 de enero de 2026, según los IDs de transacción consecutivos y el timestamp de inserción en la tabla audit_log. La probabilidad de que esta coincidencia se deba a un error técnico del sistema es negligible.»

Este formato combina el hallazgo técnico con su interpretación, manteniendo la objetividad que se espera del perito.

5. Hash criptográfico: la prueba de no manipulación

Si existe un elemento técnico que marca la diferencia entre un sistema de fichaje con garantías forenses y uno sin ellas, es el hash criptográfico. En esta sección explico en profundidad qué es, cómo funciona y por qué su presencia (o ausencia) determina la solidez de un registro de fichaje como prueba digital.

5.1 Qué es un hash y por qué es fundamental

Un hash criptográfico es una función matemática unidireccional que transforma un conjunto de datos de longitud arbitraria en una cadena de longitud fija. Sus propiedades fundamentales son:

- Determinismo: Los mismos datos de entrada siempre producen el mismo hash.

- Unidireccionalidad: Dado un hash, es computacionalmente imposible obtener los datos originales.

- Resistencia a colisiones: Es extremadamente improbable que dos conjuntos de datos diferentes produzcan el mismo hash.

- Efecto avalancha: Un cambio mínimo en los datos de entrada (un solo bit) produce un hash completamente diferente.

Ejemplo práctico:

Imaginemos un fichaje con estos datos:

- Empleado: 12345

- Tipo: entrada

- Fecha/hora: 2026-03-15 09:01:23

- Dispositivo: iPhone 15 Pro

- IP: 83.45.123.67

El hash SHA-256 de estos datos concatenados produce una cadena de 64 caracteres hexadecimales como:

a7f3b2c1e8d9f0a1b2c3d4e5f6a7b8c9d0e1f2a3b4c5d6e7f8a9b0c1d2e3f4a5

Si alguien modifica la hora de 09:01:23 a 09:00:00, el hash resultante sería completamente diferente:

9c4d5e6f7a8b9c0d1e2f3a4b5c6d7e8f9a0b1c2d3e4f5a6b7c8d9e0f1a2b3c4d5

La comparación es binaria: el hash coincide o no coincide. No hay área gris. Esto convierte la verificación de integridad de hash en una de las pruebas más potentes que un perito puede presentar ante un tribunal.

5.2 Algoritmos: MD5 (débil), SHA-1 (deprecado), SHA-256 (estándar), SHA-512

No todos los algoritmos de hash ofrecen las mismas garantías. La elección del algoritmo es relevante tanto técnica como jurídicamente:

| Algoritmo | Longitud | Seguridad | Uso en forense |

|---|---|---|---|

| MD5 | 128 bits (32 hex) | Colisiones conocidas desde 2004 | Aceptable como complemento, no como único |

| SHA-1 | 160 bits (40 hex) | Colisiones prácticas desde 2017 (SHAttered) | Deprecado, no recomendado |

| SHA-256 | 256 bits (64 hex) | Sin colisiones conocidas | Estándar actual recomendado |

| SHA-512 | 512 bits (128 hex) | Sin colisiones conocidas | Máxima seguridad, mayor coste computacional |

Mi recomendación profesional: SHA-256 es el estándar que debería utilizar todo sistema de fichaje con pretensiones de integridad forense. Ofrece un equilibrio óptimo entre seguridad y rendimiento. SHA-512 es innecesario para este caso de uso; MD5 y SHA-1 no deberían utilizarse como mecanismo principal de integridad.

¿Y si el sistema usa MD5?

No significa automáticamente que la integridad sea verificable. Un perito debe documentar que el algoritmo utilizado tiene debilidades conocidas. Sin embargo, en la práctica, un MD5 intacto sigue siendo mejor que la ausencia total de hash: las colisiones de MD5 requieren ataques deliberados y sofisticados que es improbable que un administrador de recursos humanos ejecute.

5.3 Cómo funciona el encadenamiento de hashes (hash chain)

El encadenamiento de hashes eleva la integridad a un nivel superior. En lugar de calcular el hash de cada registro de forma aislada, el hash de cada registro incorpora el hash del registro anterior:

Hash[1] = SHA-256(datos_registro_1)

Hash[2] = SHA-256(datos_registro_2 + Hash[1])

Hash[3] = SHA-256(datos_registro_3 + Hash[2])

...

Hash[n] = SHA-256(datos_registro_n + Hash[n-1])Ventaja fundamental: Si se modifica el registro número 500 de una cadena de 10.000, no solo falla la verificación del registro 500, sino también la de los registros 501, 502, …, 10.000. La manipulación de un solo registro rompe toda la cadena posterior.

Esto hace que la manipulación retroactiva sea enormemente costosa: para que pase desapercibida, habría que recalcular todos los hashes desde el registro modificado hasta el último. Y si el sistema publica periódicamente un «hash de anclaje» (por ejemplo, enviando el hash del último registro al final de cada mes a una dirección de correo certificada), ni siquiera eso es viable.

5.4 Verificación práctica: recalcular y comparar

Como perito, el proceso de verificación que ejecuto es sistemático y reproducible:

Paso 1: Identificar la estructura de hash del sistema. ¿Qué campos se incluyen en el cálculo? ¿En qué orden? ¿Se usa encadenamiento?

Paso 2: Extraer la tabla completa de fichajes, incluyendo los hashes almacenados.

Paso 3: Para cada registro, recalcular el hash utilizando los datos actuales y el mismo algoritmo.

Paso 4: Comparar hash recalculado con hash almacenado.

Paso 5: Documentar los resultados:

- Registros verificados (hash coincide): N

- Registros con integridad comprometida (hash no coincide): M

- Registros sin hash (si los hubiera): P

Paso 6: Para cada registro con hash comprometido, investigar qué campo fue modificado (si es posible reconstruirlo a partir de logs o backups).

Ejemplo de verificación en la práctica:

En un caso real (anonimizado), analicé un sistema de fichaje que implementaba SHA-256 sin encadenamiento. De 4.720 registros analizados:

| Resultado | Cantidad | Porcentaje |

|---|---|---|

| Hash verificado (coincide) | 4.673 | 99,0 % |

| Hash no coincide | 47 | 1,0 % |

Los 47 registros con hash comprometido correspondían a fichajes de salida del mismo trabajador, todos modificados en la misma sesión de base de datos (mismo transaction_id), 3 días después del despido del trabajador. Los hashes originales (recuperados del backup semanal) mostraban horas de salida entre las 20:00 y las 21:30; los hashes actuales reflejaban salidas a las 18:00.

Este análisis, que requirió menos de 2 horas de trabajo técnico, aportó una prueba inequívoca de manipulación que el tribunal aceptó sin objeción.

5.5 Qué pasa cuando un hash no coincide

Cuando detecto que un hash no coincide, las implicaciones son serias:

- Certeza técnica de modificación: El registro fue alterado después de su creación. No hay ambigüedad.

- No determina quién lo hizo: El hash demuestra la manipulación, pero no identifica al autor. Para eso necesito los logs de auditoría.

- No determina qué se modificó: A menos que se disponga de una copia anterior (backup) para comparar, el hash solo indica que algo cambió, no qué campo ni en qué sentido.

- Invalida la cadena posterior: Si el sistema usa encadenamiento, todos los registros posteriores al manipulado tienen hashes inválidos, aunque sus datos no hayan sido modificados.

En mi informe pericial, presento esta información con tablas detalladas y gráficos que muestran claramente qué registros mantienen su integridad y cuáles la han perdido.

5.6 Sistemas que implementan hash por registro: Daltico Equipo

Recomendación del perito

En mi experiencia analizando sistemas de fichaje en disputas laborales, la presencia de hash SHA-256 por registro es el factor decisivo. Si el sistema genera un hash verificable para cada fichaje, la manipulación se detecta instantáneamente. Daltico Equipo implementa exactamente este mecanismo: cada registro de entrada y salida se firma con SHA-256, creando una cadena de integridad verificable por cualquier perito informático. Es el estándar que debería exigirse en toda empresa que quiera protegerse ante una disputa laboral sobre jornada.

Las características forenses específicas que hacen de esta solución un referente incluyen:

- Hash SHA-256 por cada registro individual: No un hash del archivo completo (que no protege contra manipulaciones internas), sino un hash por cada fichaje.

- Encadenamiento de hashes: Cada hash incorpora el anterior, creando una cadena inmutable.

- Contexto evidencial completo: Junto al hash, se almacena IP, dispositivo, geolocalización y timestamp del servidor.

- Logs de auditoría INSERT-only: Las operaciones de auditoría solo admiten inserciones, nunca actualizaciones ni borrados.

- Workflow de corrección obligatorio: Si es necesario corregir un fichaje (error legítimo), se genera una solicitud de modificación que requiere aprobación del responsable, con motivo obligatorio. La corrección no sobrescribe el registro original: crea un nuevo registro de corrección vinculado al original.

Este enfoque convierte el sistema de fichaje en una fuente de evidencia digital robusta, verificable y admisible en sede judicial.

6. Logs de auditoría: el testigo silencioso

Si el hash criptográfico es la prueba de integridad, los logs de auditoría son el testigo que cuenta la historia completa. Un hash te dice si algo cambió; un log te dice quién lo cambió, cuándo y, en los mejores sistemas, por qué.

6.1 Qué debe contener un log de auditoría

Un log de auditoría forense-ready debe registrar, como mínimo:

| Campo | Descripción | Ejemplo |

|---|---|---|

| Timestamp | Fecha y hora exacta de la operación (con zona horaria) | 2026-03-15T18:45:23.456+01:00 |

| Tipo de operación | INSERT, UPDATE, DELETE, LOGIN, EXPORT | UPDATE |

| Usuario | Identificador del usuario que ejecutó la operación | admin@empresa.com |

| Registro afectado | ID del fichaje modificado | fichaje_id=78432 |

| Valores anteriores | Datos antes de la modificación | hora_salida=18:00:00 |

| Valores nuevos | Datos después de la modificación | hora_salida=20:30:00 |

| IP de origen | Dirección IP desde la que se ejecutó la operación | 83.45.123.67 |

| Motivo | Justificación de la modificación (si el sistema la exige) | «Corrección error fichaje» |

| Resultado | Si la operación se completó o fue rechazada | SUCCESS / DENIED |

6.2 Inmutabilidad: INSERT-only vs logs editables

La inmutabilidad de los logs es el criterio que separa un sistema auditable de uno que no lo es.

Logs INSERT-only (inmutables):

En este modelo, los logs solo admiten operaciones de inserción. Una vez escrita una entrada de log, no puede modificarse ni eliminarse. Técnicamente, esto se implementa mediante:

- Permisos de base de datos que solo permiten INSERT en la tabla de logs (sin UPDATE ni DELETE para ningún usuario, incluido el administrador).

- Almacenamiento en un servicio externo de logging (por ejemplo, un servidor syslog remoto o un servicio cloud como CloudWatch).

- Firma criptográfica de cada entrada de log.

Logs editables (vulnerables):

Si el administrador del sistema puede modificar o eliminar entradas del log, todo el mecanismo de auditoría pierde su valor. Un administrador que modifica un fichaje y luego borra la entrada de log correspondiente no deja rastro (al menos, no en el propio sistema).

Lo que busco como perito: Verifico los permisos de la tabla de logs en la base de datos. Si existe un GRANT que permita UPDATE o DELETE sobre la tabla de auditoría para cualquier usuario, documento esta vulnerabilidad en mi informe.

Implementaciones técnicas de inmutabilidad que verifico:

| Mecanismo | Nivel de protección | Verificación forense |

|---|---|---|

| Permisos SQL (GRANT INSERT) | Medio (el DBA puede cambiar permisos) | Revisar GRANT actuales y historial de cambios |

| Triggers de protección | Medio-alto (trigger bloquea DELETE/UPDATE) | Verificar que el trigger existe y no ha sido desactivado |

| Tabla particionada read-only | Alto (particiones antiguas marcadas como solo lectura) | Verificar configuración de particiones |

| Servicio externo (syslog, CloudWatch) | Muy alto (fuera del control del admin local) | Comparar logs locales con logs externos |

| Blockchain/DLT | Máximo (inmutabilidad criptográfica) | Verificar cadena de bloques |

En la práctica, los sistemas más robustos combinan varios mecanismos. Por ejemplo, logs INSERT-only en la base de datos local + copia en tiempo real a un servicio externo de logging + hash encadenado de las entradas. Esta defensa en profundidad garantiza que, incluso si un mecanismo falla, los demás siguen protegiendo la integridad del log.

Verificación de permisos — Lo que hago concretamente:

Para PostgreSQL, ejecuto consultas sobre las tablas de sistema (pg_catalog) para listar los privilegios de cada usuario sobre la tabla de logs de auditoría. Si encuentro que algún usuario tiene privilegios de UPDATE o DELETE, lo documento como vulnerabilidad. Para MySQL, utilizo SHOW GRANTS FOR 'usuario'@'host' sobre todos los usuarios con acceso a la base de datos del sistema de fichaje.

Adicionalmente, verifico si existen triggers de protección que impidan DELETE o UPDATE en la tabla de logs. Un trigger bien implementado lanza una excepción (RAISE EXCEPTION en PostgreSQL, SIGNAL SQLSTATE en MySQL) cuando alguien intenta modificar o eliminar una entrada del log, incluso si tiene permisos para hacerlo.

6.3 Análisis de gaps y secuencias rotas

Cada entrada de un log de auditoría debería tener un identificador secuencial (auto-incremento). La secuencia debería ser continua: 1, 2, 3, 4, 5, …

Si detecto una secuencia como 1, 2, 3, 7, 8, 9…, las entradas 4, 5 y 6 fueron eliminadas. Esto es una evidencia directa de manipulación del propio log de auditoría, lo cual es especialmente grave porque implica un intento deliberado de ocultar acciones.

Técnicas de detección de gaps:

- Consultar el ID máximo y contar el número total de registros. Si

MAX(id) - MIN(id) + 1 > COUNT(*), hay gaps. - Buscar saltos en la secuencia con una query que identifique

iddondeid + 1no existe en la tabla. - Verificar si el motor de base de datos reutiliza IDs eliminados (en algunos motores, el auto-incremento no retrocede tras un DELETE).

Ejemplo real de gaps reveladores:

En un caso de un restaurante que utilizaba un sistema de fichaje basado en SQLite, el log de auditoría mostraba la siguiente secuencia de IDs:

..., 8.234, 8.235, 8.236, 8.241, 8.242, 8.243, ...Los IDs 8.237 a 8.240 (4 entradas) habían sido eliminados. Al recuperar los registros del espacio libre de SQLite con undark, las cuatro entradas correspondían a operaciones UPDATE ejecutadas a las 02:34 de la madrugada del domingo. Las operaciones modificaban los fichajes de salida de cuatro camareros, cambiándolos de las 01:30 (hora real de cierre del restaurante los sábados) a las 23:00. El propietario del restaurante no solo había manipulado los fichajes: había manipulado también el log de auditoría para cubrir la manipulación. Pero no contó con que SQLite conserva los datos eliminados en el espacio libre del archivo hasta que se sobrescriben.

6.4 Detección de modificaciones retroactivas

Las modificaciones retroactivas son la forma más común de manipulación de fichajes por parte de la empresa. El patrón típico es:

- El trabajador ficha su salida a las 20:30.

- Al generar el informe mensual, la empresa modifica la hora de salida a 18:00.

- Si hay log de auditoría, el log registra la modificación.

- Si el log es editable, la empresa borra la entrada de log.

Cómo lo detecto cuando el log ha sido manipulado:

Incluso cuando se han borrado entradas del log, pueden quedar rastros:

- Binary log de MySQL/MariaDB: Si está habilitado, registra todas las operaciones DML (INSERT, UPDATE, DELETE) a nivel de servidor. Es independiente del log de la aplicación.

- WAL de PostgreSQL: El Write-Ahead Log registra todas las modificaciones antes de aplicarlas. Con configuración adecuada, se pueden recuperar operaciones pasadas.

- WAL de SQLite: Similar al anterior, el Write-Ahead Log de SQLite puede contener operaciones que la aplicación creía eliminadas.

- Backups: Si existen copias de seguridad anteriores a la manipulación, la comparación con los datos actuales revela las diferencias.

6.5 Quién modificó qué y cuándo: la trazabilidad

La trazabilidad completa requiere que cada modificación pueda atribuirse a un usuario concreto, en un momento concreto, con un motivo documentado. En los sistemas más avanzados, como Daltico Equipo, la trazabilidad es parte integral del diseño:

- Toda modificación requiere una solicitud formal con motivo justificado.

- La solicitud debe ser aprobada por un responsable diferente del solicitante (segregación de funciones).

- El registro original se conserva intacto; la corrección se vincula como un registro adicional.

- El log de auditoría registra tanto la solicitud como la aprobación y la ejecución.

Este nivel de trazabilidad transforma cada modificación en un proceso documentado que el perito puede reconstruir paso a paso.

7. Correlación con otras fuentes de evidencia

Cuando el sistema de fichaje no dispone de integridad criptográfica y los logs son insuficientes, la correlación con fuentes externas se convierte en la técnica principal del perito. Consiste en contrastar los datos de fichaje con otras fuentes de información que registran, de forma independiente, la presencia o actividad del trabajador.

7.1 Registros de acceso físico (tornos, tarjetas)

Los sistemas de control de acceso físico (tornos de entrada, lectores de tarjeta en puertas) generan sus propios registros, generalmente en un sistema independiente del de fichaje laboral. La comparación entre ambos puede revelar discrepancias.

Ejemplo: Si el registro de fichaje indica que el trabajador salió a las 18:00, pero el torno de salida del edificio registra el paso de su tarjeta a las 21:15, hay una inconsistencia clara que el perito documenta en su informe.

Precaución: Los sistemas de acceso físico también pueden ser manipulados por el administrador. La correlación es más sólida cuanto más independientes sean los sistemas.

Ejemplo detallado de correlación con control de acceso:

En un caso que analicé para una empresa con sede en un polígono industrial de Madrid, el sistema de acceso al edificio era gestionado por la empresa propietaria del inmueble (no por la empresa empleadora). Esto lo convertía en una fuente de evidencia especialmente valiosa porque la empresa empleadora no tenía capacidad de manipular esos registros.

La comparación reveló el siguiente patrón para un trabajador durante un mes completo:

| Fecha | Fichaje entrada | Torno entrada | Fichaje salida | Torno salida | Discrepancia |

|---|---|---|---|---|---|

| 3 mar | 09:00 | 08:58 | 18:00 | 20:47 | 2h 47min |

| 4 mar | 09:00 | 09:02 | 18:00 | 21:12 | 3h 12min |

| 5 mar | 09:00 | 08:55 | 18:00 | 20:33 | 2h 33min |

| … | … | … | 18:00 | 20:xx-21:xx | 2-3 horas |

El patrón era claro: los fichajes de entrada eran coherentes con los registros del torno, pero los fichajes de salida se habían establecido sistemáticamente a las 18:00 mientras que los registros del torno mostraban salidas 2-3 horas más tarde. En 22 días laborables del mes analizado, la discrepancia acumulada fue de 54 horas y 23 minutos.

7.2 Logs de VPN y conexiones remotas

Para trabajadores que se conectan remotamente, los logs de VPN son una fuente de evidencia extraordinariamente valiosa:

- Hora de conexión y desconexión: Muestra cuándo el trabajador estaba efectivamente conectado a los sistemas de la empresa.

- Duración de la sesión: Complementa el registro de fichaje.

- IP de origen: Confirma la ubicación del trabajador (domicilio, coworking, etc.).

- Volumen de datos: Un trabajador que supuestamente terminó a las 18:00 pero cuya VPN muestra transferencia de datos hasta las 22:00 estaba trabajando.

7.3 Timestamps de emails enviados y recibidos

Los correos electrónicos tienen timestamps fiables generados por el servidor de correo (no por el dispositivo del usuario). Los headers del email incluyen:

- Date: Fecha y hora de envío según el cliente de correo.

- Received: Cadena de servidores por los que pasó el email, cada uno con su timestamp.

- X-Originating-IP: IP desde la que se envió el correo.

Relevancia forense: Si un trabajador envió correos electrónicos de trabajo entre las 18:00 y las 22:00, esos correos prueban actividad laboral independientemente de lo que diga el registro de fichaje.

La STS de enero de 2026 que reconoció que responder al teléfono móvil fuera del horario constituye hora extra se apoyó, entre otras evidencias, en los registros de llamadas y mensajes.

7.4 Conexiones WiFi corporativas

Los puntos de acceso WiFi corporativos registran las conexiones de los dispositivos (por su dirección MAC). Estos logs son particularmente útiles porque:

- Son generados por infraestructura de red, no por software de la empresa manipulable.

- Registran la hora de conexión, desconexión y, en algunos casos, el volumen de datos.

- Están vinculados a un dispositivo concreto (dirección MAC), no a un usuario (que podría delegar el fichaje).

Limitación: La dirección MAC puede falsificarse (MAC spoofing), aunque esto requiere conocimientos técnicos que la mayoría de trabajadores no poseen.

7.5 Datos GPS de dispositivos corporativos

Si la empresa proporciona un teléfono corporativo o un vehículo con GPS, los datos de localización constituyen evidencia complementaria:

- Histórico de ubicación del dispositivo móvil: Android e iOS registran la ubicación del dispositivo de forma continua.

- GPS del vehículo: Los registros de flota documentan hora de inicio y fin de ruta, ubicación y paradas.

- Google Maps Timeline: Si el trabajador usa su cuenta de Google en el dispositivo corporativo, el historial de ubicaciones puede recuperarse.

7.6 Mensajes WhatsApp fuera de horario como prueba de horas extras

Los mensajes de WhatsApp enviados o recibidos fuera del horario laboral son, cada vez con más frecuencia, la prueba que inclina la balanza en las reclamaciones de horas extras.

Jurisprudencia relevante:

- Múltiples sentencias de TSJ reconocen que los mensajes de WhatsApp del jefe a las 22:00 pidiendo informes o resolución de incidencias constituyen tiempo de trabajo efectivo.

- La sentencia de enero de 2026 extendió este criterio a las llamadas de teléfono: responder al móvil corporativo fuera de horario, si es una pauta habitual, genera horas extras.

Requisitos para que los mensajes WhatsApp sean admitidos como prueba:

- Autenticidad: Debe demostrarse que los mensajes son auténticos (no manipulados). Aquí es donde interviene el peritaje forense de WhatsApp.

- Relevancia: Los mensajes deben estar relacionados con la actividad laboral.

- Cadena de custodia: Los mensajes deben presentarse con un informe pericial que garantice su integridad.

7.7 Tabla resumen: fuentes de evidencia complementaria

| Fuente | Qué demuestra | Fiabilidad | Dificultad de obtención |

|---|---|---|---|

| Tornos / Control acceso | Presencia física en el edificio | Alta (sistema independiente) | Media (requiere solicitud a empresa) |

| Logs VPN | Conexión remota a sistemas | Alta (logs de servidor) | Media (requiere solicitud a IT) |

| Emails (headers) | Actividad laboral con timestamp | Muy alta (generados por servidor) | Baja (el trabajador tiene acceso) |

| WiFi corporativo | Presencia del dispositivo en oficina | Alta (infraestructura de red) | Alta (requiere acceso a logs de red) |

| GPS dispositivo/vehículo | Ubicación del trabajador | Alta (satélite) | Media-alta (puede requerir orden judicial) |

| WhatsApp / mensajería | Comunicación laboral fuera de horario | Alta (con peritaje) | Baja (el trabajador tiene los mensajes) |

| Registros de llamadas | Llamadas laborales fuera de horario | Alta (registros operador) | Media (requiere solicitud al operador) |

| Cámaras de seguridad | Presencia física en el lugar | Alta (grabación continua) | Alta (limitación temporal de almacenamiento) |

7.8 Metodología de correlación temporal paso a paso

La correlación temporal no es simplemente «comparar dos fechas». Es un proceso metódico que sigo en cada peritaje:

Paso 1 — Recopilación de fuentes:

Identifico todas las fuentes de datos disponibles que registren actividad del trabajador. Cuantas más fuentes independientes entre sí, más robusta es la conclusión. En un caso típico, trabajo con 3-5 fuentes simultáneamente.

Paso 2 — Normalización temporal:

Todas las fuentes deben expresarse en la misma zona horaria. Puede parecer trivial, pero es una fuente frecuente de errores: el servidor de correo puede usar UTC, el sistema de fichaje CET/CEST, la VPN GMT+1, y el GPS UTC. Si no se normaliza, las comparaciones son incorrectas.

Paso 3 — Creación del supertimeline:

Combino todos los eventos de todas las fuentes en una única línea temporal ordenada cronológicamente. Cada evento se etiqueta con su fuente de origen. Utilizo log2timeline/plaso para datasets grandes y hojas de cálculo para datasets manejables.

Paso 4 — Detección de inconsistencias:

Busco puntos donde las fuentes se contradicen:

- Fichaje de salida a las 18:00, pero email enviado a las 20:15 desde la misma IP de la oficina.

- Fichaje de entrada a las 09:00, pero primera conexión WiFi a las 10:30.

- Fichaje «presencial», pero conexión VPN desde IP doméstica.

Paso 5 — Cuantificación:

Para cada inconsistencia detectada, calculo la diferencia temporal y la acumulo. El resultado final es una cifra concreta: «el trabajador estuvo activo un promedio de 2 horas y 15 minutos diarios más allá de la hora de salida registrada, durante 147 días laborables, acumulando un total estimado de 330,75 horas no registradas.»

Paso 6 — Presentación al tribunal:

Preparo una tabla resumen con los días más representativos (no los 147, sino una muestra de 10-15 que ilustren el patrón) y un gráfico de barras que compare la jornada registrada con la jornada estimada según la correlación. Este formato visual es enormemente efectivo ante un tribunal no técnico.

7.9 Limitaciones de la correlación

Es importante documentar también las limitaciones:

- La correlación no es causalidad: Que un trabajador envíe un email a las 21:00 no prueba que estuviera trabajando por orden de la empresa. Podría ser iniciativa propia.

- Fuentes no siempre disponibles: El trabajador puede no tener acceso a los logs de VPN o WiFi sin requerimiento judicial.

- Precisión temporal variable: El GPS tiene precisión de segundos, pero el WiFi solo registra conexión/desconexión (no actividad continua).

- Datos parciales: Las fuentes pueden no cubrir todo el período en disputa (logs rotados, backups eliminados, retención limitada).

Estas limitaciones se documentan en el informe pericial para que el tribunal pueda valorar adecuadamente el alcance y fiabilidad de las conclusiones.

8. Casos reales de fichajes manipulados en tribunales

La jurisprudencia española sobre manipulación de registros de fichaje es rica y reveladora. A continuación, analizo las sentencias más relevantes desde la perspectiva del perito informático forense.

8.1 STS 1161/2024: fiabilidad del sistema de registro

La Sentencia del Tribunal Supremo 1161/2024, de 24 de septiembre de 2024, es la referencia fundamental. El TS estableció que el sistema de registro de jornada debe ser «objetivo, fiable y accesible», alineándose con la doctrina del TJUE (C-55/18).

Lo que esta sentencia significa para el peritaje:

- El tribunal puede (y debe) evaluar la fiabilidad técnica del sistema de fichaje. No basta con que exista un registro: debe ser técnicamente robusto.