· Jonathan Izquierdo · Legal ·

Banco condenado a devolver dinero por phishing: sentencias 2025-2026

El Tribunal Supremo y juzgados de toda España obligan a los bancos a devolver el dinero robado por phishing y smishing. Casos reales y el papel del perito informático.

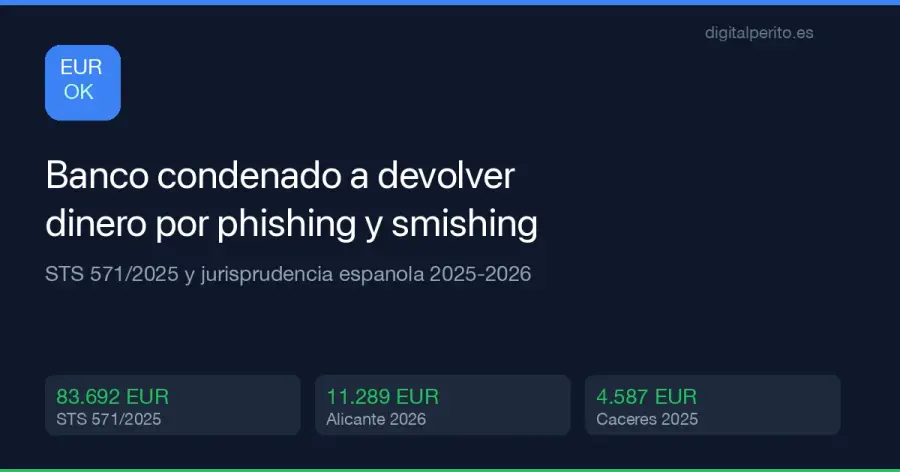

Si tu banco se niega a devolverte el dinero que te robaron por phishing o smishing, la justicia española está de tu lado. En 2025 y 2026, el Tribunal Supremo y juzgados de toda España han dictado sentencias que condenan a entidades como Ibercaja, Banco Santander, BBVA, Unicaja y Caja Rural a reembolsar a sus clientes cantidades que van desde 2.122 hasta 83.692 euros. La tendencia judicial es clara: cuando el banco no impide una operación fraudulenta, la responsabilidad es suya.

Pero ganar estos casos no es automático. Los bancos se defienden alegando que la víctima actuó con negligencia grave, y sin pruebas técnicas sólidas que demuestren lo contrario, el cliente puede perder. Ahí es donde un perito informático forense marca la diferencia entre recuperar tu dinero o perderlo para siempre.

Como perito informático forense especializado en fraudes digitales, analizo en este artículo las sentencias más relevantes, el marco legal que protege al consumidor y cómo un informe pericial puede ser la pieza que incline la balanza a tu favor.

TL;DR - Lo esencial en 60 segundos

Claves de este artículo

- STS 571/2025: El Tribunal Supremo condena a Ibercaja a devolver 56.474,63 euros robados por SIM swapping. Establece responsabilidad cuasi-objetiva del banco.

- Tendencia consolidada: Al menos 8 sentencias en 2022-2026 condenan a bancos en casos de phishing y smishing por importes entre 2.122 y 83.692 euros.

- Marco legal: La PSD2 (RDL 19/2018) y el Reglamento DORA obligan al banco a devolver el dinero salvo que pruebe negligencia grave del cliente.

- Clave procesal: El informe de un perito informático que documente el ataque y demuestre la falta de seguridad bancaria es determinante para ganar.

El Tribunal Supremo lo deja claro: el banco debe devolver el dinero

STS 571/2025 - El caso Ibercaja y el SIM swapping de 83.692 euros

La sentencia que ha marcado un antes y un después es la STS 571/2025 del Tribunal Supremo. Los hechos son contundentes: entre la noche del 17 y la madrugada del 18 de marzo de 2021, los delincuentes ejecutaron 15 transferencias fraudulentas en una sola noche desde la cuenta de D. Martín en Ibercaja, por un total de 83.692,73 euros.

El método fue SIM swapping: los atacantes obtuvieron un duplicado de la tarjeta SIM de la víctima, lo que les permitió interceptar los códigos SMS de doble factor de autenticación (2FA) que Ibercaja enviaba para autorizar las transferencias. La operadora de telefonía emitió el duplicado sin verificar adecuadamente la identidad del solicitante.

Lo más grave del caso: el cliente había alertado previamente al banco de intentos de acceso sospechosos a su cuenta. A pesar de esta advertencia, Ibercaja no reforzó la seguridad ni bloqueó las operaciones anómalas: 15 transferencias consecutivas en pocas horas, desde una ubicación y dispositivo distintos a los habituales.

De los 83.692,73 euros sustraídos, solo se recuperaron 27.218,10 euros. El Tribunal Supremo condenó a Ibercaja a pagar los 56.474,63 euros restantes, más intereses legales y costas procesales.

Lo que establece esta sentencia

La STS 571/2025 sienta una doctrina fundamental:

| Principio | Significado |

|---|---|

| Responsabilidad cuasi-objetiva | El banco responde por las operaciones no autorizadas salvo que pruebe negligencia grave del cliente |

| El consentimiento no se presume | Que la operación se autorizara con credenciales válidas (usuario + SMS) no significa que el cliente consintiera |

| Carga de la prueba invertida | Es el banco quien debe demostrar que el cliente fue gravemente negligente, no al revés |

| Deber de vigilancia activo | El banco debe detectar patrones anómalos (15 transferencias nocturnas) y actuar |

| Alertas previas agravan la responsabilidad | Si el cliente avisó de actividad sospechosa y el banco no actuó, la negligencia es del banco |

Esta sentencia aplica el artículo 45 del Real Decreto-ley 19/2018 (transposición española de la Directiva PSD2), que establece que el proveedor de servicios de pago debe reembolsar de inmediato cualquier operación de pago no autorizada.

Sentencias que condenan a bancos por phishing y smishing en España

La STS 571/2025 no es un caso aislado. Los tribunales de toda España están fallando de forma consistente a favor de las víctimas:

| Tribunal | Banco | Tipo de fraude | Importe | Año | Resultado |

|---|---|---|---|---|---|

| Tribunal Supremo | Ibercaja | SIM swapping (15 transferencias) | 56.474,63 EUR | 2025 | Banco condenado + intereses + costas |

| JPI nº9 Alicante | (No publicado) | Smishing bancario | 11.289 EUR | 2026 | Banco condenado: sistema de seguridad insuficiente |

| AP Cáceres | Banco Santander | Phishing (web falsa) | 4.587,98 EUR | 2025 | Banco condenado + intereses + costas |

| Juzgado Guadix (Granada) | (No publicado) | Smishing | 2.122 EUR | 2025 | Banco condenado, cita Reglamento DORA |

| Juzgado Redondela (Pontevedra) | BBVA | Phishing | 3.100 EUR | 2022 | Banco condenado: IP fraudulenta distinta a la del cliente |

| Juzgado (sede no publicada) | Banco Santander | Phishing (transferencia internacional) | 18.500 EUR | 2022 | Banco condenado: operación desde Lituania |

| Juzgado (sede no publicada) | Caja Rural Central | Phishing | 4.985 EUR | 2023 | Banco condenado |

| Juzgado (sede no publicada) | Unicaja | Phishing | 5.000 EUR | 2023 | Banco condenado |

Total documentado en estas sentencias: más de 106.000 euros devueltos a víctimas.

Caso Alicante (enero 2026): smishing y sistema de seguridad insuficiente

El Juzgado de Primera Instancia nº 9 de Alicante condenó en enero de 2026 a una entidad bancaria a devolver 11.289 euros a un cliente que había recibido un SMS fraudulento que suplantaba al banco. El tribunal determinó que el sistema de seguridad de la entidad era insuficiente conforme a la Ley 16/2009 de servicios de pago. El banco no pudo demostrar que el cliente hubiera actuado con negligencia grave.

Caso Cáceres (mayo 2025): el clic en el enlace no es negligencia grave

La Audiencia Provincial de Cáceres dictó el 22 de mayo de 2025 una sentencia especialmente relevante para las víctimas. Un cliente de Banco Santander recibió correos electrónicos de phishing durante la pandemia de COVID-19 e introdujo sus credenciales en una web falsa idéntica a la del banco. Los atacantes ejecutaron dos transferencias no autorizadas por un total de 4.587,98 euros.

La defensa de Banco Santander alegó negligencia grave del cliente por haber hecho clic en el enlace. El tribunal rechazó esta alegación con un razonamiento que protege a miles de víctimas: “pulsar sobre el enlace del email creyendo que procedía de Banco Santander no puede calificarse como negligencia grave”. El banco fue condenado a devolver la totalidad del importe más intereses y costas.

Caso Guadix (2025): el Reglamento DORA como estándar de exigencia

El juzgado de Guadix (Granada) condenó a una entidad a devolver 2.122 euros sustraídos por smishing, y lo hizo citando expresamente el Reglamento DORA (Digital Operational Resilience Act) de la Unión Europea como marco para evaluar si la entidad cumplía con los estándares de ciberseguridad exigibles. Esta sentencia marca una tendencia: los tribunales españoles empiezan a exigir a los bancos cumplimiento no solo de la PSD2, sino también de DORA.

Qué dice la ley: PSD2, DORA y la responsabilidad cuasi-objetiva del banco

El marco legal que protege al consumidor

La protección de los usuarios de servicios de pago en España se articula sobre tres pilares normativos:

1. RDL 19/2018 (transposición de la PSD2)

El artículo 45 establece que, en caso de operación de pago no autorizada, el proveedor de servicios de pago (el banco) debe devolver inmediatamente el importe. Solo queda exonerado si demuestra que el usuario actuó con negligencia grave o de forma fraudulenta. La carga de la prueba recae sobre el banco.

2. Autenticación reforzada (SCA)

La PSD2 exige que todas las operaciones de pago electrónico se autentiquen con al menos dos de tres factores: algo que el cliente sabe (contraseña), algo que posee (teléfono) y algo que es (biometría). Si el banco se limita a enviar un SMS como segundo factor y ese SMS es interceptado (como en el SIM swapping), la autenticación es insuficiente.

3. Reglamento DORA (aplicable desde enero 2025)

El Reglamento europeo de resiliencia operativa digital exige a las entidades financieras implementar sistemas avanzados de detección de anomalías, planes de respuesta a incidentes y pruebas periódicas de resiliencia. Los tribunales ya empiezan a citarlo para evaluar si la seguridad del banco era adecuada.

El estándar de “negligencia grave” del cliente

Es el único argumento que puede librar al banco de devolver el dinero. Pero los tribunales lo interpretan de forma restrictiva:

| Lo que NO es negligencia grave | Lo que SÍ podría serlo |

|---|---|

| Hacer clic en un enlace de phishing creíble (AP Cáceres) | Entregar la tarjeta y PIN a un desconocido |

| Introducir credenciales en una web falsa bien elaborada | Compartir claves por teléfono tras múltiples advertencias del banco |

| No detectar un SIM swap (la víctima no controla a la operadora) | Ignorar SMS de alerta del banco y seguir operando |

| Caer en un SMS que llega al mismo hilo que los mensajes legítimos del banco | Facilitar datos bancarios en redes sociales públicas |

El papel del perito informático: cómo demuestra el fraude y gana el caso

Esta es la sección más importante si estás pensando en reclamar. Un perito informático forense aporta las pruebas técnicas que los tribunales necesitan para condenar al banco. Sin un informe pericial sólido, la víctima se queda con su palabra contra la del departamento jurídico de una entidad financiera con recursos ilimitados.

Qué demuestra el informe pericial en casos de phishing bancario

Un profesional forense especializado en fraudes digitales elabora un informe que cubre estos elementos clave:

1. Documentación técnica del ataque

El perito analiza y preserva con cadena de custodia ISO 27037 las evidencias del ataque: los SMS o correos fraudulentos recibidos (con cabeceras completas), las URLs de las webs falsas, y los dominios y servidores utilizados por los atacantes. Esta documentación demuestra que existió un ataque real de phishing o smishing y que la víctima no inventó la historia.

2. Análisis de patrones de comportamiento del cliente

El informe pericial compara los patrones habituales de uso bancario del cliente (horarios, importes, IPs de conexión, dispositivos utilizados) con las operaciones fraudulentas. En el caso de BBVA en Redondela, el perito informático demostró que la IP desde la que se ejecutó la transferencia fraudulenta era completamente distinta a la IP habitual del cliente. Esta prueba fue determinante para la sentencia.

3. Evaluación de la seguridad del banco

El experto forense evalúa si los sistemas de autenticación y detección de fraude del banco cumplían con los estándares exigibles: si la autenticación reforzada (SCA) era adecuada, si existían mecanismos de detección de anomalías (15 transferencias nocturnas deberían haber disparado una alerta), y si el banco cumplía con sus obligaciones bajo PSD2 y DORA.

4. Línea temporal forense

Se construye un timeline exacto que demuestra la secuencia de eventos: cuándo se recibió el SMS o email fraudulento, cuándo se accedieron las credenciales, cuándo se ejecutaron las transferencias y desde dónde. Esta línea temporal suele revelar que las operaciones se realizaron en un patrón completamente atípico para el cliente (horario nocturno, múltiples transferencias en minutos, destinos nuevos).

5. Prueba de que el cliente no autorizó las operaciones

El perito puede demostrar que el dispositivo del cliente no fue el utilizado para ejecutar las transferencias, que la conexión procedía de otra ubicación geográfica, o que la sesión bancaria se inició desde un navegador o sistema operativo diferente al habitual del cliente.

Casos ganados con informe pericial

Los casos documentados por GlobatiKa Peritos Informáticos ilustran el impacto directo del peritaje:

- BBVA Redondela (Pontevedra), 25 enero 2022: 3.100 euros devueltos. El perito forense demostró que la IP de la transferencia fraudulenta no coincidía con la IP habitual del cliente.

- Banco Santander, 24 mayo 2022: 18.500 euros devueltos. El informe pericial documentó que la transferencia se originó desde Lituania, un país desde el que el cliente nunca había operado.

- Caja Rural Central, 2023: 4.985 euros devueltos.

- Unicaja, octubre 2023: 5.000 euros devueltos.

¿Tu banco se niega a devolverte el dinero?

Elaboro informes periciales forenses que documentan el fraude bancario con cadena de custodia ISO 27037. Consulta gratuita por videollamada.

Solicitar consulta gratuitaPasos si has sido víctima de phishing o smishing bancario

Contacta con tu banco inmediatamente

Llama al servicio de atención al cliente y solicita el bloqueo de la cuenta y la reversión de las operaciones fraudulentas. Hazlo por escrito también (email o burofax). Cuanto antes actúes, más probabilidades hay de recuperar los fondos antes de que los delincuentes los transfieran a otras cuentas.

No borres nada: preserva todas las evidencias

Conserva los SMS, correos electrónicos, capturas de pantalla y cualquier comunicación relacionada con el fraude. No borres el historial del navegador ni desinstales apps. Estas evidencias serán fundamentales para el informe pericial y para la denuncia.

Presenta denuncia ante Policía Nacional o Guardia Civil

Acude a comisaría o al cuartel de la Guardia Civil con toda la documentación. La denuncia es necesaria tanto para la investigación policial como para la reclamación civil contra el banco. Solicita copia sellada de la denuncia.

Reclama formalmente al banco por escrito

Envía una reclamación escrita al Servicio de Atención al Cliente del banco invocando el artículo 45 del RDL 19/2018. El banco tiene 15 días hábiles para responder. Si rechaza la devolución o no contesta, puedes acudir al Banco de España.

Contacta con un perito informático forense

Un perito forense especializado analizará las evidencias con metodología forense, elaborará un informe pericial con cadena de custodia y documentará tanto el ataque como las deficiencias de seguridad del banco. Este informe es la pieza clave para ganar en vía judicial.

Demanda al banco con apoyo de abogado especializado

Con el informe pericial y la denuncia, un abogado especializado en derecho bancario puede presentar demanda civil contra la entidad. Como muestran las sentencias de este artículo, la tendencia judicial es favorable al consumidor.

Cuándo el banco puede negarse: la negligencia grave del cliente

Sería irresponsable no explicar el otro lado. El artículo 46 del RDL 19/2018 establece que el usuario soportará todas las pérdidas derivadas de operaciones de pago no autorizadas cuando haya incurrido en negligencia grave. Pero los tribunales exigen al banco probar esta negligencia, y la interpretan de forma restrictiva.

La Audiencia Provincial de Cáceres fue especialmente clara: hacer clic en un enlace de phishing convincente no es negligencia grave. La jurisprudencia entiende que los ataques de ingeniería social modernos son extremadamente sofisticados, con SMS que llegan al mismo hilo de mensajes legítimos del banco (SMS spoofing), webs clonadas pixel a pixel, y técnicas de urgencia psicológica que dificultan la reflexión serena.

Sin embargo, hay conductas que sí podrían calificarse como negligencia grave y hacer perder el caso:

- Compartir las claves bancarias completas por teléfono con un supuesto empleado del banco, especialmente si el banco tiene campañas activas advirtiendo de este tipo de fraude.

- Ignorar repetidamente las alertas SMS del banco sobre operaciones sospechosas y no actuar.

- Facilitar datos bancarios en perfiles públicos de redes sociales.

En estos supuestos, contar con el análisis de un experto forense sigue siendo importante: el informe puede demostrar que la sofisticación del ataque hacía prácticamente imposible que un usuario medio detectara el fraude, incluso si externamente parece que actuó de forma imprudente.

Preguntas frecuentes

1. ¿Cuánto tarda un banco en devolver el dinero robado por phishing?

Según el artículo 45 del RDL 19/2018, el banco debe reembolsar de inmediato (a más tardar al final del día hábil siguiente) las operaciones no autorizadas. En la práctica, la mayoría de los bancos rechazan la reclamación inicial, lo que obliga a acudir a la vía judicial. Los procesos judiciales tardan entre 6 y 18 meses dependiendo del juzgado, pero como muestran las sentencias recopiladas en este artículo, la tendencia es favorable al cliente. Un informe pericial forense puede acelerar el proceso al aportar pruebas técnicas concluyentes.

2. ¿Necesito un perito informático para reclamar al banco por phishing?

No es legalmente obligatorio, pero en la práctica marca una diferencia enorme. Los bancos cuentan con departamentos jurídicos especializados que intentarán demostrar negligencia grave del cliente. Sin un informe pericial que documente técnicamente el ataque (origen del SMS fraudulento, IP de las conexiones, análisis de la web falsa, evaluación de la seguridad del banco), la víctima se queda con su palabra contra la del banco. En los casos documentados donde intervino un perito forense, el porcentaje de éxito es significativamente mayor.

3. ¿Puedo reclamar si el phishing ocurrió hace más de un año?

El plazo de prescripción para acciones civiles contra el banco es de 5 años (artículo 1964 del Código Civil), contados desde que se produjo el perjuicio. Para la vía penal, depende del delito: la estafa informática (artículo 248.2 CP) prescribe a los 5 años si la pena es inferior a 5 años de prisión, y a los 10 si es superior. Lo que sí es crítico es preservar las evidencias cuanto antes. Un perito forense puede realizar una adquisición y preservación de las evidencias digitales con cadena de custodia aunque haya pasado tiempo desde el incidente.

4. ¿Qué coste tiene el informe pericial de un perito informático para phishing bancario?

El coste de un informe pericial para casos de fraude bancario varía según la complejidad del caso. Para un análisis estándar de phishing o smishing con documentación del ataque, análisis de patrones y evaluación de seguridad bancaria, el rango habitual se sitúa entre 600 y 1.500 euros. Puedes consultar los rangos detallados en nuestra página de precios. Teniendo en cuenta que las cantidades recuperadas en sentencias oscilan entre 2.122 y 83.692 euros, la relación coste-beneficio del informe pericial es clara.

Fuentes y referencias

Perytas (2025). “STS 571/2025: El Tribunal Supremo condena a Ibercaja por SIM swapping”. Análisis de la sentencia del Tribunal Supremo sobre responsabilidad bancaria en operaciones no autorizadas.

Abogacía Española (2025). Análisis jurisprudencial de la STS 571/2025 y la responsabilidad cuasi-objetiva de los proveedores de servicios de pago bajo el RDL 19/2018.

Confilegal (2025). Cobertura de la sentencia del Tribunal Supremo sobre SIM swapping e Ibercaja: 15 transferencias nocturnas, 83.692,73 euros, condena de 56.474,63 euros.

El Derecho (2025). “El Supremo confirma la responsabilidad del banco en fraude por SIM swapping”. Análisis del artículo 45 del RDL 19/2018 y la carga de la prueba.

El Debate (2026). “Condenan a un banco a devolver 11.289 euros por smishing en Alicante”. Juzgado de Primera Instancia nº 9 de Alicante, enero 2026.

Idealista (2025). “Phishing a cliente de Banco Santander: la Audiencia Provincial de Cáceres condena a devolver 4.587,98 euros”. Sentencia de 22 de mayo de 2025.

CGPJ (2025). Sentencia de la Audiencia Provincial de Cáceres sobre phishing bancario: “pulsar sobre el enlace del email no puede calificarse como negligencia grave”.

Iberley (2025). Análisis de la sentencia de la AP Cáceres sobre responsabilidad del banco en operaciones de phishing y estándar de negligencia grave del usuario.

Granada Digital (2025). “El juzgado de Guadix condena a un banco a devolver 2.122 euros por smishing”. Primera sentencia española que cita el Reglamento DORA.

GlobatiKa Peritos Informáticos (2023). Casos de éxito en reclamaciones bancarias por phishing: BBVA Redondela 3.100 EUR, Banco Santander 18.500 EUR, Caja Rural Central 4.985 EUR, Unicaja 5.000 EUR.

Real Decreto-ley 19/2018, de 23 de noviembre, de servicios de pago y otras medidas urgentes en materia financiera. Transposición de la Directiva (UE) 2015/2366 (PSD2). Artículos 44-46 sobre responsabilidad del proveedor.

Reglamento (UE) 2022/2554 (DORA), de 14 de diciembre de 2022, sobre la resiliencia operativa digital del sector financiero. Aplicable desde el 17 de enero de 2025.

Preguntas relacionadas

¿Qué es el SIM swapping y cómo afecta a la banca online?

El SIM swapping es una técnica de fraude en la que los delincuentes obtienen un duplicado de la tarjeta SIM de la víctima, lo que les permite interceptar los SMS de verificación que envía el banco. Es una de las principales vías de fraude bancario en España, como demuestra la STS 571/2025 de Ibercaja. El ataque no depende de ninguna acción de la víctima más allá de tener un número de teléfono asociado a su banca online, lo que hace que la responsabilidad recaiga directamente sobre el banco por utilizar SMS como factor de autenticación.

¿Qué obligaciones tiene mi banco bajo la PSD2 para proteger mis operaciones?

La Directiva PSD2 (transpuesta en España como RDL 19/2018) obliga a los bancos a implementar autenticación reforzada de cliente (SCA) con al menos dos factores independientes, sistemas de monitorización de operaciones para detectar fraude, y mecanismos de notificación inmediata al cliente. Si el banco no cumple con estas obligaciones y se produce un fraude, la responsabilidad es suya.

¿Cómo detectan los peritos informáticos las webs falsas de phishing bancario?

El perito analiza el código fuente de la web fraudulenta, compara visualmente y técnicamente la web falsa con la legítima, rastrea el dominio utilizado (fecha de registro, titular, hosting), y documenta las técnicas de credential harvesting empleadas. Este análisis forense demuestra ante el tribunal que existió un ataque sofisticado de ingeniería social que habría engañado a cualquier usuario medio.

¿Son más seguros otros métodos de autenticación que el SMS?

Sí. El SMS como segundo factor de autenticación es vulnerable al SIM swapping, al SS7 exploitation y a la interceptación. Los métodos más seguros incluyen las apps de autenticación (Google Authenticator, Authy), las notificaciones push en la app bancaria, las llaves de seguridad físicas (FIDO2/WebAuthn) y la biometría integrada en el dispositivo. Las entidades que siguen usando exclusivamente SMS como 2FA asumen un riesgo de seguridad que los tribunales están empezando a penalizar.

¿Qué diferencia hay entre phishing, smishing y vishing bancario?

Los tres son variantes de ingeniería social dirigidas a obtener credenciales bancarias. El phishing utiliza correos electrónicos, el smishing utiliza SMS, y el vishing utiliza llamadas telefónicas. En todos los casos, los delincuentes suplantan la identidad del banco para que la víctima facilite sus datos de acceso. La jurisprudencia española aplica los mismos criterios de responsabilidad bancaria independientemente del vector de ataque utilizado.

¿Cuánto cuesta contratar un perito para un caso de fraude bancario?

Los precios de un informe pericial para fraude bancario dependen de la complejidad del análisis, pero se sitúan en un rango orientativo de 600 a 1.500 euros para casos estándar de phishing o smishing. Puedes consultar rangos detallados y solicitar presupuesto sin compromiso en nuestra página de precios. Considerando que las sentencias documentadas condenan a devolver entre 2.122 y 83.692 euros, la inversión en el peritaje se recupera con creces.

Artículos relacionados:

- Phishing AEAT y DEHU febrero 2026: oleada masiva suplantando Hacienda — análisis forense de la campaña de phishing más activa en España

- Fraude BEC en PYMEs: la Guardia Civil alerta del aumento en 2026 — cuando el fraude llega por email corporativo

- Anatsa/TeaBot: el troyano bancario que se cuela en Google Play — malware que roba credenciales bancarias en el móvil

- Ciberataques financieros: España, cuarto país de Europa en 2025 — el contexto general de fraude financiero digital

- Cuánto cuesta un informe pericial informático en 2026 — rangos de precios por tipo de peritaje

- Análisis forense digital: servicios especializados — información sobre el proceso pericial completo

- Para abogados: colaboración en casos de evidencia digital — servicios específicos para despachos jurídicos

¿Has sido víctima de phishing o smishing bancario?

Consulta gratuita por videollamada. Informe pericial con cadena de custodia ISO 27037, preparado para reclamación bancaria y vía judicial. Cobertura nacional.

Solicitar consulta gratuitaSobre el autor: Jonathan Izquierdo es perito informático forense, ex-CTO y 5x AWS Certified. Especializado en análisis forense de fraudes digitales, elaboración de informes periciales con validez judicial y ratificación ante tribunales. Metodología ISO 27037 para cadena de custodia digital.

Última actualización: 25 de febrero de 2026