· Jonathan Izquierdo · Ciberseguridad ·

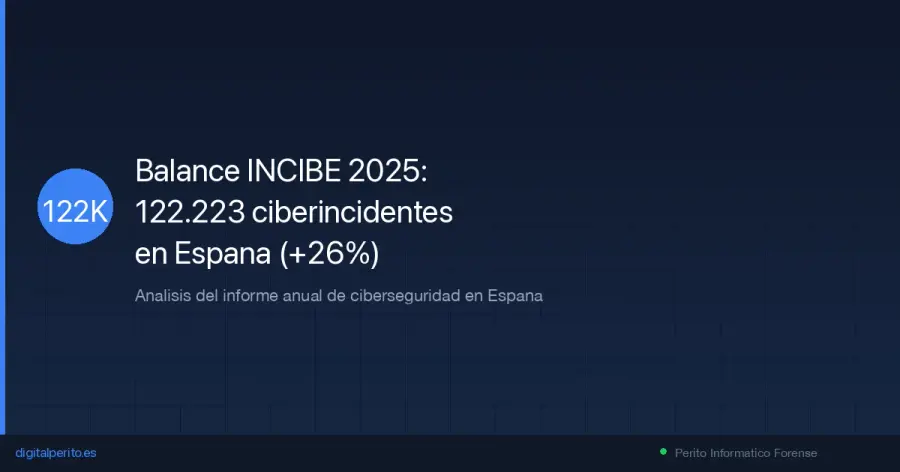

Balance INCIBE 2025: 122.223 ciberincidentes en España (+26%)

INCIBE gestionó 122.223 ciberincidentes en 2025, un 26% más. 55.411 malware, 25.133 phishing, 392 ransomware. Análisis forense de los datos y qué hacer si eres víctima.

122.223 ciberincidentes. Un 26% más que el año anterior. Así cierra España 2025 en materia de ciberseguridad, según el balance oficial publicado por el Instituto Nacional de Ciberseguridad (INCIBE) el 9 de febrero de 2026. El malware lidera con 55.411 casos, el phishing acumula 25.133 incidentes de fraude online, y el ransomware — con “solo” 392 ataques registrados — sigue siendo la amenaza de mayor impacto económico por incidente.

Como perito informático forense, estos datos no son solo estadísticas: son el mapa exacto de lo que encuentro en las investigaciones periciales que realizo. Detrás de cada número hay una empresa paralizada, un ciudadano estafado o un sistema comprometido que necesita análisis forense profesional para recuperar evidencia, identificar al atacante y fundamentar una denuncia.

En este artículo analizo las cifras clave del balance INCIBE 2025, qué revelan desde la perspectiva forense, qué sectores están más expuestos y, sobre todo, qué hacer si te conviertes en una de esas estadísticas.

TL;DR - Resumen ejecutivo

En 60 segundos:

- Cifra total: INCIBE gestionó 122.223 ciberincidentes en 2025, un 26% más que en 2024

- Malware: 55.411 incidentes (tipo más frecuente). Ransomware: 392 ataques específicos

- Fraude online: 45.445 casos (+19%). Phishing lidera con 25.133 casos

- Sistemas vulnerables: 237.028 detectados y notificados a sus responsables

- Sectores críticos: Banca (34%), transporte (14%), energía (8%)

- Servicio 017: 142.767 consultas atendidas (+44,9%)

- Qué hacer: Preservar evidencia, llamar al 017, denunciar, consultar perito forense

¿Tu empresa ha sufrido un ciberincidente? Si formas parte de las estadísticas de INCIBE 2025 — o quieres evitar serlo — ofrecemos análisis forense digital para identificar el vector de ataque, preservar la evidencia y elaborar un informe pericial con validez judicial. Primera consulta gratuita.

Las cifras clave del balance INCIBE 2025

El balance de ciberseguridad que INCIBE publica cada año se ha convertido en el termómetro más fiable de la ciberamenaza en España. Los datos de 2025 confirman una tendencia que los profesionales forenses venimos observando: el cibercrimen no solo crece, sino que se profesionaliza y diversifica.

Visión general: 122.223 incidentes gestionados

INCIBE-CERT gestionó un total de 122.223 incidentes de ciberseguridad durante 2025, lo que supone un incremento del 26% respecto a los 97.348 incidentes de 2024 (INCIBE, Balance de Ciberseguridad 2025). Es la cifra más alta registrada en la historia del organismo.

| Indicador | Cifra 2025 | Variación vs 2024 |

|---|---|---|

| Incidentes totales gestionados | 122.223 | +26% |

| Incidentes malware | 55.411 | Tipo más frecuente |

| Fraude online | 45.445 | +19% |

| Phishing | 25.133 | Líder en fraude |

| Ransomware | 392 | Alto impacto unitario |

| Acceso no autorizado / robo datos | 3.849 | — |

| Sistemas vulnerables notificados | 237.028 | — |

| Dominios fraudulentos cerrados | 4.600 | — |

| Consultas servicio 017 | 142.767 | +44,9% |

| Incidentes operadores esenciales | 401 | — |

Fuente: INCIBE, Balance de Ciberseguridad 2025. Datos recopilados a partir de la publicación oficial y cobertura en IT User, Channel Partner y Zonamovilidad.

Malware: 55.411 incidentes, la amenaza dominante

El malware se mantiene como la categoría de incidente más frecuente con 55.411 casos gestionados. Esta cifra engloba troyanos, infostealers, botnets, spyware y otras variantes de software malicioso que INCIBE detecta mediante su red de sensores y las denuncias de ciudadanos y empresas.

Dentro de esta categoría, destaca el ransomware con 392 ataques específicos registrados. Aunque representan una fracción del total de malware, su impacto económico por incidente es desproporcionadamente alto — como analizaré más adelante.

Fraude online: 45.445 casos, phishing a la cabeza

El fraude online creció un 19% respecto a 2024, alcanzando los 45.445 casos gestionados. El phishing lidera esta categoría con 25.133 incidentes, lo que significa que más de la mitad del fraude online se ejecuta mediante suplantación de identidad digital.

Además, INCIBE contribuyó al cierre de 4.600 dominios fraudulentos utilizados para campañas de phishing, tiendas online falsas y suplantación de entidades legítimas (El Bierzo Digital).

Acceso no autorizado y robo de datos: 3.849 casos

Se registraron 3.849 incidentes de acceso no autorizado y sustracción de datos, una categoría que incluye brechas de seguridad en empresas, filtraciones de bases de datos y accesos ilícitos a sistemas informáticos.

Desde la perspectiva forense, estos son los casos que suelen requerir investigación pericial más profunda: determinar la vía de entrada, el alcance de la exfiltración y la atribución del ataque para fundamentar denuncias y cumplir con las obligaciones de notificación del RGPD.

Sistemas vulnerables: 237.028 alertas

Uno de los datos más preocupantes del balance es que INCIBE detectó y notificó 237.028 sistemas vulnerables a sus responsables. Esto significa que casi un cuarto de millón de sistemas conectados a internet en España presentaban fallos de seguridad conocidos que los exponían a ataques.

237.028 sistemas vulnerables: una cifra que debería alarmar

Cada sistema vulnerable detectado es una puerta abierta para ciberdelincuentes. Si INCIBE te ha notificado una vulnerabilidad, actuar rápido no es opcional: es la diferencia entre un aviso y un incidente. Una auditoría forense puede determinar si tu sistema ya ha sido comprometido antes de parchearlo.

Servicio 017: 142.767 consultas (+44,9%)

El teléfono de ayuda en ciberseguridad de INCIBE (017, también accesible por WhatsApp y Telegram) atendió 142.767 consultas en 2025, un incremento del 44,9% respecto al año anterior. La distribución fue prácticamente equilibrada: 51% consultas reactivas (tras sufrir un incidente) y 49% preventivas (antes de que ocurra).

Este dato refleja dos realidades: más ciudadanos sufren incidentes, pero también más ciudadanos buscan información preventiva. Ambas son señales de una sociedad cada vez más consciente del riesgo cibernético (Servimedia, Noticias de Navarra).

Los sectores más golpeados: banca, transporte y energía

INCIBE gestionó 401 incidentes provenientes de operadores esenciales e importantes (entidades sujetas a la Directiva NIS2 y su transposición española). La distribución sectorial revela patrones claros:

| Sector | Porcentaje de incidentes | Incidentes estimados |

|---|---|---|

| Banca y finanzas | 34% | ~136 |

| Transporte | 14% | ~56 |

| Energía | 8% | ~32 |

| Infraestructura financiera | 7% | ~28 |

| Seguros | 6% | ~24 |

| Otros sectores | 31% | ~125 |

Fuente: INCIBE Balance 2025, reportado por Channel Partner y Noticias de Álava.

Por qué la banca lidera con un 34%

El sector bancario concentra más de un tercio de los incidentes en operadores esenciales por razones claras:

- Valor del objetivo: acceso directo a fondos y datos financieros de millones de clientes

- Superficie de ataque amplia: banca online, apps móviles, APIs de pagos, TPVs, cajeros

- Campañas masivas de phishing bancario: SMS y emails que suplantan a CaixaBank, Santander, BBVA y otras entidades son el vector más común

- Regulación estricta (PSD2/DORA): la obligación de reportar incidentes hace que las cifras reales sean más transparentes que en otros sectores

Transporte y energía: infraestructuras críticas bajo presión

El transporte (14%) y la energía (8%) son sectores donde un ciberataque puede tener consecuencias físicas: interrupciones en el suministro eléctrico, fallos en señalización ferroviaria o compromiso de sistemas logísticos. La reciente brecha de Endesa en enero 2026 ilustra el riesgo real en el sector energético español.

Análisis forense: qué revelan estos números

Como perito informático forense, las cifras del INCIBE 2025 me permiten trazar un mapa de lo que estoy encontrando — y lo que previsiblemente encontraré — en las investigaciones periciales.

La profesionalización del cibercrimen

El incremento del 26% no se explica solo por más atacantes, sino por atacantes mejor organizados. Las investigaciones forenses recientes muestran:

- Kits de phishing-as-a-service: los ciberdelincuentes ya no necesitan conocimientos técnicos avanzados. Compran kits completos en la dark web por 50-200 EUR que incluyen plantillas de bancos españoles, hosting y paneles de control

- Malware polimórfico: las muestras que analizo cambian su firma cada pocas horas, dificultando la detección por antivirus tradicionales

- Automatización con IA: campañas de phishing generadas por IA que personalizan mensajes con datos reales de la víctima obtenidos de filtraciones previas

El gap entre incidentes detectados y reales

Los 122.223 incidentes gestionados por INCIBE son la punta del iceberg. Las estimaciones de la industria sugieren que por cada incidente reportado, entre 3 y 5 quedan sin notificar, especialmente en PYMEs que desconocen sus obligaciones legales o temen el daño reputacional.

Según Infobae, España registró una media de 1.883 ciberataques semanales durante diciembre 2025, un 5% más interanual. Extrapolando: estamos hablando de casi 100.000 ataques mensuales de los cuales solo una fracción llega a INCIBE.

Dato forense clave

En el 72% de las investigaciones forenses que se realizan en empresas españolas, se descubren indicios de compromisos anteriores no detectados. Es decir, cuando una empresa solicita un análisis forense por un incidente concreto, es habitual encontrar evidencia de intrusiones previas que pasaron completamente desapercibidas. Esto subraya la importancia de las auditorías forenses periódicas, no solo como respuesta a incidentes.

Malware y phishing: la evidencia digital que dejan

Rastro forense del malware

Los 55.411 incidentes de malware gestionados por INCIBE dejan rastros digitales específicos que un análisis forense puede identificar, preservar y documentar para procedimientos judiciales:

Evidencia en disco:

- Archivos ejecutables maliciosos (PE, ELF, APK) con timestamps de creación y modificación

- Registros del sistema (Event Logs en Windows, syslog en Linux) que documentan la instalación y ejecución

- Archivos de configuración del malware (C2 servers, credenciales exfiltradas)

- Persistencia: claves de registro, tareas programadas, servicios creados

Evidencia en memoria (volátil):

- Procesos maliciosos activos con conexiones de red a servidores de comando y control

- Inyecciones en procesos legítimos (process hollowing, DLL injection)

- Credenciales en claro almacenadas temporalmente en RAM

Evidencia de red:

- Logs de firewall y proxy con conexiones a dominios maliciosos

- Capturas de tráfico (PCAP) con la comunicación entre malware y C2

- Registros DNS que documentan las consultas a dominios de control

Rastro forense del phishing

Los 25.133 casos de phishing dejan evidencia diferente pero igualmente valiosa:

- Cabeceras de email completas: revelan el servidor de origen real, IPs intermedias y autenticación fallida (SPF/DKIM/DMARC)

- URLs de phishing: incluyendo redirecciones intermedias, dominios de hosting y certificados SSL asociados

- Formularios de captura: código fuente de las páginas falsas con los endpoints donde se envían los datos robados

- Registros del navegador: historial, cookies y caché que documentan el acceso a la página fraudulenta con timestamps exactos

- Movimientos bancarios: si el phishing derivó en fraude financiero, las transferencias y operaciones fraudulentas constituyen evidencia directa

Ransomware: pocos casos, máximo impacto

Los 392 ataques de ransomware registrados por INCIBE merecen análisis aparte. Aunque representan menos del 1% de los incidentes de malware, su impacto económico y operativo es desproporcionado.

Por qué “solo” 392 casos

Este número refleja los incidentes que llegaron a INCIBE, pero no la cifra real de ataques ransomware en España. Muchas empresas:

- Pagan el rescate en silencio y no reportan para evitar daño reputacional

- No identifican el ataque correctamente y lo clasifican como “fallo del sistema”

- Reportan a las FCSE (Policía Nacional, Guardia Civil) pero no a INCIBE

El informe de Tribuna de León destaca que el ransomware sigue siendo la amenaza que mayor preocupación genera entre las empresas españolas, independientemente de su tamaño.

Impacto económico por incidente

Mientras un caso típico de phishing puede suponer pérdidas de 500-5.000 EUR para un ciudadano, un ataque ransomware a una PYME española tiene un coste medio estimado de 80.000-150.000 EUR sumando:

- Rescate demandado (si se paga): 10.000-500.000 EUR

- Tiempo de inactividad: 15-25 días de media

- Recuperación de sistemas: 20.000-60.000 EUR

- Pérdida de negocio durante la interrupción

- Posibles sanciones RGPD si hay datos personales afectados

- Daño reputacional difícilmente cuantificable

Evidencia forense crítica en ransomware

En un ataque ransomware, las primeras horas son determinantes para la investigación forense:

- Memoria RAM: contiene las claves de cifrado antes de que el proceso termine y se autodestruya

- Nota de rescate: identifica la variante y el grupo atacante

- Vector de entrada: email con adjunto malicioso, RDP expuesto, vulnerabilidad en VPN

- Movimiento lateral: logs que documentan cómo el atacante se propagó por la red

- Exfiltración previa: muchos grupos practican doble extorsión, robando datos antes de cifrar

No apagues los equipos tras un ransomware

Si tu empresa sufre un ataque ransomware, no apagues los ordenadores. Desconéctalos de la red, pero mantenlos encendidos. La memoria RAM contiene evidencia forense crítica — incluidas potencialmente las claves de cifrado — que se pierde irreversiblemente al apagar. Aísla la red y contacta inmediatamente con un profesional forense.

237.028 sistemas vulnerables: la auditoría pendiente

Este es quizás el dato más significativo del balance para las empresas españolas: 237.028 sistemas conectados a internet con vulnerabilidades conocidas, detectados y notificados por INCIBE a sus responsables.

Qué significa en la práctica

Estos sistemas presentan fallos de seguridad documentados públicamente (CVEs) que los atacantes pueden explotar con herramientas automatizadas. Incluyen:

- Servidores web con versiones obsoletas de Apache, Nginx o IIS

- Dispositivos de red (routers, firewalls) con firmware desactualizado

- Servicios expuestos (RDP, SMB, bases de datos) accesibles directamente desde internet

- Aplicaciones empresariales (ERP, CRM, email) sin parches de seguridad aplicados

- Dispositivos IoT (cámaras, sistemas SCADA) con credenciales por defecto

Lo que una auditoría forense revela

Una auditoría forense de seguridad va más allá de un simple escaneo de vulnerabilidades. Incluye:

- Análisis de superficie de ataque: identificación de todos los servicios y puertos expuestos

- Revisión de configuraciones: políticas de contraseñas, segmentación de red, gestión de accesos

- Análisis de logs históricos: búsqueda de indicios de compromisos pasados no detectados

- Evaluación de la postura de backup: verificación de que los respaldos son resistentes a ransomware

- Informe pericial documentado: válido como evidencia en procedimientos judiciales y auditorías de cumplimiento

Si tu empresa está entre esos 237.028 sistemas notificados — o si nunca has realizado una auditoría de seguridad — la pregunta no es si serás atacado, sino cuándo.

Qué hacer si eres víctima de un ciberincidente

Los datos del INCIBE muestran que la probabilidad de sufrir un ciberincidente en España aumenta cada año. Saber cómo actuar en las primeras horas marca la diferencia entre una investigación exitosa y una causa perdida.

Marco legal y obligaciones de notificación

Los 122.223 incidentes gestionados por INCIBE se enmarcan en un contexto legal cada vez más exigente. Empresas y organizaciones tienen obligaciones concretas que, de incumplirse, pueden acarrear sanciones significativas.

RGPD (Reglamento General de Protección de Datos)

- Artículo 33: Notificación a la AEPD en un máximo de 72 horas tras conocer una brecha que afecte a datos personales

- Artículo 34: Comunicación a los afectados “sin dilación indebida” cuando la brecha suponga alto riesgo para sus derechos

- Sanciones: hasta 20 millones de euros o el 4% de la facturación anual global (la cifra mayor)

Código Penal (Ley Orgánica 10/1995)

- Artículo 197: Descubrimiento y revelación de secretos. Penas de 1 a 4 años de prisión por acceso no autorizado a datos personales

- Artículo 197 bis: Interceptación de transmisiones de datos. Penas de prisión de 3 meses a 2 años

- Artículo 264: Daños informáticos (incluido ransomware). Penas de 6 meses a 3 años de prisión. Si afecta a infraestructuras críticas: 3 a 8 años

- Artículo 264 bis: Obstaculización del funcionamiento de sistemas informáticos (DDoS y similar)

Directiva NIS2 y su transposición española

Los 401 incidentes en operadores esenciales e importantes reportados por INCIBE se gestionan bajo el paraguas de la Directiva NIS2, que desde su transposición al derecho español impone:

- Notificación temprana: alerta a la autoridad competente en las 24 horas siguientes al conocimiento del incidente

- Notificación del incidente: informe detallado en las 72 horas siguientes

- Informe final: análisis completo en el plazo de 1 mes

- Sanciones: hasta 10 millones de euros o el 2% de la facturación global para entidades esenciales

El informe pericial como protección legal

Contar con un informe pericial forense profesional tras un ciberincidente no solo es útil para la denuncia: también demuestra ante la AEPD, auditorías de cumplimiento y posibles demandas que la organización actuó con diligencia debida en la respuesta al incidente. En el contexto de los 122.223 incidentes de 2025, la documentación pericial es una salvaguarda legal imprescindible.

Conclusiones: un 2025 récord que anticipa un 2026 más complejo

El balance INCIBE 2025 confirma lo que los profesionales de la ciberseguridad forense observamos a diario: el cibercrimen en España crece en volumen, sofisticación e impacto. Los 122.223 incidentes gestionados, los 237.028 sistemas vulnerables detectados y las 142.767 consultas al 017 dibujan un panorama donde ninguna empresa ni ciudadano puede permitirse ignorar la ciberseguridad.

Desde la perspectiva forense, hay tres lecciones claras:

- La prevención es más barata que la respuesta: una auditoría de seguridad cuesta una fracción de lo que cuesta investigar y recuperarse de un incidente

- La velocidad de respuesta es crítica: las primeras horas tras un ciberincidente determinan cuánta evidencia se puede recuperar y si la investigación será viable

- La documentación pericial es obligatoria, no opcional: el marco legal (RGPD, NIS2, Código Penal) exige cada vez más rigor en la respuesta a incidentes

España cerró 2025 con cifras récord de ciberincidentes. 2026 no va a ser mejor. La pregunta es: cuando te toque a ti, ¿estarás preparado?

¿Necesitas análisis forense o auditoría de ciberseguridad?

Investigación pericial forense profesional: identificación del ataque, preservación de evidencia digital y elaboración de informes válidos en procedimientos judiciales. Primera consulta gratuita.

Más informaciónServicios relacionados:

- Análisis forense digital — Investigación completa de ciberincidentes: malware, phishing, ransomware y accesos no autorizados

- Contacto y consulta gratuita — Evaluamos tu caso en menos de 24 horas, sin compromiso

- Precios de peritaje informático — Tarifas actualizadas desde 600 EUR para informes periciales con validez judicial

Referencias y fuentes

INCIBE (2026). Balance de Ciberseguridad 2025. Instituto Nacional de Ciberseguridad de España. https://www.incibe.es

IT User (2026). “INCIBE gestionó más de 122.000 ciberincidentes en 2025”. https://www.ituser.es/seguridad/2026/02/incibe-gestiono-mas-de-122000-ciberincidentes-en-2025

Channel Partner (2026). “Los incidentes de ciberseguridad se disparan un 26% en el último año en España”. https://www.channelpartner.es/seguridad/los-incidentes-de-ciberseguridad-se-disparan-un-26-en-el-ultimo-ano-en-espana/

Zonamovilidad (2026). “INCIBE alerta: repunte histórico de cibercriminalidad en España, 26% más de incidentes en 2025”. https://www.zonamovilidad.es/incibe-alerta-repunte-historico-cibercriminalidad-espana-26-por-ciento-incidentes-2025

El Bierzo Digital (2026). “INCIBE gestionó 122.000 incidentes de ciberseguridad en 2025”. https://www.elbierzodigital.com/incibe-gestiono-122000-incidentes-ciberseguridad-2025/

Noticias de Navarra (2026). “INCIBE detectó 122.000 incidentes de ciberseguridad en 2025”. https://www.noticiasdenavarra.com/sociedad/2026/02/09/incibe-detecto-122-000-incidentes-10678581.html

Noticias de Álava (2026). “Los ciberataques aumentaron un 26% en 2025”. https://www.noticiasdealava.eus/sociedad/2026/02/09/ciberataques-aumentaron-26-2025-122-10677415.html

Servimedia (2026). “INCIBE detectó 122.200 incidentes de ciberseguridad en 2025, un 26% más que en 2024”. https://www.servimedia.es/noticias/incibe-detecto-122200-incidentes-ciberseguridad-2025-26-mas-2024/1412715032

Info Bierzo (2026). “INCIBE alertas: fraude online y malware aumentan los incidentes de ciberseguridad”. https://www.infobierzo.com/tendencias/tecnologia-noticias/incibe-alertas-fraude-online-malware-aumentan-incidentes-ciberseguridad_1032507_102.html

INCIBE (2025). Infografía Balance Ciberseguridad 2024. https://www.incibe.es/sites/default/files/Comunicaci%C3%B3n_2025/Infograf%C3%ADa_BalanceCiberseguridad_INCIBE_2024_web.pdf

Infobae / Agencias (2026). “Los ciberataques cierran 2025 al alza: España suma 1.883 ataques semanales de media en diciembre”. https://www.infobae.com/america/agencias/2026/01/15/los-ciberataques-cierran-2025-al-alza-espana-suma-1883-ataques-semanales-de-media-en-diciembre-un-5-mas-interanual/

Tribuna de León (2026). “INCIBE detectó más de 122.000 incidentes de ciberseguridad en 2025”. https://www.tribunaleon.com/noticias/433509/incibe-detecto-mas-de-122-000-incidentes-de-ciberseguridad-en-2025

Preguntas relacionadas

¿Como puede una PYME protegerse del ransomware en 2026?

El ransomware sigue siendo la amenaza de mayor impacto economico para las empresas espanolas, con un coste medio de 80.000 a 150.000 euros por incidente. Una estrategia de prevencion combinada con un plan de respuesta forense reduce drasticamente el tiempo de recuperacion y las perdidas. Ransomware en PYMEs: analisis forense y recuperacion de evidencia.

¿Que es el phishing de la AEAT y como identificarlo?

En febrero de 2026 se detectaron campanas masivas de suplantacion de la Agencia Tributaria y la DEHu que utilizan SMS y emails fraudulentos para robar credenciales bancarias. Conocer los indicadores tecnicos de estas campanas permite identificarlas antes de caer en la trampa. Phishing AEAT y DEHu: como detectar la suplantacion de Hacienda.

¿Como detectar un deepfake utilizado para fraude empresarial?

Los deepfakes generados por IA se estan usando para suplantar directivos en videollamadas y autorizar transferencias fraudulentas, una tecnica que ha causado perdidas millonarias a nivel global. Un analisis forense puede certificar la manipulacion mediante el examen de metadatos, artefactos visuales y patrones de compresion. Deepfakes e IA en fraude empresarial: deteccion forense.

¿Que relacion hay entre las estafas cripto y los ciberincidentes del INCIBE?

Las estafas con criptomonedas representan una parte creciente del fraude online, con 17.000 millones de dolares robados globalmente mediante esquemas potenciados por inteligencia artificial. El analisis forense de blockchain permite rastrear los fondos y generar evidencia valida para la denuncia judicial. Estafas criptomonedas e IA: analisis forense blockchain.

¿Que fue la operacion Vicentius contra las mulas bancarias?

La operacion Vicentius desmantelada en 2026 revela como las redes de criptoestafas utilizan mulas bancarias en Espana para blanquear fondos procedentes de fraudes internacionales. Este tipo de operaciones policiales genera evidencia digital que requiere analisis forense especializado para sustentar los cargos penales. Operacion Vicentius: mulas bancarias y criptoestafa.

¿Que hace un perito informatico forense tras un ciberincidente?

El perito informatico forense identifica el vector de ataque, preserva la evidencia digital manteniendo la cadena de custodia, determina el alcance del compromiso y elabora un informe pericial valido en procedimientos judiciales. Si tu empresa ha sufrido un incidente, la primera consulta es gratuita y sin compromiso. Contactar con un perito forense.