· Jonathan Izquierdo · Técnico ·

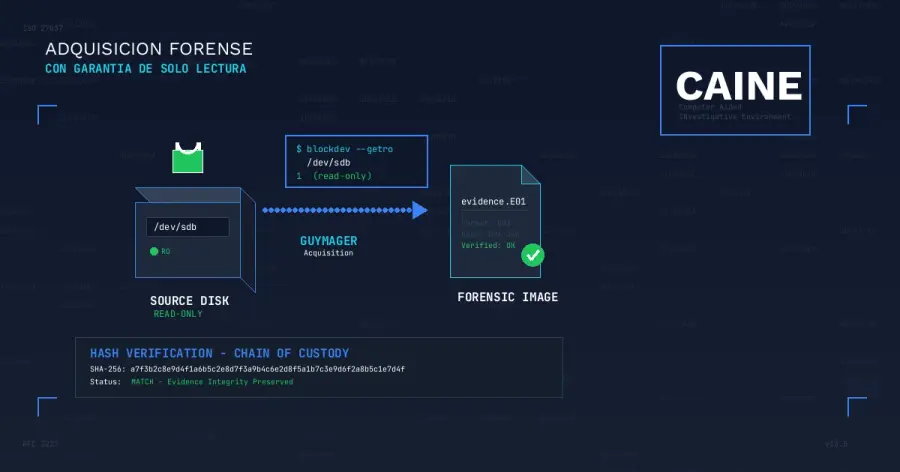

Guymager en CAINE: Adquisición Forense con Garantía de Solo Lectura

Cómo usar Guymager en CAINE Linux para crear imágenes forenses con garantía de montaje en solo lectura. Tutorial paso a paso para peritos informáticos con documentación de cadena de custodia.

La garantía de que un disco se montó en modo solo lectura durante la adquisición forense es fundamental para la validez de la evidencia digital en juicio. En este tutorial aprenderás a usar Guymager en CAINE Linux, la distribución forense que bloquea automáticamente todos los dispositivos en modo solo lectura, y cómo documentar cada paso para cumplir con la cadena de custodia.

¿Por qué es crítico el montaje en solo lectura?

Cuando conectas un disco duro a un ordenador con Windows o Linux estándar, el sistema operativo puede modificar la evidencia de forma automática:

- Actualización de timestamps: El sistema modifica fechas de último acceso

- Journaling: Sistemas de archivos como NTFS o ext4 escriben en el diario

- Automontaje: Sistemas modernos montan particiones automáticamente

- Indexación: Servicios como Windows Search modifican metadatos

Cualquiera de estas modificaciones invalida la evidencia porque rompe la integridad de la evidencia y el abogado contrario puede argumentar que los datos fueron alterados.

Jurisprudencia

En la SAP Barcelona 423/2022, se inadmitió una prueba digital porque el perito no pudo demostrar que el disco original no había sido modificado durante el análisis. El juez señaló que “sin garantía de integridad desde la adquisición, la prueba carece de fiabilidad”.

¿Qué es CAINE y por qué es el estándar forense?

CAINE (Computer Aided INvestigative Environment) es una distribución Linux italiana diseñada específicamente para análisis forense digital. Su característica más importante: bloquea todos los dispositivos en modo solo lectura por defecto.

Características forenses de CAINE

| Característica | Descripción |

|---|---|

| Write-blocking por defecto | Todos los dispositivos se bloquean automáticamente |

| blockdev integrado | Comando del kernel para gestionar permisos de escritura |

| Sin automontaje | Las particiones no se montan automáticamente |

| Mounter GUI | Herramienta gráfica para montaje controlado |

| Indicador visual | Verde = solo lectura, Rojo = escritura habilitada |

| Herramientas forenses | Guymager, Autopsy, Sleuth Kit preinstalados |

¿Cómo funciona el bloqueo de escritura en CAINE?

CAINE utiliza blockdev, un comando del kernel Linux que establece un flag de solo lectura a nivel de bloque:

# Verificar si un dispositivo está en solo lectura

blockdev --getro /dev/sdb

# Resultado: 1 = solo lectura, 0 = escritura permitida

# Establecer solo lectura manualmente

sudo blockdev --setro /dev/sdb

# Permitir escritura (solo cuando sea necesario)

sudo blockdev --setrw /dev/sdbVentaja de CAINE

Al arrancar desde CAINE Live USB, todos los discos detectados se configuran automáticamente con blockdev --setro. No necesitas ejecutar comandos manuales ni usar bloqueadores hardware.

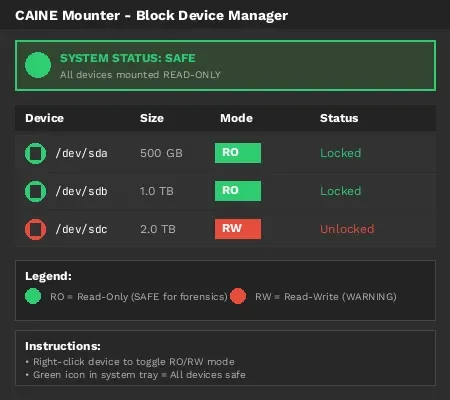

Herramienta gráfica: CAINE Mounter

CAINE incluye Mounter, una herramienta gráfica en la bandeja del sistema que permite verificar y gestionar el estado de los dispositivos:

Indicadores visuales del Mounter:

- Icono verde en bandeja = Sistema SEGURO, todos los dispositivos en solo lectura

- Icono rojo en bandeja = ADVERTENCIA, algún dispositivo permite escritura

- RO (verde) = Read-Only, dispositivo bloqueado para escritura

- RW (rojo) = Read-Write, dispositivo desbloqueado (usar solo para disco destino)

Esta herramienta proporciona evidencia visual del estado de protección de escritura que puedes capturar para tu documentación de cadena de custodia.

¿Qué es Guymager?

Guymager es la herramienta de adquisición forense de código abierto más utilizada en entornos Linux. Permite crear imágenes forenses bit a bit con verificación de hash integrada.

Características de Guymager

- Formatos soportados: E01 (EnCase), EWF, AFF, DD/Raw

- Hashes simultáneos: MD5, SHA-1, SHA-256 durante la adquisición

- Motor multi-hilo: Aprovecha múltiples núcleos para máxima velocidad

- Compresión: Reduce tamaño de imagen E01 hasta 50%

- Verificación automática: Compara hashes al finalizar

- Informe de adquisición: Genera log detallado automáticamente

Tutorial: Adquisición forense paso a paso

Preparación del entorno

Descargar CAINE: Obtén la última versión desde caine-live.net

Crear USB bootable: Usa Rufus (Windows) o dd (Linux) para crear el USB de arranque

Preparar disco destino: Necesitas un disco externo para guardar la imagen (formateado en ext4 o NTFS)

Documentar el caso: Antes de empezar, anota número de caso, fecha, hora y descripción del dispositivo

Paso 1: Arrancar CAINE y verificar write-blocking

Al arrancar CAINE, todos los dispositivos quedan bloqueados automáticamente. Verifica el estado:

# Listar todos los dispositivos de bloque

lsblk

# Verificar estado de solo lectura de cada disco

for dev in /dev/sd[a-z]; do

echo "$dev: $(blockdev --getro $dev)"

doneSalida esperada:

/dev/sda: 1 # Disco del sistema - solo lectura

/dev/sdb: 1 # Disco evidencia - solo lectura

/dev/sdc: 1 # Disco destino - solo lectura (debemos desbloquearlo)Paso 2: Desbloquear SOLO el disco destino

El disco donde guardarás la imagen debe permitir escritura. Nunca desbloquees el disco evidencia.

# Desbloquear disco destino para guardar la imagen

sudo blockdev --setrw /dev/sdc

# Verificar cambio

blockdev --getro /dev/sdc

# Resultado: 0 (escritura permitida)

# Montar disco destino

sudo mount /dev/sdc1 /mnt/destinoCrítico

Antes de continuar, documenta y captura pantalla del comando blockdev --getro para el disco evidencia mostrando “1” (solo lectura). Esta captura es parte de tu cadena de custodia.

Paso 3: Documentar estado del disco evidencia

Genera un informe del estado previo a la adquisición:

# Crear directorio para documentación

mkdir -p /mnt/destino/caso_2026_001/documentacion

# Información del disco evidencia

sudo fdisk -l /dev/sdb > /mnt/destino/caso_2026_001/documentacion/fdisk_info.txt

# Estado de solo lectura (CRÍTICO)

echo "Estado blockdev: $(blockdev --getro /dev/sdb)" > \

/mnt/destino/caso_2026_001/documentacion/write_block_status.txt

# Fecha y hora del sistema

date -u > /mnt/destino/caso_2026_001/documentacion/timestamp_inicio.txt

# Información del sistema CAINE

cat /etc/caine-version >> /mnt/destino/caso_2026_001/documentacion/sistema.txt

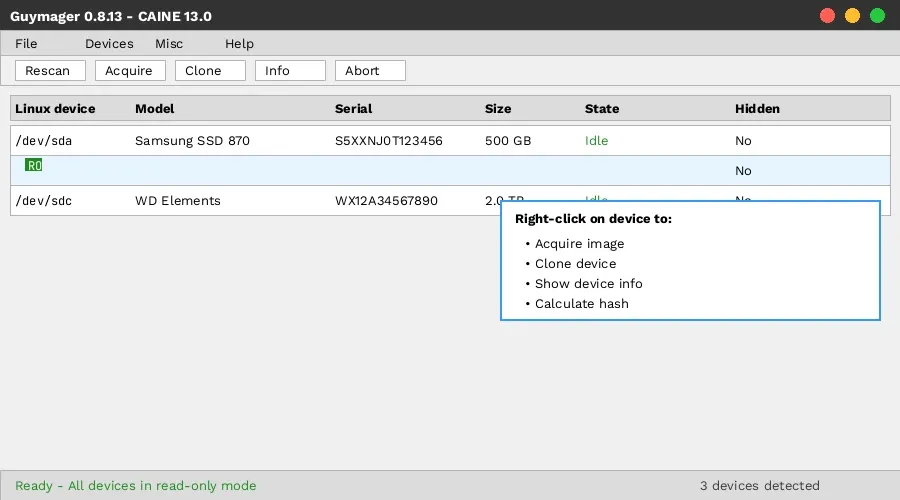

uname -a >> /mnt/destino/caso_2026_001/documentacion/sistema.txtPaso 4: Iniciar Guymager

Abre Guymager desde el menú de aplicaciones o ejecuta:

sudo guymager &La interfaz muestra todos los dispositivos detectados. El disco evidencia aparecerá con un indicador RO (Read-Only) confirmando el modo solo lectura:

Elementos clave de la interfaz:

- Linux device: Identificador del dispositivo (/dev/sdb)

- State: Estado actual (Idle = disponible)

- RO: Indicador verde de solo lectura (Read-Only)

- Menú contextual: Click derecho para opciones de adquisición

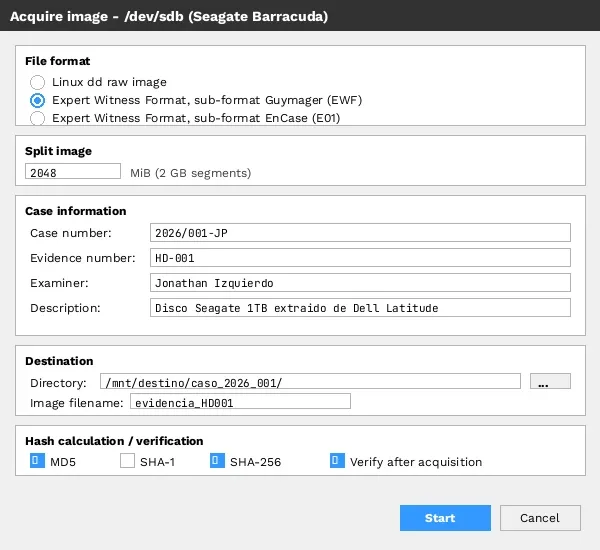

Paso 5: Configurar la adquisición

Click derecho en el disco evidencia → Acquire image

Configurar parámetros:

| Campo | Valor recomendado |

|---|---|

| File format | Expert Witness Format (E01) |

| Split size | 2 GB (facilita transferencia) |

| Compression | Best (máxima compresión) |

| Hash calculation | SHA-256 + MD5 |

| Verify after acquisition | ✓ Activado |

- Completar metadatos del caso:

Case number: 2026/001

Evidence number: HD-001

Examiner: Jonathan Izquierdo

Description: Disco duro Seagate 1TB SN:ABC123456

Notes: Adquisición en presencia del cliente. Disco extraído de portátil Dell Latitude 5520.Seleccionar destino:

/mnt/destino/caso_2026_001/Nombre de archivo:

evidencia_HD001

Campos importantes del diálogo:

- File format: Selecciona E01 para máxima compatibilidad

- Case information: Datos que se embeben en la imagen

- Hash calculation: Activa SHA-256 y MD5 para doble verificación

- Verify after acquisition: Imprescindible para validar la imagen

Paso 6: Ejecutar adquisición y monitorizar

Click en Start para iniciar. Guymager mostrará:

- Progreso: Porcentaje completado

- Velocidad: MB/s de lectura

- Tiempo restante: Estimación

- Hashes parciales: Se calculan en tiempo real

Tiempo estimado por tamaño de disco:

| Tamaño | Tiempo aproximado (USB 3.0) |

|---|---|

| 250 GB | 45 minutos |

| 500 GB | 1.5 horas |

| 1 TB | 3 horas |

| 2 TB | 6 horas |

Paso 7: Verificación y documentación final

Al finalizar, Guymager genera automáticamente:

- Archivo .E01: Imagen forense comprimida

- Archivo .info: Metadatos y hashes

Contenido del archivo .info:

Acquisition started: 2026-01-29 10:15:32 UTC

Acquisition finished: 2026-01-29 13:42:18 UTC

Device: /dev/sdb

Size: 1000204886016 bytes

Sectors: 1953525168

MD5 hash: a7f3b2c8e9d4f1a6b5c2e8d7f3a9b4c6

SHA-256 hash: e2d8f5a1b7c3e9d6f2a8b5c1e7d4fa7f3b2c8e9d4f1a6b5c2e8d7f3a9b4c6e2

Verification: PASSED

Source read errors: 0

Verificación exitosa:

- State: Finished confirma que la adquisición terminó

- Progress: 100% con barra verde completa

- Hash Verification PASSED: Los hashes de origen e imagen coinciden

- Source = Image hash: MATCH en la barra de estado

Captura obligatoria

Esta pantalla de verificación es evidencia fundamental para tu informe pericial. Captura y guarda esta imagen como parte de la documentación de cadena de custodia.

Paso 8: Verificación manual adicional

Para máxima garantía, realiza verificación independiente:

# Verificar hash SHA-256 de la imagen

sha256sum /mnt/destino/caso_2026_001/evidencia_HD001.E01

# Comparar con el valor del archivo .info

grep "SHA-256" /mnt/destino/caso_2026_001/evidencia_HD001.info

# Documentar verificación

echo "Verificación manual SHA-256: CORRECTO" >> \

/mnt/destino/caso_2026_001/documentacion/verificacion_final.txt

date -u >> /mnt/destino/caso_2026_001/documentacion/verificacion_final.txtDocumentación para cadena de custodia

Informe de adquisición forense

Para que la evidencia tenga validez judicial, documenta:

# INFORME DE ADQUISICIÓN FORENSE

## Datos del caso

- Número de caso: 2026/001

- Fecha de adquisición: 29/01/2026

- Perito: Jonathan Izquierdo

## Dispositivo original

- Tipo: Disco duro interno SATA

- Marca/Modelo: Seagate Barracuda ST1000DM010

- Número de serie: ABC123456789

- Capacidad: 1 TB (1.000.204.886.016 bytes)

## Metodología de adquisición

- Sistema operativo: CAINE Linux 13.0

- Herramienta: Guymager 0.8.13

- Formato de imagen: Expert Witness Format (E01)

- Método de bloqueo: Software (blockdev --setro)

## Verificación de solo lectura

- Comando ejecutado: blockdev --getro /dev/sdb

- Resultado: 1 (dispositivo en modo solo lectura)

- Timestamp: 2026-01-29 10:12:45 UTC

## Hashes de verificación

- MD5: a7f3b2c8e9d4f1a6b5c2e8d7f3a9b4c6

- SHA-256: e2d8f5a1b7c3e9d6f2a8b5c1e7d4fa7f3b2c8e9d4f1a6b5c1e7d4f

## Verificación post-adquisición

- Estado: VERIFICACIÓN CORRECTA

- Errores de lectura: 0

- Hash origen = Hash imagen: CONFIRMADO

## Declaración

Certifico que la adquisición se realizó siguiendo la norma <a href="/glosario/iso-27037/">ISO 27037</a>

y que el dispositivo original no fue modificado durante el proceso.

Firma: _______________________

Fecha: 29/01/2026Capturas de pantalla requeridas

- Pantalla de CAINE mostrando versión del sistema

- Comando blockdev mostrando “1” para el disco evidencia

- Guymager con configuración de adquisición

- Guymager mostrando progreso y hashes

- Resultado final con verificación PASSED

- Verificación manual de hash SHA-256

¿Por qué usar software write-blocking vs hardware?

| Aspecto | Software (CAINE/blockdev) | Hardware (Tableau, etc.) |

|---|---|---|

| Coste | Gratuito | 300€ - 2.000€ |

| Portabilidad | USB bootable | Dispositivo adicional |

| Fiabilidad | Alta (nivel kernel) | Muy alta |

| Aceptación judicial | Sí (con documentación) | Sí |

| Limitaciones | Drivers mal escritos podrían bypassear | Ninguna conocida |

Recomendación profesional

Para casos de alta sensibilidad (penal grave, grandes cuantías), es recomendable combinar write-blocker hardware + CAINE para doble garantía. Para casos civiles y la mayoría de procedimientos, CAINE con blockdev es suficiente y está aceptado judicialmente.

Preguntas frecuentes

¿Los tribunales españoles aceptan imágenes creadas con Guymager?

Sí. Los tribunales españoles aceptan imágenes forenses creadas con cualquier herramienta siempre que se documente adecuadamente el proceso y se garantice la integridad mediante hashes criptográficos. Guymager es ampliamente utilizado por fuerzas de seguridad en toda Europa.

¿Es suficiente el bloqueo por software de CAINE?

Para la mayoría de casos judiciales, sí. El bloqueo mediante blockdev opera a nivel de kernel Linux y es efectivo para aplicaciones de usuario. Para casos de máxima sensibilidad, se recomienda añadir un bloqueador hardware como medida adicional.

¿Qué formato de imagen es mejor, E01 o DD?

E01 (Expert Witness Format) es preferible porque:

- Incluye metadatos del caso embebidos

- Permite compresión (reduce espacio ~50%)

- Almacena hashes internamente

- Es el estándar de la industria (EnCase compatible)

DD/Raw es útil cuando necesitas compatibilidad máxima o montar la imagen directamente.

¿Cómo verifico que una imagen no ha sido alterada después?

Compara el hash SHA-256 almacenado en el archivo .info con un nuevo cálculo:

sha256sum imagen.E01

# Compara con el valor original documentadoSi los hashes coinciden, la imagen mantiene su integridad.

¿Puedo usar CAINE sin conocimientos técnicos?

CAINE incluye herramientas gráficas (Guymager, Mounter) que facilitan el proceso. Sin embargo, para garantizar la validez legal, es recomendable que la adquisición la realice o supervise un perito informático que pueda ratificar el procedimiento en juicio.

¿Qué hago si el disco tiene sectores defectuosos?

Guymager registra los errores de lectura en el archivo .info. Si hay sectores irrecuperables:

- Documenta los errores en tu informe

- Indica qué zonas del disco están afectadas

- Analiza si los datos relevantes están en sectores accesibles

- Considera herramientas especializadas (ddrescue) para recuperación

Conclusión

La adquisición forense con Guymager en CAINE Linux proporciona una metodología sólida y documentable para crear imágenes forenses con garantía de integridad. Los puntos clave son:

- CAINE bloquea automáticamente todos los dispositivos en solo lectura

- Documenta el comando blockdev para demostrar el estado de solo lectura

- Guymager genera hashes MD5 y SHA-256 durante la adquisición

- Verifica los hashes al finalizar y documenta el resultado

- Crea un informe completo con todos los datos del proceso

Esta metodología cumple con la norma ISO 27037 y es aceptada por tribunales españoles cuando está respaldada por un informe pericial adecuado.

¿Necesitas adquisición forense profesional?

Metodología certificada con documentación completa para juicios. Primera consulta gratuita.

Solicitar consulta gratuitaRecursos relacionados

- ¿Qué es la cadena de custodia?

- ¿Qué es una imagen forense?

- Formato E01 Expert Witness

- Write Blocker: protección de evidencia

- CAINE Linux: distribución forense

- Guía de Autopsy para análisis forense

- Servicio de análisis forense digital

Sobre el autor: Jonathan Izquierdo es perito informático forense con más de 10 años de experiencia en adquisición y análisis de evidencia digital para procedimientos judiciales.

Última actualización: Enero 2026